Анонимный телефон: Можно ли соблюсти полную анонимность мобильного телефона: инструкция. Ридус

Можно ли соблюсти полную анонимность мобильного телефона: инструкция. Ридус

Вы пользуетесь «анонимным» мобильником, а настоящий находится рядом и включен. Следователи запрашивают логи всей соты, в которой работает (работал) «анонимный» аппарат. Это всё, что им потребуется, чтобы вас вычислить (причем не только «по горячим следам», но и через неделю, месяц, не спеша, в кресле своего кабинета за чашечкой кофе). Делают рекурсивные выборки по промежуткам включения и смотрят, кто еще был в соте, кроме «анонимного» аппарата.

Например, в одной соте была еще 1000 включенных телефонов. При следующем включении 500 из тех, что были в первый раз. При следующем — 20 из тех, кто был в первый и второй раз.

Чаще всего удается с логов трех-четырех включений найти точно пару телефонов, которые не покидают соту. Реже включений требуется больше: в таком случае можно попробовать пробить историю по номерам множеств совпадений, а также их владельцев. Если это бабуля 90 лет, из которых номер у нее уже 10 лет и квартиру она не покидала 5 лет, то явно вариант отпадает.

Таким образом, следователи достаточно быстро выходят на настоящий номер телефона, одна история звонков по которой раскроет все карты. Нередко спецслужбам везет и со второго включения: быстро изучить и отмести сотни номеров — дело лишь в количестве сотрудников.

Бывает даже, что на настоящий номер выходят с первого и единственного включения «анонимного»! Не верите? А зря.

Динамика в соте, поведение других аппаратов, будни/праздники могут существенно упростить работу силовиков. Могут во время работы «анонимного» мобильника все остальные выйти из соты, кроме вашего (ну взяли остальные люди и переместились куда-то), или делать исходящие, отправлять СМС.

Сейчас такое время, когда все ни минуты без мобилы. И это вас палит: вы же не можете одновременно делать исходящие с двух телефонов. Значит, пока вы «работаете» с «анонимного», все, кто звонит в вашей соте, выходят из-под подозрения и сужают кольцо вокруг вас.

Кроме того, Господин Случай тоже не на вашей стороне: у спецслужб логи, в которых все данные от и до, а у вас обычный быт со всеми непредсказуемостями.

Пример: вы серфите «анонимно» в интернете и тут вам звонят на настоящий телефон. Вы начинаете говорить, и трафик данных по интернету падает на время, статистически отличное от времени между средними загрузками страниц. Сопоставить все звонки в соте на точное совпадение с провалом трафика — дело секунд. Ваш номер обнаружен.

Может быть, конечно, что вы просто пошли в туалет, но ведь проверить нужный ли номер «обнаружен», не сложно. А если вам позвонят два раза?

Преступник включил аппарат, отправил СМС с требованием выкупа, выключил. Через день включил, позвонил обсудить условия выкупа, выключил. Третий раз включил — сообщил место встречи и время, выключил. Мужики в фуражках изучили логи по трем «включениям» — кто в этот момент был в соте все три раза. От второй «сверки» осталось четыре номера, от третьей — один.

© pixabay.com

Ситуация вторая

Вы пользуетесь «анонимным» мобильником, а настоящий предусмотрительно заранее выключаете.

Невероятно, но вы только упростили задачу следователям. Они просто посмотрят, кто отключился — именно отключился (телефон передает в сеть сигнал об отключении), а не покинул сеть незадолго до появления «анонимного». Можно смело говорить, что таких в соте будут единицы или даже вы один.

Для уточнения данных можно сравнить, кто включился после отключения «анониста». И также пробить на бабуль и прочих. Как видите, отключение настоящего аппарата при пользовании «левым» только ухудшает анонимность.

Ситуация третья

Вы оставляете настоящий телефон дома включенным, а сами едете в другую соту и только там включаете «анонимный». Думаете, хитрый план? А вот нифига. Три фактора все равно выдают ваш настоящий аппарат.

Во-первых, отрабатывается та же схема, что и в первой ситуации, только уже не по одной соте, а по нескольким. Сначала по одной, потом по соседним и так далее, пока не дойдут до сравнения соты «анонимного» с сотой настоящего.

Во-вторых и в главных: ваш аппарат дома находится без хозяина и не может отвечать на звонки. Следовательно, рано или поздно будут пропущенные, которые также видны в логах.

Нужно только сравнить, на каком аппарате были пропущенные во все времена «включения» анонимного.

Как думаете, многие из абонентов постоянно не берут трубку как раз в то время, когда вы выходите с анонимного? Да никто, кроме вашего настоящего телефона!

Кроме того, данный способ хорошо помогает в общем поиске: следователи могут очень быстро обзвонить номера, что остаются после сравнения логов сот. И если телефон не берут — вот подозреваемые.

В-третьих, вы не можете оставлять настоящий аппарат где попало, каждый раз в разных местах. Скорее всего, он у вас дома. То есть в одном месте на каждое включение.

На этом можно построить дополнительную выборку для фильтра: сколько одних и тех же аппаратов находилось в одной и той же соте. В целом всё это приведет к быстрому, хоть и чуть менее быстрому, чем в предыдущих случаях, выходу на настоящий номер.

© pixabay.com

Ситуация четвертая

Вы выключаете настоящий телефон дома, а сами едете в другую соту и только там включаете «анонимный». См. ситуацию № 3 + ситуацию № 2.

Получается, вся схема работает на том, что делается несколько включений с одного номера. То есть если выходить с номера только один раз и потом выкидывать симку и телефон — найти будет невозможно?

Это поможет только в том случаи, если и «дело» ваше на один раз, и других похожих дел не было и больше не будет. То есть в реальности всех настоящих «дел» — не поможет. Смена номеров ничуть не усложнит задачу поиска настоящего телефона.

Допустим, в том же примере про шантаж: как смена номера поможет — ведь жертве-то одной и той же совершаются звонки. Следователи будут просто пробивать не по одному номеру три включения, а три включения разных номеров. Аналогично «темные делишки» в интернете — номера легко объединяются по общему «делу».

Более частая смена номеров только ухудшают безопасность, т. к. следователи получат группы номеров и смогут легко пробить, например, откуда симки. И накрыть вас с поличным во время закупки новых или выйти на «продавца», который сделает «робота» или сольет номер, с которого вы звонили ему.

Анонимность — это не отсутствие данных для идентификации. Такого в современном мире просто быть не может. Анонимность — это хорошая имитация обычной, но не настоящей личности.

Что даст номер настоящего телефона?

Я рассмотрел, как легко и просто «пробить» силовикам настоящий номер подозреваемого по его «анонимному». Но что даст информация о настоящем телефоне? Да всё.

Кроме информации, на кого оформлен номер, следователи увидят, кому вы звонили. Наверняка среди них много тех, кто знает вас лично. Увидят, кто и как пополнял счет. Скорее всего, там есть платежи и с настоящей карты через банкомат или с настоящего вебмани-кошелька и т. д. То есть, собственно, вы приплыли.

Как пеленгуют номер?

На место, в район работы соты, в которой находится телефон подозреваемого, выдвигается оперативная группа с ручным пеленгатором. Это никакой не экран с точкой, как показывают в фильмах, а простой радиоприемник со стрелкой, которая показывает мощность сигнала, и антенной в форме буквы Н, буквы Ж, хитрой трубки или гиперболической/параболической тарелки (часто в комплекте идет несколько антенн для разных условий работы).

Информация, на какой точно частоте работает в настоящее время искомый аппарат, имеется у базовой станции. Опер настраивает на эту частоту приемник, крутит вокруг себя антенной и смотрит на стрелку.

Откуда сигнал сильнее всего — туда и идет. Заходит в подъезд, поднимается по лестнице и меряет сигнал. Находит таким образом нужный этаж, потом квартиру, и всё, «анонимность» закончена. В наблюдаемом случае время от подъезда «газели» оперов до вывода под белы ручки составляет 25 минут. Учитывая, сколько из них ушло на рекомендации «открывайте ибо откроем в любом случае», сборы и вывод подозреваемого — можно прикинуть, за сколько среди десятков домов, сотен подъездов и тысяч квартир нашли нужную.

© pixabay.com

Анонимность — миф?

Выше я подробно рассмотрел, что, имея настоящий личный мобильник, мы никогда не будем анонимны, даже с только что купленного нового телефона и только что купленной в подворотне сим-карты без оформления. Как я уже говорил, доступная анонимность — это хорошая имитация обычной, но не настоящей личности. А отсутствие личности вообще в наших современных информационных реалиях просто невозможно. Ведь вот вы, личность, сидите прямо тут и читаете эту статью.

Настоящие хакеры, чья свобода, а быть может, и жизнь, зависит от анонимности, не пользуются мобильными телефонами в повседневной жизни. Вообще не пользуются. Только одноразовые звонки, скайп и т. п.

Да и жизни «повседневной» у них нет. Вечная мгла, небытие. Нет друзей, нет родных, нет привычек и «любимых» мест. Вот что такое анонимность.

Но на самом деле в Сети есть полноценная другая жизнь, другие друзья и другие «места». И часто не только не хуже, но и получше будет, чем в реале. Так что не все так грустно.

Просто не так, как у большинства. Однако это уже не «анонимность». У вас есть имя, пусть и никнейм, но по нему знают именно вас, у вас есть интернет-друзья и места, где вас можно найти в Сети.

Вас можно даже «наказать», хоть и без поездки в Сибирь. Таким образом, легко понять, что условна не только анонимность, но и свобода, а «преступление» и «законы» — не едины, а относительны к обществу. А «общества» бывают разные.

Узнав немного о методах работы силовиков, вы можете принять меры по улучшению безопасности в каждом конкретном случае.

Например, в ситуации № 3 можно на настоящий телефон установить автоответчик или попросить друга отвечать, если позвонят. Зарегистрировать настоящий телефон на настоящую бабушку, чтобы пройти «фильтр на бабушку». Стараться рандомно комбинировать ситуации, оставлять телефон в разных местах и т. п. А поможет ли в «час икс»? Далеко не факт.

Реально ли пользоваться «анонимным» мобильником?

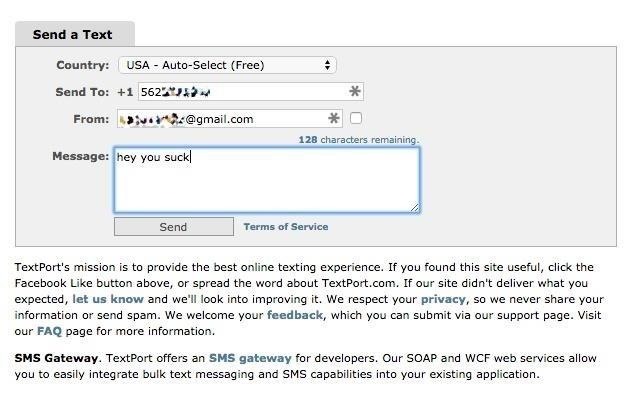

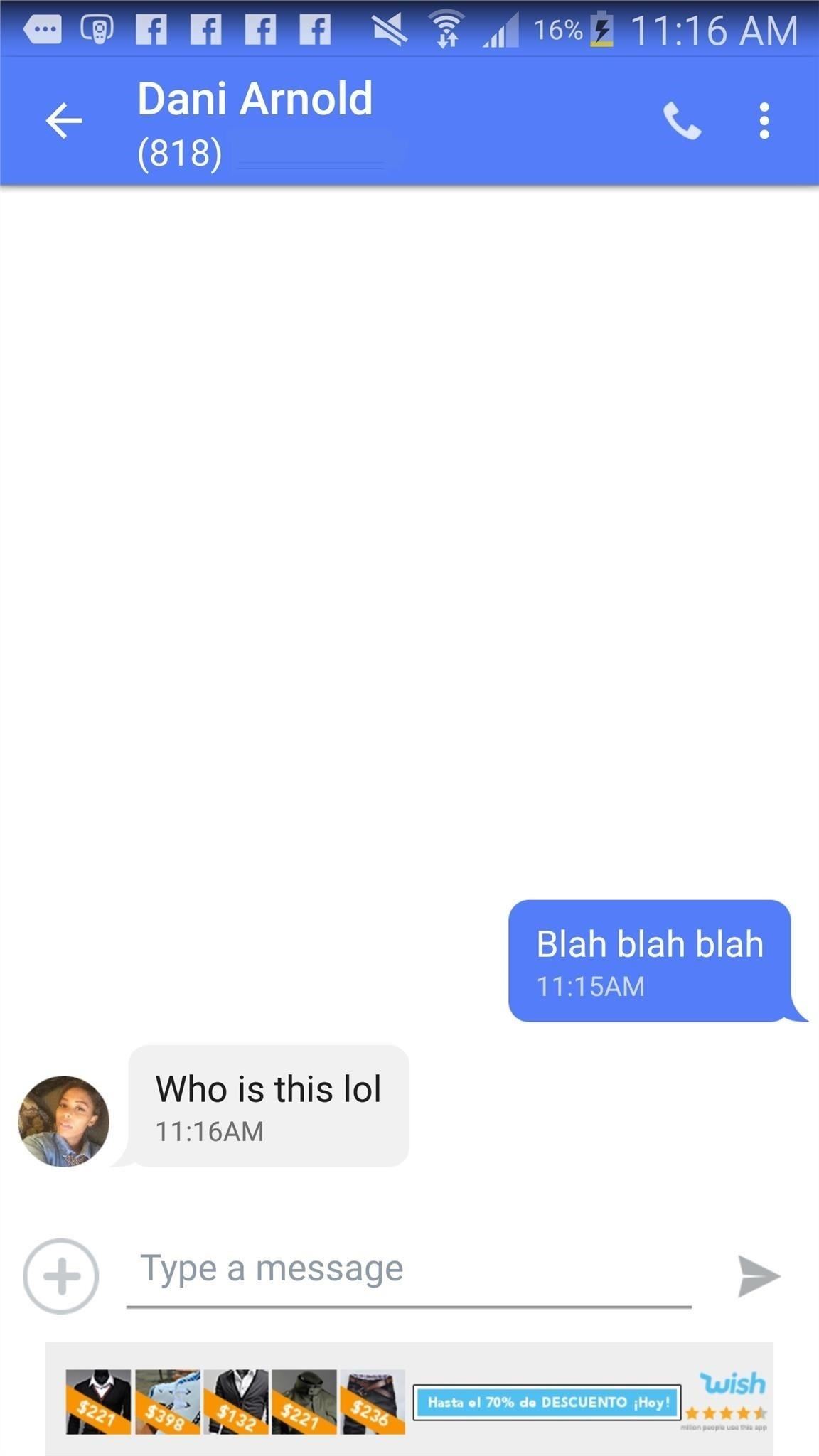

Нет, пользваться то конечно реально, но уверены ли вы, что его будет трудно вычислить? Прочитал на Ридусе чумовую статью. Не знаю правда ли это, но зараза очень логично и достаточно хитро.

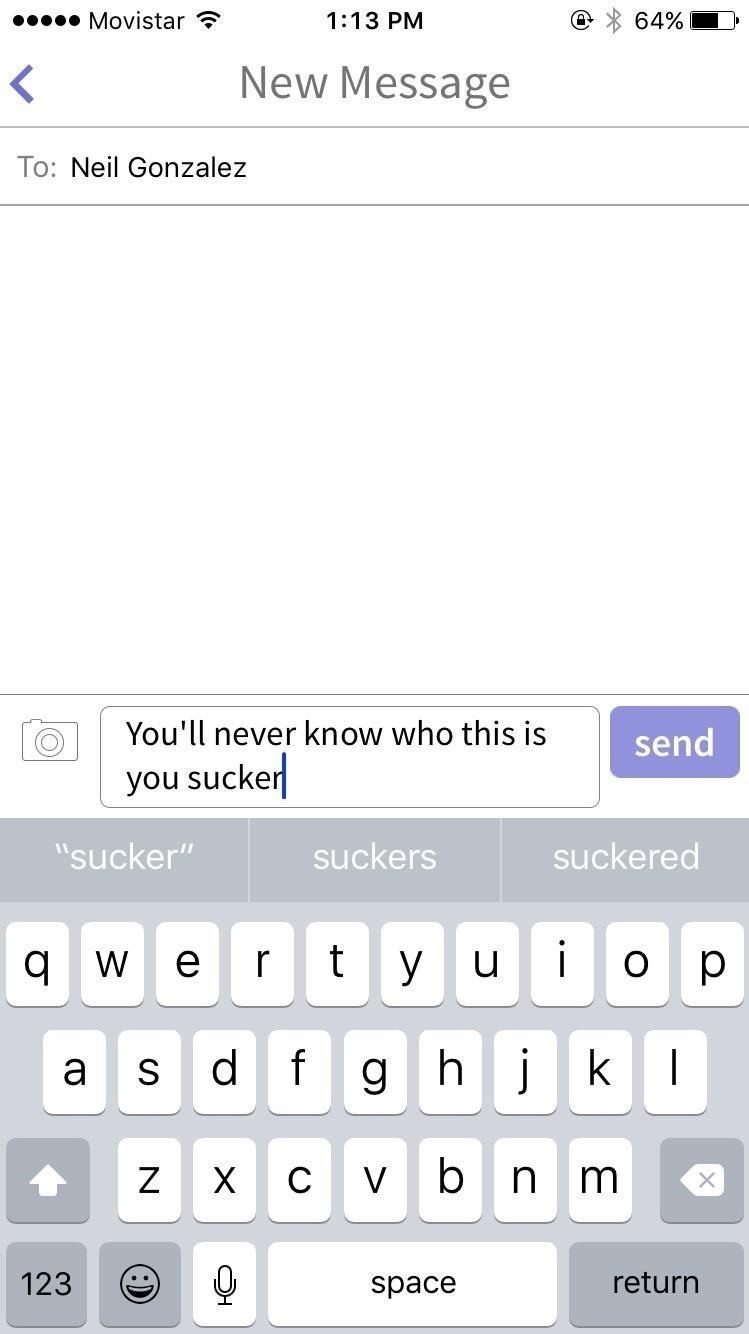

Типа ситуация такая: вы пользуетесь «анонимным» мобильником, а настоящий находится рядом и включен (или не включен). А как же без настоящего телефона сейчас. По любому он будет.

Вы думаете вас сложно вычислить? Как бы не так…

Следователи запрашивают логи всей соты, в которой работает (работал) «анонимный» аппарат. Это всё, что им потребуется, чтобы вас вычислить (причем не только «по горячим следам», но и через неделю, месяц, не спеша, в кресле своего кабинета за чашечкой кофе). Делают рекурсивные выборки по промежуткам включения и смотрят, кто еще был в соте, кроме «анонимного» аппарата.

Например, в одной соте была еще 1000 включенных телефонов. При следующем включении 500 из тех, что были в первый раз. При следующем — 20 из тех, кто был в первый и второй раз.

Чаще всего удается с логов трех-четырех включений найти точно пару телефонов, которые не покидают соту. Реже включений требуется больше: в таком случае можно попробовать пробить историю по номерам множеств совпадений, а также их владельцев. Если это бабуля 90 лет, из которых номер у нее уже 10 лет и квартиру она не покидала 5 лет, то явно вариант отпадает.

Таким образом, следователи достаточно быстро выходят на настоящий номер телефона, одна история звонков по которой раскроет все карты. Нередко спецслужбам везет и со второго включения: быстро изучить и отмести сотни номеров — дело лишь в количестве сотрудников.

Бывает даже, что на настоящий номер выходят с первого и единственного включения «анонимного»! Не верите? А зря.

Динамика в соте, поведение других аппаратов, будни/праздники могут существенно упростить работу силовиков. Могут во время работы «анонимного» мобильника все остальные выйти из соты, кроме вашего (ну взяли остальные люди и переместились куда-то), или делать исходящие, отправлять СМС.

Сейчас такое время, когда все ни минуты без мобилы. И это вас палит: вы же не можете одновременно делать исходящие с двух телефонов. Значит, пока вы «работаете» с «анонимного», все, кто звонит в вашей соте, выходят из-под подозрения и сужают кольцо вокруг вас.

Кроме того, Господин Случай тоже не на вашей стороне: у спецслужб логи, в которых все данные от и до, а у вас обычный быт со всеми непредсказуемостями.

Пример: вы серфите «анонимно» в интернете и тут вам звонят на настоящий телефон. Вы начинаете говорить, и трафик данных по интернету падает на время, статистически отличное от времени между средними загрузками страниц. Сопоставить все звонки в соте на точное совпадение с провалом трафика — дело секунд. Ваш номер обнаружен.

Может быть, конечно, что вы просто пошли в туалет, но ведь проверить нужный ли номер «обнаружен», не сложно. А если вам позвонят два раза?

Преступник включил аппарат, отправил СМС с требованием выкупа, выключил. Через день включил, позвонил обсудить условия выкупа, выключил. Третий раз включил — сообщил место встречи и время, выключил. Мужики в фуражках изучили логи по трем «включениям» — кто в этот момент был в соте все три раза. От второй «сверки» осталось четыре номера, от третьей — один.

Ситуация вторая

Вы пользуетесь «анонимным» мобильником, а настоящий предусмотрительно заранее выключаете.

Невероятно, но вы только упростили задачу следователям. Они просто посмотрят, кто отключился — именно отключился (телефон передает в сеть сигнал об отключении), а не покинул сеть незадолго до появления «анонимного». Можно смело говорить, что таких в соте будут единицы или даже вы один.

Для уточнения данных можно сравнить, кто включился после отключения «анониста». И также пробить на бабуль и прочих. Как видите, отключение настоящего аппарата при пользовании «левым» только ухудшает анонимность.

Ситуация третья

Вы оставляете настоящий телефон дома включенным, а сами едете в другую соту и только там включаете «анонимный». Думаете, хитрый план? А вот нифига. Три фактора все равно выдают ваш настоящий аппарат.

Во-первых, отрабатывается та же схема, что и в первой ситуации, только уже не по одной соте, а по нескольким. Сначала по одной, потом по соседним и так далее, пока не дойдут до сравнения соты «анонимного» с сотой настоящего.

Во-вторых и в главных: ваш аппарат дома находится без хозяина и не может отвечать на звонки. Следовательно, рано или поздно будут пропущенные, которые также видны в логах.

Нужно только сравнить, на каком аппарате были пропущенные во все времена «включения» анонимного.

Как думаете, многие из абонентов постоянно не берут трубку как раз в то время, когда вы выходите с анонимного? Да никто, кроме вашего настоящего телефона!

Кроме того, данный способ хорошо помогает в общем поиске: следователи могут очень быстро обзвонить номера, что остаются после сравнения логов сот. И если телефон не берут — вот подозреваемые.

В-третьих, вы не можете оставлять настоящий аппарат где попало, каждый раз в разных местах. Скорее всего, он у вас дома. То есть в одном месте на каждое включение.

На этом можно построить дополнительную выборку для фильтра: сколько одних и тех же аппаратов находилось в одной и той же соте. В целом всё это приведет к быстрому, хоть и чуть менее быстрому, чем в предыдущих случаях, выходу на настоящий номер.

Ситуация четвертая

Вы выключаете настоящий телефон дома, а сами едете в другую соту и только там включаете «анонимный». См. ситуацию № 3 + ситуацию № 2.

Получается, вся схема работает на том, что делается несколько включений с одного номера. То есть если выходить с номера только один раз и потом выкидывать симку и телефон — найти будет невозможно?

Это поможет только в том случаи, если и «дело» ваше на один раз, и других похожих дел не было и больше не будет. То есть в реальности всех настоящих «дел» — не поможет. Смена номеров ничуть не усложнит задачу поиска настоящего телефона.

Допустим, в том же примере про шантаж: как смена номера поможет — ведь жертве-то одной и той же совершаются звонки. Следователи будут просто пробивать не по одному номеру три включения, а три включения разных номеров. Аналогично «темные делишки» в интернете — номера легко объединяются по общему «делу».

Более частая смена номеров только ухудшают безопасность, т. к. следователи получат группы номеров и смогут легко пробить, например, откуда симки. И накрыть вас с поличным во время закупки новых или выйти на «продавца», который сделает «робота» или сольет номер, с которого вы звонили ему.

Анонимность — это не отсутствие данных для идентификации. Такого в современном мире просто быть не может. Анонимность — это хорошая имитация обычной, но не настоящей личности.

Что даст номер настоящего телефона?

Я рассмотрел, как легко и просто «пробить» силовикам настоящий номер подозреваемого по его «анонимному». Но что даст информация о настоящем телефоне? Да всё.

Кроме информации, на кого оформлен номер, следователи увидят, кому вы звонили. Наверняка среди них много тех, кто знает вас лично. Увидят, кто и как пополнял счет. Скорее всего, там есть платежи и с настоящей карты через банкомат или с настоящего вебмани-кошелька и т. д. То есть, собственно, вы приплыли.

Как пеленгуют номер?

На место, в район работы соты, в которой находится телефон подозреваемого, выдвигается оперативная группа с ручным пеленгатором. Это никакой не экран с точкой, как показывают в фильмах, а простой радиоприемник со стрелкой, которая показывает мощность сигнала, и антенной в форме буквы Н, буквы Ж, хитрой трубки или гиперболической/параболической тарелки (часто в комплекте идет несколько антенн для разных условий работы).

Информация, на какой точно частоте работает в настоящее время искомый аппарат, имеется у базовой станции. Опер настраивает на эту частоту приемник, крутит вокруг себя антенной и смотрит на стрелку.

Откуда сигнал сильнее всего — туда и идет. Заходит в подъезд, поднимается по лестнице и меряет сигнал. Находит таким образом нужный этаж, потом квартиру, и всё, «анонимность» закончена. В наблюдаемом случае время от подъезда «газели» оперов до вывода под белы ручки составляет 25 минут. Учитывая, сколько из них ушло на рекомендации «открывайте ибо откроем в любом случае», сборы и вывод подозреваемого — можно прикинуть, за сколько среди десятков домов, сотен подъездов и тысяч квартир нашли нужную.

Анонимность — миф?

Выше я подробно рассмотрел, что, имея настоящий личный мобильник, мы никогда не будем анонимны, даже с только что купленного нового телефона и только что купленной в подворотне сим-карты без оформления. Как я уже говорил, доступная анонимность — это хорошая имитация обычной, но не настоящей личности. А отсутствие личности вообще в наших современных информационных реалиях просто невозможно. Ведь вот вы, личность, сидите прямо тут и читаете эту статью.

Настоящие хакеры, чья свобода, а быть может, и жизнь, зависит от анонимности, не пользуются мобильными телефонами в повседневной жизни. Вообще не пользуются. Только одноразовые звонки, скайп и т. п.

Да и жизни «повседневной» у них нет. Вечная мгла, небытие. Нет друзей, нет родных, нет привычек и «любимых» мест. Вот что такое анонимность.

Но на самом деле в Сети есть полноценная другая жизнь, другие друзья и другие «места». И часто не только не хуже, но и получше будет, чем в реале. Так что не все так грустно.

Просто не так, как у большинства. Однако это уже не «анонимность». У вас есть имя, пусть и никнейм, но по нему знают именно вас, у вас есть интернет-друзья и места, где вас можно найти в Сети.

Вас можно даже «наказать», хоть и без поездки в Сибирь. Таким образом, легко понять, что условна не только анонимность, но и свобода, а «преступление» и «законы» — не едины, а относительны к обществу. А «общества» бывают разные.

Узнав немного о методах работы силовиков, вы можете принять меры по улучшению безопасности в каждом конкретном случае.

Например, в ситуации № 3 можно на настоящий телефон установить автоответчик или попросить друга отвечать, если позвонят. Зарегистрировать настоящий телефон на настоящую бабушку, чтобы пройти «фильтр на бабушку». Стараться рандомно комбинировать ситуации, оставлять телефон в разных местах и т. п. А поможет ли в «час икс»? Далеко не факт.

[источники]

источники

https://www.ridus.ru/news/276736

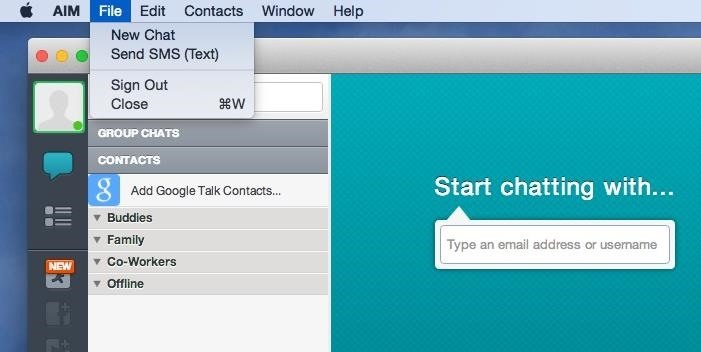

Как используя смартфон остаться анонимным? Защита Анонимность Android

За последние годы отношение к конфиденциальности личной жизни стало куда более серьезным. Хранение личной информации на серверах стало нормой; мир заполнился мобильными девайсами с GPS-приемниками и GSM-модулями, способными рассказать практически все об их владельцах; Эдвард Сноуден показал, насколько мы не защищены от слежки; правительства стран все больше вторгаются в нашу личную жизнь и контролирует каждое наше слово.

Напрашивается вопрос: можно ли в этих условиях остаться анонимным?

Анонимность и конспирация

Когда дело касается обычного домашнего компютера, вопрос анонимности решается элементарно. Последняя версия операционной системы с открытыми исходниками, open source браузер с отключенным JavaScript, Tor, смена MAC-адресов, замена Dropbox на личный Rsync-сервер, отказ от всех сервисов, требующих подтверждения личности, — вот, собственно, и все, что необходимо для сокрытия самого себя и обеспечения нормального уровня анонимности.

Ситуация со смартфонами гораздо сложнее. Данные устройства как будто бы сделаны для того, чтобы нас отслеживать, и делают они это постоянно, независимо от того, пользуемся мы ими активно или просто звоним. Современный смартфон сливает информацию по разным фронтам одновременно:

Синхронизация данных с серверами производителя смартфона и/или операционной системы. Тот же Android по умолчанию сливает на серверы Google наши контакты, информацию о местоположении, данные кредитной карты, намеченные события в календаре, фотографии, документы, созданные в Google Docs. Стоковые прошивки многих смартфонов остаются на связи с серверами производителя, а во многих случаях принуждают пользователя создать на их серверах аккаунт.

Открытые Wi-Fi-сети в Макдаках и прочих Сабвеях не предлагают никаких средств защиты трафика, так что он может быть легко перехвачен третьей стороной (да хоть самим админом).

Большое количество сторонних приложений не шифруют трафик и отправляют на удаленные серверы данные об устройстве и его владельце, даже не спрашивая последнего.

Сети стандарта GSM не обеспечивают средств аутентификации абонентов, позволяя любому желающему перехватить трафик с помощью базовой станции, приобретенной за 1000 долларов. А если тобой заинтересовались серьезные организации, то метод триангуляции позволит узнать твое местоположение с точностью до ста метров.

Внутри каждого смартфона находится встроенная миниатюрная и не побоюсь этого сказать засекреченная RTOS с закрытыми исходниками, о возможностях которой знает только производитель мобильного чипа и спецслужбы, с которыми данный производитель тесно сотрудничает. Нетрудно предположить, что такая ОС может выдать твое местоположение и отправить личную инфу кому надо.

В целом смартфон как сказал один мой хороший приятель — это просто решето, через которое течет все и всегда. К счастью, многие из его дыр мы таки можем залатать.

Смартфон под управлением Android и Cyanogenmod

Понятно, что бороться с утечками в смартфонах, основанных на проприетарных операционных системах, — занятие неблагодарное. Нет открытых исходников — нет доказательств отсутствия скрытых закладок. Чтобы получить хоть сколько-нибудь анонимизированный смартфон, нам понадобится гугло-фон.

И не просто гуглофон, а тот, для которого есть официальная версия последней прошивки CyanogenMod и открытые исходники ядра (стоковая прошивка или ядро Android-смартфона также могут содержать бэкдоры).

Когда эти требования будут выполнены, берем смартфон в руки, получаем root (как это сделать, мы писали много раз»Как легко получить Root права в Android?«), регистрируемся в Google play, устанавливаем приложение ROM Installer и прошиваем с его помощью CyanogenMod. Обязательно отказываемся от установки Google Apps. Их придется принести в жертву великому богу конфиденциальности.

После первой загрузки CyanogenMod предложит зарегистрировать или подключить аккаунт CM, а также включить отправку анонимной статистики. Разумеется, от выполнения этих процедур, следует отказаться. Далее приступим к начальной настройке прошивки. Идем в настройки и отмечаем следующие пункты:

- Беспроводные сети ==> Еще ==> NFC ==> Отключить.

- Безопасность ==> Блокировка экрана ==> PIN-код.

- Безопасность ==> Неизвестные источники.

Ничего особенного, стандартные опции. Потом нам следует обезопасить себя от утечек данных из предустановленных приложений и софта, который будет установлен позже. В CyanogenMod для этого есть механизм Privacy Guard, который занимается обфускацией личных данных пользователя, подсовывая вместо них рандомные данные: случайно сгенерированное имя юзера вместо реального, случайные координаты и прочее. Чтобы его активировать, идем в Настройки Конфиденциальность потом Защищенный режим и включаем опцию Защищенный режим по умолчанию. Теперь он будет активироваться для всех устанавливаемых приложений.

Чтобы активировать Privacy Guard для стоковых приложений, нажимаем кнопку настроек сверху (три точки), отмечаем опцию «Системные приложения» и выбираем все приложения, кроме Trebuchet (это рабочий стол). По умолчанию Privacy Guard настроен таким образом, чтобы спрашивать юзера каждый раз, когда приложение пытается получить доступ к личным данным (это видно на скрине «Privacy Guard в действии»). Разрешать это действие стоит только в том случае, если такие данные ему реально нужны (например, телефон пытается прочитать адресную книгу).

F-Droid, Tor и Брандмауэр

Следующий шаг — установка F-Droid, Tor и настройка брандмауэра. Первый нам нужен по причине отсутствия Google play, а также любой его замены, которой мы могли бы доверять. В отличие от них, F-Droid содержит только открытый софт, что фактически дает гарантию безопасности софта. Приложений в репозитории F-Droid немногим больше 1100, но среди них есть практически все, что нужно, включая браузеры, твиттер-клиенты, рабочие столы, виджеты погоды и даже Telegram.

Orbot Tor (Tor для Android), в свою очередь, позволит нам оставаться анонимными при использовании Сети. Брандмауэр позволит заблокировать входящие соединения и перенаправить трафик всех установленных приложений в Orbot.

Сначала устанавливаем F-Droid. Для этого достаточно открыть сайт F-Droid со смартфона и скачать последнюю версию клиента. Запускаем его, находим приложение Orbot и устанавливаем. Далее переходим на страницу DroidWall со смартфона скачиваем APK-пакет и устанавливаем.

Теперь нам необходимо создать набор правил iptables для DroidWall (по умолчанию он умеет только включать/отключать доступ приложений к Сети). Можно было бы сделать это вручную, но ребята из проекта Tor уже все сделали за нас. Достаточно только скачать ZIP-архив, распаковать, подключить смартфон с помощью USB-кабеля и запустить инсталляционный скрипт:

$ ./install-firewall.sh

Работает этот скрипт только в Linux и требует, чтобы был установлен Android SDK, а на смартфоне активирован режим отладки (Настройки О телефоне Семь тапов по пункту Номер сборки, далее Настройки Для разработчиков Отладка по USB).

Что делает скрипт?

- Добавляет инициализационный скрипт, который блокирует на этапе загрузки системы все входящие и исходящие подключения (во избежание утечек).

- Устанавливает скрипт для DroidWall, позволяющий перенаправить все подключения в Tor (с применением нескольких воркараундов для известных багов Tor).

- Блокирует все подключения извне.

- Устанавливает три скрипта, открывающих доступ к Сети в обход Tor для стандартного браузера, ADB и LinPhone. Первый может понадобиться, если есть необходимость войти в captive portal в открытых WiFi-сетях, второй для возможности удаленной отладки, третий нужен приложению LinPhone, реализующему SIP-клиент с зашифрованным каналом связи.

Когда все скрипты будут установлены, запускаем DroidWall, переходим в Меню Еще Установить сценарий и вводим в первом открывшемся поле строку . /data/local/firewall-torify-all.sh, нажимаем кнопку «ОК». Возвращаемся на главный экран и отмечаем галочками приложения, которые должны получить доступ к Сети (Orbot можно не отмечать, он и так получит доступ благодаря скрипту). Вновь открываем меню и выбираем пункт «Брандмауэр отключен», чтобы активировать файрвол.

Затем запускаем Orbot и следуем инструкциям, но ни в коем случае не включаем поддержку root; чтобы прописанные в скрипте правила работали правильно, Orbot должен работать в пространстве пользователя в режиме прокси. В конце нажимаем на кнопку в центре экрана, чтобы включить Tor. В статусной строке появится иконка Tor, а это значит, что теперь все данные пойдут через него.

Что мы не учли?

Описанная выше конфигурация дает возможность исключить практически все «традиционные» утечки данных. После включения смартфон будет отрезан от Сети ровно до того момента, пока не произойдет автозапуск DroidWall и Orbot. DroidWall, в свою очередь, отрубит от Сети любые приложения, которые мы предварительно не отметили галочками, а другие завернет в Tor.

На смартфоне нет ни одного левого приложения или скрытого в прошивке вредоноса, который смог бы отправить конфиденциальную инфромацию на удаленные серверы. Если такое приложение и будет установлено в систему, оно попадет под действие системы Privacy Guard, которая исключит любые утечки информации даже в том случае, когда в обычной ситуации они бы имели место. Если каким-то образом в системе заведется вредонос, он будет ограничен сразу по трем фронтам: SELinux отрежет возможность скрытого получения root, Privacy Guard не даст возможность слить важные конфиденциальные данные, DroidWall не даст возможность получить доступ к сети до тех пор, пока пользователь сам этого не захочет.

Остается открытым лишь один вопрос: как быть с бэкдорами в проприетарных компонентах и GSM-сетями. К моему большому сожалению, полностью защититься от данной угрозы пока невозможно: даже несмотря на присутствие SELinux, троян, зашитый в firmware, вполне может добыть доступ к данным в обход Android, принимая команды от злоумышленника путем GSM-команд. Впрочем, трафик, проходящий по сотовым сетям, таки будет защищен.

Заключение

Если вы помните, был такой фильм, «Джонни-мнемоник» с Кину Ривз в главной роли, рассказывающий о людях с имплантатами, которые могли переносить важные конфиденциальные данные. За такими людьми охотились не то что спецслужбы, а просто все, каждый хотел тот кусочек информации, который хранился в имплантате мнемоника. Их рвали на части и разрезали лесками, убивали, только для того, чтобы добыть секретную информацию. Сказка. Абсурд. Но почему-то уже такой знакомый.

В общем, берегите себя и свои личные данные. Сегодня это становится все сложнее.

Вконтакте

Мой мир

Одноклассники

Торфон – мобильное приложение для анонимной телефонии / Хабр

Сегодня я хотел бы рассказать о результатах моих семилетних исследований в области передачи голоса через сеть Tor. Общепринятым является мнение, что голосовая связь через Tor почти невозможна:

- существующие транспортные протоколы для телефонии работают поверх UDP, а Tor обеспечивает лишь TCP соединения;

- Tor маршрутизирует пакеты через множество узлов, шифруя данные, что является причиной значительной латентности и делает дуплексную телефонную связь невозможной или крайне некомфортной.

Но так ли это на самом деле?

В далеком 2012 году я впервые задумался о принципиальной возможности реализации анонимной телефонной связи с использованием анонимизаторов Tor и i2p. Реакция сообщества была однозначно отрицательной, включая самого Филла Циммермана, автора знаменитого PGPFone, на базе которого работал первый Торфон. Но я был упрям, проверял новые идеи, тестировал и улучшал найденные трюки, в основном направленные на снижение латентности до приемлемого уровня. В данном направлении также работали и другие исследователи, и их публикации давали мне новые идеи и почву для дальнейшей работы. Положительными моментами было значительное ускорение глобальной сети Интернет и сети Tor в частности, а также постепенное отвыкание пользователей от PSTN в пользу GSM связи с присущей ей значительной латентностью. Наконец, подходящая концепция была выработана, и настал черед реализации задуманного.

В 2013 году Roger Dingledine в личной переписке жестко раскритиковал проект за отсутствие кроссплатформенности (на тот момент в качестве базы использовался PGPFone на Windows-платформе) и за не-модулярную архитектуру. На фоне этой критики была заложена почва для современной реализации Торфона с учетом множества проб и ошибок, а также современных тенденций в криптографии.

Сегодня Торфон состоит из четырех программных модулей, взаимодействующих друг с другом с помощью 36-байтных пакетов со строго фиксированными полями. Это транспортный модуль, обеспечивающий работу с сокетами, модуль криптографии и звука, модуль хранилища (производит операции с приватным ключом и содержит зашифрованную адресную книгу) и модуль пользовательского интерфейса. Они могут быть запущены на одной аппаратной платформе (в одном или в различных потоках) или на нескольких изолированных платформах, использующих в качестве интерфейса стандартный последовательный протокол (аппаратный UART, USB CSD или Bluetooth SPP). Данная архитектура позволяет разработчику определять компромисс между защищенностью и удобством реализации. Доступны варианты от автономного Windows-приложения до аппаратной реализации в виде одноплатника с Linux для Tor и транспортного модуля в связке с изолированным Cortex M4 микроконтроллером, на котором выполняется шифрование, полная обработка и проигрывание аудио, хранение приватного ключа и контактов, реализован графический интерфейс пользователя.

Исходный код модулей написан на C и является полностью кроссплатформенным, за исключением низкоуровневой работы с аудио, вынесенной в отдельные файлы, специфичные для Windows (Wave), Linux (Alsa), Android (OpenSL) и bare metal (ADC/DAC+DMA для микроконтроллера).

При выборе аудиокодека и очереди учитывались особенности сети Tor: периодические частые спонтанные задержки, некоторое снижение латентности для пакетов в определенном диапазоне длины, возможность в процессе звонка создавать дублирующие цепочки с различными путями маршрутизации и т.п. В промежуточный проект OnionPhone были включены 17 самых распространенных низкобитрейтных аудиокодеков. После тщательного тестирования был выбран наиболее подходящий вариант: AMR с минимальным для него битрейтом 4750 bps и с быстродействующим VAD. Таким образом, с учетом естественных пауз между словами и дуплексной природы общения, итоговый средний битрейт в каждом направлении составляет около 2000-3000 bps., что дает возможность использовать GPRS даже в условиях плохого GSM — покрытия и массивных потерь GSM пакетов.

В качестве подавителя шума применен эффективный алгоритм NPP7, разработанный для борьбы с интенсивными аудиопомехами и входящий в составе кодека MELPe – действующего стандарта военной связи STANAG-4591. Алгоритм эхоподавления был выбран из проекта WebRTC как наиболее эффективный из доступных открытых решений.

Общий функционал Торфона разрабатывался с учетом возможных вариантов использования и существующих моделей угроз, уже применявшихся против популярных мессенджеров.

Основные режимы работы:

- Анонимные голосовые звонки на скрытый сервис Tor (по onion-адресу). Эти звонки максимально защищены, но ощущается некоторая задержка, что может вызывать определенный дискомфорт у непривыкших пользователей.

- Переключение на прямое UDP соединение (с проходом NAT) после установки Tor-соединения. Сессионные ключи шифрования, согласованные внутри Tor, обеспечивают надежную конфиденциальность, но анонимность теряется (пользователи раскрывают свой IP адрес друг другу).

- Прямые звонки по указанному IP-адресу (или доменному имени) и номеру TCP порта. Для приема таких звонков требуется наличие «белого» (маршрутизируемого) IP адреса на устройстве (многие сотовые операторы предлагают это в качестве платной услуги) или «проброс» использующегося TCP-порта на локальном роутере (например, в домашней WiFi сети). Прямые звонки могут осуществляться в изолированной локальной сети (например, локальной WiFi сети, созданной с помощью мощной точкой доступа, установленной в центре зоны обслуживания). В этом случае Торфон не требует взаимодействия с интернет: у проекта нет своего сервера, являющегося точкой потенциального отказа, атак и сбора метаданных. Таки образом, Торфон может успешно работать даже при полной изоляции сегмента сети или всего Рунет на государственном уровне.

Сегодня достаточно часто поднимается вопрос доверия к Tor как в плане сохранения анонимности, так и в плане конфиденциальности передаваемых данных. Известный мессенджер TorChat не использовал своего шифрования и аутентификации, полностью полагаясь на сервисы, предоставляемые Tor. Лично я доверяю Tor, во всяком случае, в плане обеспечения конфиденциальности и совершенной обратной секретности. Но, к сожалению, такая позиция омрачена открытием глобальных уязвимостей SPECTRE / MELTDOWN, а также массой уязвимостей нулевого дня для всех известных операционных систем, практически используемых в качестве рабочих инструментов в арсенале любой спецслужбы. Поэтому я не смог пойти по пути TorChat и добавил в Торфон собственный слой шифрования и аутентификации, использующий самые современные протоколы и доказуемо стойкие криптографические примитивы.

В основе концепции лежит возможность осуществлять звонки между незнакомыми абонентами, а затем автоматически обмениваться своими публичными ключами для взаимной аутентификации в последующих сеансах связи. Данный подход обеспечивает определенную отрицаемость в вопросе наличия компрометирующего ключа в списке ваших контактов: любой абонент, зная ваш онион-адрес, может осуществить анонимный звонок и тут же переслать вам любой контакт из своей записной книги. Этот контакт будет автоматически добавлен в вашу адресную книгу. Впрочем, эту возможность можно отключить в настройках, но кто знает, была ли она у вас включена раньше?

Особое внимание уделено защите идентификаторов абонентов. Так, вызывающий абонент знает, кому он звонит, и должен ему сообщить свой ID (ключ). Но только ему и никому другому! Мало того, если соединение будет перехвачено, в том числе активным атакующим, а позже все приватные ключи участников будут раскрыты, не существует возможности установить (или выбрать из списка известных) идентификаторы участников в каждой пробе или перехваченной сессии в прошлом. Другими словами, обеспечивается защита ID вызывающего и вызываемого абонентов с совершенной обратной секретностью (PFS). Это удалось достичь, модифицировав протокол Triple-DH (тройной Диффи-Хеллман, применяемый в том числе и в Signal) добавлением параллельно выполняемого протокола SPEKE, обеспечивающего нулевое разглашение в отношении явных (explicit) аутентификаторов, которыми обмениваются стороны на этапе начального обмена ключами.

Используемый в Торфоне протокол имеет свойство отрицаемости (Deniability), когда после завершенного сеанса связи злонамеренная сторона не может убедить судью в том, что действительно контакт имел место. Также обеспечивается отрицаемость наперед (Forward Deniability), когда злонамеренная сторона заранее договаривается с судьей о том, что будет проводить сеанс, и после завершения сеанса пытается доказать, что он имел место. Полная отрицаемость (Full Deniability, когда злонамеренная сторона контактирует с судьей во время сеанса связи), конкурирует с таким важным свойством, как KCI — устойчивость (невозможность представиться другим перед абонентом, приватный ключ которого известен). Исходя из практических реалий, предпочтение было в пользу KCI -устойчивости, как более практичного свойства, особенно в условиях неправовых отношений.

Из дополнительных возможностей аутентифицировать друг друга при первом контакте (для гарантии достоверности обмена ключей) реализовано два протокола:

- сравнение короткого отпечатка общего секрета (SAS, аналогично как в протоколе ZRTP). Для блокирования атаки подбора короткого отпечатка в процессе MitM используется коммитмент в процедуре Диффи-Хеллмана. Кроме того, отпечаток общего секрета автоматически включается в имя контакта, принятого в данной сессии. Таким образом, при обмене контактами в течение одной сессии начало имени нового контакта у обоих участников должно быть одинаковым, что можно проверить позже, например, при личной встрече. И, кстати, полученный контакт нужно обязательно переименовать для того, чтобы разрешить Торфону представлять себя (свой ID) этому контакту.

- сравнение заранее согласованного секрета (слова, фразы). В OTR аналогичную функцию выполняет протокол Социалиста-Миллионера. В Торфоне используется аналогичный по свойствам (с нулевым разглашением) протокол SPEKE.

В случае, если у обоих участников сеанса имеются контакты (публичные ключи) друг друга, если аутентификация успешна и используется Tor (звонок на онион-адрес), то принимающая сторона осуществляет встречный звонок, используя онион-адрес вызывающей стороны из своей адресной книги. После установления соединения производится взаимная аутентификация по второму каналу, подтверждающая онион-адрес звонящего абонента. Аналогичную процедуру использует TorChat для аутентификации чатов, используя в качестве ID онион-адрес контакта.

Параллельное Tor-соединение состоит из иных цепочек, что выгодно используется для компенсации спонтанных задержек: речевые пакеты отправляются сразу в оба канала, используется пакет, пришедший ранее. Кроме того, ведется статистика задержек в обоих каналах, и, если один из каналов значительно медленнее, то он периодически переподключается в процессе разговора. Это снижает общую латентность аутентифицированного звонка в сравнении со звонком от неизвестного абонента.

Как показывает печальная практика, сегодня весьма важно научить приложение защищаться от возможных блокировок. К счастью, Торфон не имеет собственного сервера или облака, используя вместо него Tor. Поэтому блокировка Торфона возможна лишь путем блокировки Tor. Но сегодня это – тоже реальность, и в подобном случае останется лишь возможность выполнения звонков непосредственно на IP — адрес и TCP порт. В самом пессимистичном сценарии большой брат будет пытаться научить системы DPI (глубокого анализа пакетов) выявлять в контролируемой сети p2p трафик между двумя Торфонами. Поэтому были приняты дополнительные меры для максимального сокрытия такого трафика. Во первых, слушающий порт TCP может быть выбран вручную и фактически является частью адреса абонента. Во вторых, абсолютно все пакеты (в том числе и звуковые) в течение сеанса связи (TCP — сессии) не имеют никаких отличительных особенностей (постоянных или инкрементируемых полей, длины и т.п.) и для внешнего наблюдателя выглядят как случайные данные случайной длины. В третьих, для проведения активной пробы протокола требуется «подтверждение работы» (Proof of Job) в качестве защиты от массированного сканирования адресов и портов на предмет обнаружения Торфонов.

Фактически соединение выполняется двумя последовательными TCP — подключениями. Во время первого подключения стороны обмениваются первичными сессионными ключами в виде точек на эллиптической кривой X25519, выполняя обычный протокол Диффи-Хеллмана. Так как Montgomery-формат представления точки не является случайным числом, используется представление Elligator2, дополненное случайными байтами. После выведения общего секрета первая сессия разрывается, и через случайный промежуток времени (несколько секунд) устанавливается вторая сессия, все данные в которой зашифрованы ключом, выведенным из общего секрета. Генерируются новые сессионные ключи, и протокол Диффи-Хеллмана выполняется еще раз, теперь уже с коммитментом. Из полученного секрета выводятся симметричные ключи для шифрования и расшифровки. Затем выполняется тройной протокол Диффи-Хеллмана параллельно с протоколом SPEKE для защиты ID вызывающего абонента и аутентификации. В случае отсутствия ключей в адресной книге (неизвестный контакт) или любого несоответствия все сообщения заменяются случайными байтами., т.е. протокол не прерывается для предотвращения утечки информации об идентичности участников.

Для реализации указанных протоколов используются тщательно перепроверенные исходные С-коды криптографических примитивов, взятые из известных криптографических библиотек. Для верификации на этапе разработки использовались известные тестовые векторы, а после каждого запуска приложения производится дополнительная верификация конкретной реализации исполняемого кода (результата компиляции).

Для слоя обфускации был выбран симметричный алгоритм Serpent-128, работающий в режиме аутентифицированного шифрования OCB. Для основного слоя симметричного шифрования используется преобразование Keccak-800 в виде функции Shake-128 и однонаправленный счетчик пакетов CTR. Этот же примитив используется в качестве Hash, MAC и PKDF. Для шифрования адресной книги и генератора псевдослучайных чисел используется алгоритм ChaCha20. Ресидирование генератора производится в начале каждой сессии, для накопления энтропии в мультизадацных операционных системах используется алгоритм Havege, а в микроконтроллере – младший бит результата АЦП, измеряющего шум резистивного делителя. Накопление энтропии производится до необходимого количества, оцениваемого с помощью группового частотного теста.

Основные криптографические примитивы (элементарная математика для X25519, Keccak800, ChaCha20) используют не оптимизируемые компилятором ассемблерные реализации для микроконтроллерных платформ (Cortex M1 и M4), тщательно проверенные на постоянство времени выполнения и с минимизированными утечками по побочным каналам ЭМИ и флуктуаций тока потребления. Сразу скажу – эти ассемблерные коды получены от профессионалов с мировыми именами, я лишь портировал их из GNU ASM в среду Keil, более привычную для сборки встроенных проектов.

Ну, что в итоге?

Если вы дочитали до этого места и не умерли со скуки, то значит, этот проект Вам действительно может быть полезен. Если так, то по запросу на почту рад предоставить тестовые сборки (статически линкованные исполняемые файлы, не требуемые установки), а также исходные коды графического интерфейса для Windows, Linux и Android в соответствующих средах разработки. Ядро проекта выполнено на базе кроссплатформенной библиотеки torfone, доступной поиском на github. Там же можно найти прямые ссылки на альфа-версию Андроид-приложения и краткое руководство по его установке и использованию, что поможет всем желающим оценить латентность телефонии в сети Tor.

Графический интерфейс реализован отдельно для каждой платформы и не является вариантом выбора (пока что это лишь альфа-тестирование). Тестовое приложение для всех версий Windows (начиная с древней Windows 98) выполнено в старом, но мощном Borland C++ Builder 6. Для Linux GUI-приложение разрабатывалось с использованием забытой Wide Studio для графики X11 отдельно для i386 и ARM архитектур. Первое должно работать как на 32- так и на 64-разрядных десктопах, второе – на недорогих одноплатных компьютерах: RPi, Orange, Nano и др. Для Android доступен apk-файл, собранный в Embarcadero RAD Studio 10.2. Это далеко не лучший вариант и пока что не умеет создавать Foreground service, но, тем не менее, стабильно работает в Background при отключенной оптимизации использования батареи. Также в среде Android поддерживается автоматическое резервное копирование файлов конфигурации, ключей и адресной книги (в зашифрованном виде) во внешнее хранилище и восстановление при переустановке Торфона или переносе на другое устройство. На момент написания статьи ведется работа над проектом в среде Keil uVision, включающим транспортный, шифровальный модули, аудио и графический интерфейс на базе Arduino — совместимого 320*240 TFT+Touch дисплея. В качестве открытой аппаратной платформы будет использована NanoPi Neo c установленным Debian server и плата Nucleo STM32F446RE, соединенные через физический UART. В отдаленных планах – портирование в iOS, хотя я с трудом понимаю, как это может сочетаться с элементарными гарантиями безопасности.

И в завершение.

Мне часто задают одни и те же вопросы: как можно управлять пользователями без центрального сервера? Как забрасывать обновления, рекламу? И, главное, зачем это все мне нужно, если в этом нет коммерческой ценности?

На самом деле мир не такой серый и испорченный. И есть много ценностей, которые не измерить деньгами. А ответ на первые два вопроса – никак. Ну, нельзя Торфон остановить. Нельзя получить от него «ключи», слить действия пользователей, даже замеченных в терроризме или педофилии, нельзя забанить неугодных. Нельзя заставлять обновляться. Нельзя управлять извне. Нет в Торфоне никаких утечек, побочных соединений, кроме как предусмотренных протоколом. Это можно легко проверить как в коде (почти каждая строчка прокомментирована и не так уж много файлов в проекте), так и сетевыми анализаторами. Поэтому никто не сможет управлять пользователями Торфона. Но помните: Торфон – лишь инструмент, а все ваши действия – на вашей совести, и за них отвечаете вы, а не автор проекта.

Анонимные звонки на Android и iPhone

Современные мобильные аппараты с легкостью определяют номер, с которого совершается входящий звонок. Это, конечно, удобно и хорошо, но иногда возникает необходимость позвонить, скрыв свой реальный номер телефона. Разберемся, как решается такая задача на примере популярных мобильных устройств известных брендов Android и iPhone.

Анонимные звонки Android

Вы можете звонить другим абонентам, не «засветив» свой номер телефона. Для этого можно использовать следующие способы:

- Анонимные звонки с телефона Андроид через антиАОН. Чтобы воспользоваться такой возможностью, необходимо сначала подключить данную опцию у мобильного оператора. Затем в настройках системы (настройки вызовов – дополнительные параметры) следует отключить определитель номера, выбрав «Скрывать номер». После этого вы сможете звонить другим абонентам, сохраняя свое инкогнито.

- Анонимные звонки Андроид через специальные сервисы. Как правило, подобную услугу предоставляют отдельные операторы IP-телефонии, которых можно найти через Интернет. В большинстве случаев эта услуга платная, и часто недешевая, но она позволяет не только скрывать свой реальный номер, но и подменять его на любой другой. Для этой цели понадобится установка специального приложения, которое позволит выполнять анонимные звонки с устройства с Android через интернет-линию. Причем, не только локальные, но и междугородние или международные.

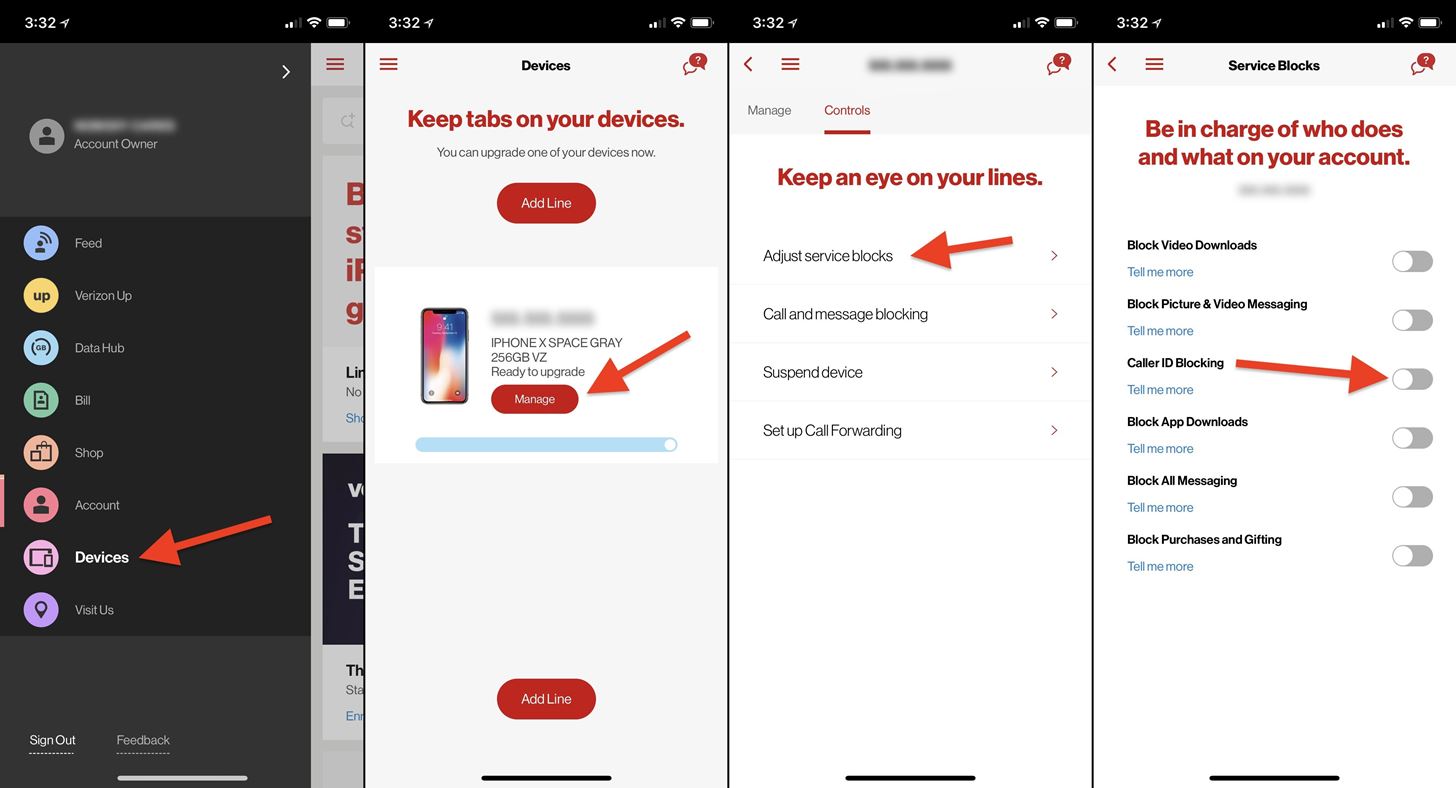

Анонимный звонок в iPhone

Любители телефонов Айфон могут скрывать свой телефонный номер примерно такими же методами. А именно:

- Подключить анонимный звонок на Айфон с помощью функции антиопределителя номера. Как и в случае с устройствами с ОС Андроид, предварительно нужно оплатить данную услугу у мобильного оператора. После этого необходимо активировать опцию на самом аппарате, зайдя в меню «Настройки» – «Телефон» – «Показывать номер». Отключив соответствующий тумблер (on/off), вы сможете делать анонимные звонки с телефона iPhone любым абонентам. Однако здесь нужно учитывать, что в случае с СМС-сообщениями данный антиАОН может не сработать.

- Анонимные звонки с устройства Айфон через операторов IP-телефонии. Принцип точно такой же, какой мы описали относительно телефонов Android. Нужно зарегистрироваться в специальном сервисе и установить соответствующее ПО, после чего станут доступны анонимные звонки, в том числе и с подменой номера.

Также можно приобрести специальный аппарат — криптотелефон X-Telecom, который позволяет совершать звонки с подменой номера.

Просмотров: 62172

Как получить второй номер телефона для анонимных телефонных звонков

Виртуальные телефонные номера также относятся к приложениям для записи телефонов, приложениям с поддельными номерами или приложениям одноразовых номеров.

Когда вы используете виртуальный телефонный номер, известен только этот номер, а не ваш реальный номер, даже если виртуальный номер может позвонить вашему реальному телефону, чтобы позвонить. Любой, кому вы звоните, и тот, кто звонит на ваш виртуальный номер, не смогут увидеть ваш реальный номер телефона.

Ниже приведен список лучших виртуальных и анонимных телефонных услуг, которые идеально подходят как для бизнеса, так и для личного пользования.

Содержание страницы

Zadarma

Что нам нравится

- Огромное кол-во преимуществ, основные: низкая стоимость, русский язык

Zadarma — это универсальная интернет-телефонная система, которую можно настроить за считанные минуты. Он имеет надежный набор функций, который включает в себя интерактивные голосовые ответы, переадресацию вызовов, запись вызовов и даже статистику вызовов. С помощью этих инструментов вы можете вывести свой бизнес на глобальную арену, а также получать запросы от клиентов со всего мира.

Использование базовой системы Zadarma на самом деле бесплатно. Тем не менее, вам необходимо регулярно пополнять свои кредиты, чтобы избежать дорогостоящей ежемесячной подписки. Кроме того, решение имеет два платных пакета, которые предоставляют вам больше возможностей и функций, таких как неограниченные звонки в регионы США и Канады.

Кроме того, Zadarma может соединяться с различными решениями CRM. С помощью этой функции вы можете отслеживать статистику своих звонков и совершать звонки прямо из интерфейса CRM. Помимо этого, система может интегрироваться с несколькими приложениями для обмена сообщениями, которые также имеют опцию голосового вызова для ускорения обмена данными.

Горелка

Что нам нравится

- Несколько способов купить номер.

- Звонки отображаются как номер вашего горелки.

- Автоответчик может быть настроен для отправки текстовых сообщений, когда вас нет.

- Звонки могут быть переадресованы на другой номер.

- Блокирует спам-звонки.

- Позволяет отправлять графические сообщения.

Что нам не нравится

- Нет бесплатного варианта.

Burner называет себя «оригинальным приложением второго телефонного номера». Просто зарегистрируйте учетную запись, выберите код города, чтобы выбрать анонимный номер телефона, и используйте его для совершения звонков и отправки текстов и фотографий, при этом никто не узнает вашу настоящую личность.

Существует несколько способов оплаты виртуального номера горелки. Вы можете сделать это по подписке, чтобы получить неограниченные возможности для звонков, обмена текстовыми сообщениями и сообщениями с картинками, или вы можете купить кредиты, чтобы использовать их для различных типов аккаунтов.

Например, вы можете купить восемь кредитов за 4,99 долл. США и выкупить пять из них для Standard Burner, которая дает вам 150 текстовых сообщений и 50 минут времени разговора; номер истекает через 30 дней. Или, вы можете использовать только три кредита, чтобы купить Mini Burner, который поддерживает 60 текстов и 20 минут звонка и прожигает 14 дней спустя.

Наименьшее количество кредитов, которое вы можете купить, составляет три, а самое большее — 25.

Гугл голос

Google Voice абсолютно бесплатен и дает вам доступ к совершенно другому номеру телефона, который вы можете использовать для совершения и приема звонков и текстовых сообщений.

Google Voice работает на компьютере и через мобильное приложение. Когда кто-то звонит на ваш виртуальный номер, он переадресовывается на тот телефон, на который вы хотите переадресовать.

Виртуальный телефон

Что нам нравится

- Может использоваться для приема факсов.

- Там бесплатный вариант.

- Дополнительные пользователи могут быть доступны на тот же номер с виртуальными добавочными номерами.

Что нам не нравится

- Бесплатные пользователи ограничены только 100 минутами в месяц.

Виртуальный телефон — это услуга, которая предлагает как местные, так и бесплатные номера в более чем 120 странах и включает такие функции, как запись звонков, SMS, расписание звонков, голосовая почта, факс, IVR, переадресация звонков и многое другое.

Настройка Virtual Phone действительно проста по сравнению с другими службами в этом списке. Веб-панель управления проста в использовании для управления вашей учетной записью, а мобильное приложение позволяет легко отправлять текстовые сообщения и совершать телефонные звонки, где бы вы ни находились.

Виртуальный телефон также работает как веб-кнопка, поэтому вы можете разместить на своем веб-сайте специальный код, который позволит вашим посетителям мгновенно звонить вам, используя ваш виртуальный номер.

Вы можете получить виртуальный телефон бесплатно с помощью бесплатного номера навсегда, который дает вам 100 минут звонков или текстовых сообщений в месяц. Если вы решите заплатить, вы получите первые 100 минут или текстовые сообщения бесплатно, но затем вам придется купить их после ограничений.

См. Страницу «Цены на виртуальные телефоны» для ознакомления со всеми планами, в том числе с оплатой по факту.

Скачать Виртуальный телефон для Android

Скачать Виртуальный телефон для iOS

Vumber

Что нам нравится

- Вы можете попробовать это бесплатно в течение двух недель.

- Вы можете попробовать это бесплатно в течение двух недель.

- Номера могут быть использованы для звонков и текстовых сообщений.

Что нам не нравится

- Нет постоянной бесплатной опции.

- Только номера Канады и США поддерживаются номером переадресации.

С Vumber вы можете выбрать виртуальный номер телефона из любого кода города, поэтому вы можете выбрать местный или другой номер из другой области (или даже бесплатный номер), и он будет работать одинаково.

Чтобы принимать звонки, любой может позвонить на ваш виртуальный номер, и он будет звонить на ваш телефон, как обычный звонок. Если вы хотите позвонить со своего анонимного номера, просто позвоните по номеру Vumber с телефона, который вы зарегистрировали в качестве номера переадресации.

Когда ваш телефон звонит, вы можете принять его, отправить в голосовую почту, воспроизвести звуковой сигнал, поставить его на удержание и выполнить несколько других действий.

Vumber не является бесплатным, но он предлагает 14-дневную пробную версию для любого из трех планов. Более дорогие планы позволяют вам иметь больше виртуальных номеров и дополнительные минуты и текстовые сообщения в месяц.

Подбрасываемые цифры

Что нам не нравится

- Нет опции виртуального номера.

Tossable Digits — это платная услуга, которая выдает анонимный номер, связанный с рядом действительно полезных функций, таких как блокировка вызовов и режим «Не беспокоить».

На выбор предлагается более полумиллиона виртуальных номеров, включая бесплатные номера из десятков стран.

Вы можете выбрать один из четырех планов, каждый с разным количеством виртуальных номеров, которые вы можете использовать, и разным количеством минут, поддерживаемых планом. План с оплатой по факту позволяет вам выбирать количество доступных виртуальных номеров и минут по мере необходимости.

Talkroute

Что нам нравится

- Звонки могут быть направлены на более чем один телефон.

- Приветствия могут быть настроены.

- Настраиваемая музыка.

- Для вызывающих абонентов могут быть сделаны звуковые подсказки.

- Мобильные приложения доступны.

Что нам не нравится

- Предназначен в первую очередь для бизнес-пользователей.

Так же, как некоторые из этих других анонимных и виртуальных телефонных номеров, Talkroute позволяет вам выбрать бесплатный или местный номер, чтобы замаскировать ваш реальный телефонный номер.

Однако, в отличие от других в этом списке, этот сервис создан специально для бизнес-пользователей. Вы можете переадресовывать и перенаправлять входящие вызовы, сделанные на ваш виртуальный номер, на любой другой номер телефона или даже последовательность номеров в вызывающей линии, чтобы вызывающий абонент мог связаться с кем-либо.

Вы можете выбрать один из четырех планов Talkroute, каждый из которых включает в себя все больше функций. Например, базовый план является наименее дорогим и не включает в себя идентификатор вызывающего абонента, меню вызовов, переадресацию по расписанию или переводы в режиме реального времени, которые поддерживает Pro- план.

eVoice

Что нам нравится

- Включает возможности конференц-связи.

- Поддерживает маршрутизацию звонков.

- Вы можете настроить приветствие голосовой почты.

- Мобильное приложение может быть установлено.

- Вы можете купить местный или бесплатный номер.

Что нам не нравится

- Некоторые планы довольно дорогие.

- Отправка факсов не поддерживается в плане Lite .

eVoice выделяется как услуга виртуального телефонного номера, так как голосовая почта, отправленная на виртуальный номер, может быть расшифрована в виде текста и отправлена вам по электронной почте, так что вам даже не придется больше слушать голосовые сообщения.

У eVoice есть четыре плана, из которых вы можете выбрать, с наименьшей ценой, предлагающей 300 ежемесячных минут с двумя добавочными номерами и шестью виртуальными номерами, и с самой дорогой — 4000 минут в месяц с 15 добавочными номерами и 45 номерами.

Звонки от анонима — что это такое?

Звонки с анонимных номеров всегда вызывают закономерный вопрос – кто и зачем звонил и как это выяснить. Ответить на них, к сожалению, получается не всегда.

Услугу «Антиопределитель номера» и аналогичные ей, используют в большинстве случаев хулиганы и мошенники, не меньшим спросом пользуется она и у коллекторов, рекламных агентов. Известны случаи, когда с анонимных номеров поступали звонки в милицию с сообщением о заминированных объектах – парках, метро, вокзалах.

К сожалению, иногда даже у полиции не удается найти шутника и наказать его в полной мере.

Сегодня скрыть свой номер можно несколькими способами.

Первый и самый простой – заказать услугу «Анти-АОН» и подобные ей. Практически все операторы мобильной связи предоставляют ее за отдельную плату, причем довольно высокую.

Второй вариант – использование специальных сервисов, помогающих скрыть свой номер телефона. Зачастую их предоставляют операторы IP-телефонии. Услуга платная и также достаточно дорогая. Кроме того, необходима установка специального приложения для звонков через интернет-линию.

Выяснить, кто звонил со скрытого номера тоже не всегда предоставляется возможным. Но есть несколько вариантов, которые все же стоит попробовать.

Как вариант, можно заказать у оператора услугу, которая позволяет видеть скрытые номера. Но не все телефонные компании ее предоставляют, а у некоторых операторов она распространяется на номера не всех провайдеров, а лишь одного-двух.

Второй вариант – заказать детализацию звонков, позвонив в службу поддержки. Но и тут есть свои минусы. Во-первых, это может занять некоторое время, а во-вторых, некоторые операторы могут раскрывать скрытые номера только с разрешения МВД. В третьих, если использовалась специальная IP-линия, задача усложнится в разы, и узнать точный номер не удастся.

Более того, некоторые сервисы и программы позволяют не только скрывать номер, но и подменять его на чужой, так что нет гарантии, что в итоге вы получите именно номер звонившего вам лица.

Избавиться от назойливых звонков тоже не всегда получается. Отправить номер в черный список не получиться, так как он не определяется, а обращения к оператору не всегда помогают. В частности, если звонки поступают с разных номеров.

Уже не единожды поднимался вопрос о запрете так называемых скрытых номеров и необходимости обязать операторов перестать предоставлять услугу. Будет ли реализовано это предложение и насколько успешно – неизвестно.

Как сделать свой телефонный номер анонимным в 2020

Как сделать свой номер телефона анонимным в 2020 году

4.61 (92.17%) 23 голосов

В современном мире телефонная связь имеет большое значение; это сделало общение намного проще, проще, дешевле и быстрее. Известно, что у большинства предприятий есть списки телефонных номеров, по которым они часто звонят, чтобы продать свою продукцию. Есть люди, которым никогда не нравится, когда им время от времени перезванивают, и поэтому им необходимо скрывать свои телефонные номера из-за анонимных звонков, чтобы люди не перезвонили им.

Как скрыть номер на мобильном телефоне

Есть много причин, по которым вы можете сохранить свой номер конфиденциальным или анонимным. В конце концов, вы являетесь владельцем номера и имеете право показать или скрыть его. Есть разные способы скрыть свой номер телефона, и они могут быть постоянными или временными. Например, вы можете использовать SpoofCard, чтобы замаскировать свой CallerID, отображая другой номер, чтобы защитить свою личность или провести розыгрыш. Использовать такие скрытые приложения, как SpoofCard, просто и они могут работать на любом телефоне.Теперь ожидание окончено, и я собираюсь ответить на ваш самый главный вопрос: как скрыть свой номер телефона при звонке? Нажмите ниже и сами посмотрите подробности;

Вы хотите узнать, как звонить анонимно с мобильного телефона? Вы всегда можете сделать анонимный звонок онлайн со своего мобильного телефона, применив какой-нибудь простой трюк с вызовом частного номера. Например, все современные смартфоны оснащены функцией блокировки идентификатора вызывающего абонента. Сразу же вы меняете свой сотовый телефон, чтобы заблокировать идентификатор вызывающего абонента, анонимный вызов, анонимный набор или неизвестный номер всегда будет отображаться в вызове получателя, когда вы им звоните.Анонимный звонок всегда является хорошей мерой предосторожности, особенно когда вы имеете дело с незнакомым человеком или звоните на незнакомый номер. Однако все эти настройки могут отличаться от страны к стране и от поставщиков телефонных услуг.

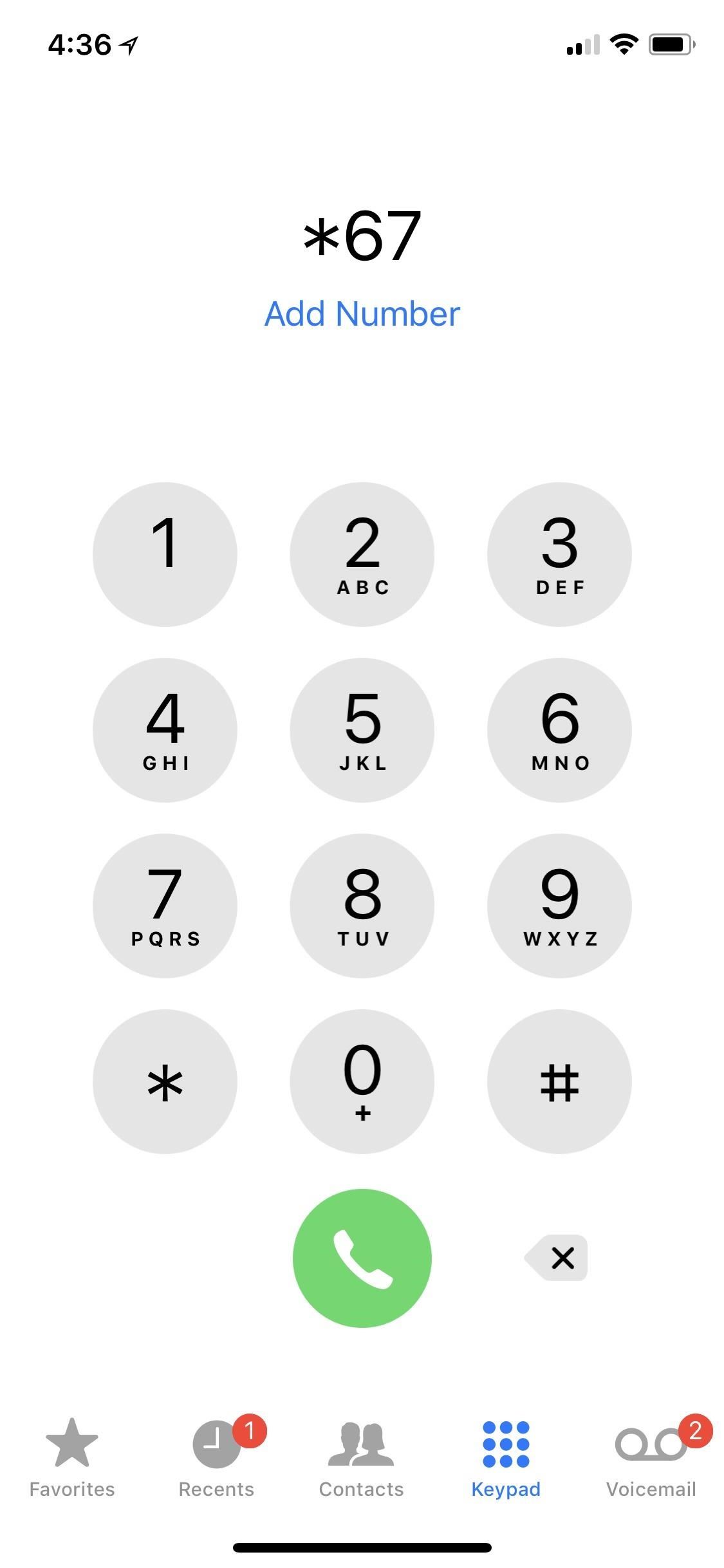

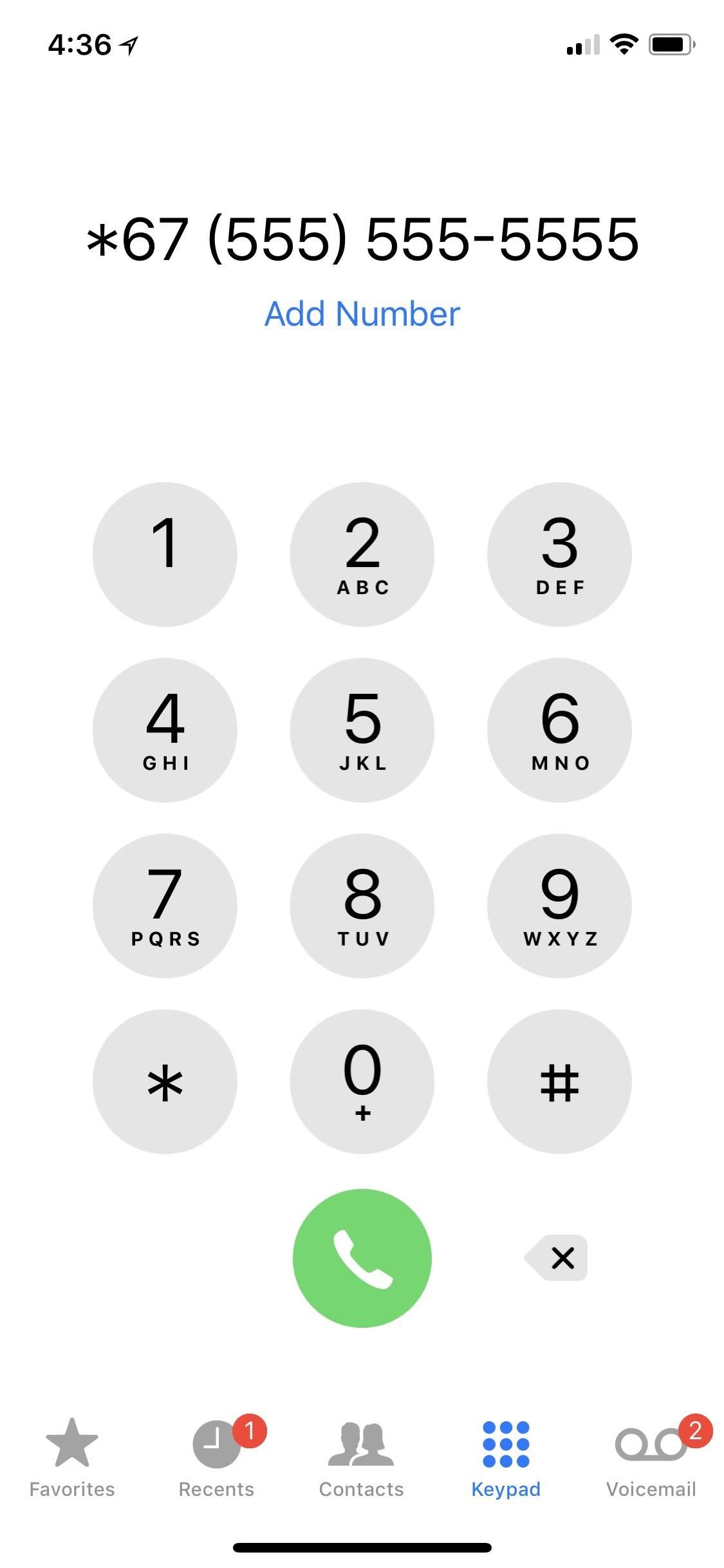

Как сделать свой номер неизвестным с помощью префикса Block Caller ID

Всем желательно знать, как звонить анонимно. Процедура того, как сделать неизвестный звонок с Android, всегда проста и понятна.Вы можете скрыть свой номер мобильного телефона в большинстве стран, введя короткий код, прежде чем вводить номер телефона, по которому вы хотите позвонить, и ваш номер телефона не будет виден для телефона получателя. Однако код всегда будет отличаться от одного оператора к другому и от страны к стране. Следовательно, вам необходимо получить правильный код, который позволит вам заблокировать Caller ID.

Префикс # 37, * 67 и * 37 # будут работать в большинстве стран. Если вы не знаете код, который позволит вам совершать анонимный телефонный звонок, вы можете попробовать любой из трех.Все, что вам нужно сделать, это добавить любой код перед номером телефона получателя и позвонить, например, * 675654534431.

В случае, если коды (# 37, * 67 и * 37 #) не работают, вы всегда можете связаться с вашим оператором связи, чтобы узнать правильный код и предлагают ли они услугу или нет. В большинстве случаев никогда не будет никакого уведомления о том, что идентификатор вызывающего абонента был заблокирован. Следовательно, всегда рекомендуется попробовать, прежде чем звонить получателю

.

Как сделать свой номер приватным на android из настроек телефона

Большинство современных мобильных телефонов на базе Android оснащены функцией блокировки идентификатора вызывающего абонента, которая уже включена в настройки телефона.Вы всегда можете найти эту опцию, перейдя в Настройки, а затем в Телефон / Позвонить, поскольку имена могут отличаться от телефона к телефону. Итак, здесь находится ответ на вопрос, как сделать анонимный звонок.

- Если вы используете Android KitKat 4.4, перейдите в «Настройки» и нажмите «Вызов

».

- Нажмите «Дополнительные настройки» и нажмите «Caller ID»

.

3. Установите для идентификатора вызывающего абонента значение «Скрыть номер», и ваш номер телефона станет анонимным.

4.Получатель всегда будет видеть сообщение «Частный номер» при звонке на

.

В случае, если вы хотите отключить эту функцию, что может потребоваться в большинстве случаев, просто выполните тот же процесс и установите для параметра Caller ID значение «Показать номер».

Вам всегда придется настраивать эту опцию, когда вам нужно позвонить.

Важно отметить, что некоторые операторы связи не разрешают эту функцию, и это всегда будет без подтверждения. Поэтому важно сначала проверить, работает ли метод, прежде чем звонить по нужному номеру.

Как позвонить кому-либо, не показывая свой номер, связавшись с оператором связи

Ваш оператор связи всегда может помочь вам скрыть ваш идентификатор вызывающего абонента. Однако ваша личность будет анонимной на постоянной основе, если они это сделают. Однако постоянное сокрытие идентификатора вызывающего абонента имеет свои недостатки. Первым и главным недостатком будет постоянный эффект, поскольку все ваши звонки не будут иметь идентификатора вызывающего абонента. Если вам нужно показать идентификатор вызывающего абонента, тем самым он заставит вас добавить префикс * 31 # или * 82.Многие владельцы телефонов установили на своих телефонах «Автоотклонение» для любого анонимного абонента. Следовательно, некоторые из ваших звонков всегда будут отклоняться автоматически, и вы будете вынуждены звонить на них с помощью разблокированных номеров.

Услуга не предоставляется бесплатно. Перевозчик будет взимать плату в соответствии со своей политикой. Это всегда будут условия, которые ваш оператор предоставит вам для этой услуги, например, услуга будет ограничена только предоплаченными планами. Если вас устраивают недостатки услуги, вы можете продолжить и обратиться к своему оператору с просьбой скрыть ваш идентификатор вызывающего абонента.Сначала они захотят узнать причины, по которым вы хотите навсегда скрыть свой номер, а также попытаются убедить вас не делать этого.

Как сделать свой номер приватным на iphone

Вы заинтересованы в том, чтобы позвонить человеку или позвонить другу с помощью вашего iPhone, или хотите сделать бесплатные розыгрыши со своего компьютера? Вы хотите знать, как сделать звонок частным? Вы всегда можете настроить iPhone так, чтобы всегда скрывать набираемые телефонные номера из идентификатора вызывающего абонента получателя.Следовательно, всякий раз, когда вы устанавливаете флажок «Показать мой идентификатор вызывающего абонента», все телефонные звонки, которые вы будете совершать, никогда не будут раскрывать ваш номер телефона, поэтому он всегда будет обеспечивать дополнительную конфиденциальность телефонных звонков, и получатель никогда не увидит ваш номер телефона.

Ниже приведена процедура того, как позвонить кому-либо, не показывая свой номер на iPhone.

- Запустите «Настройки» и нажмите «Телефон».

2. Щелкните «Показать идентификатор вызывающего абонента».

- Сдвиньте в положение «ВЫКЛ.»

Эта функция доступна почти в каждой версии iPhone, поэтому не имеет значения, какую модель вы используете.Вы всегда можете отключить звонки в настройках идентификатора вызывающего абонента.

Подделка вашего номера

Большинство людей всегда становятся подозрительными, когда получают анонимные телефонные звонки. Вы всегда можете подделать свой номер с помощью программы для вызова частных номеров для Android, чтобы он выглядел по-другому. Есть несколько приложений для подделки идентификатора вызывающего абонента, которые появились как для Android, так и для iPhone, хотя некоторые из них запрещены в магазинах приложений. Лучший вариант — использовать SpoofCard.

SpoofCard позволит вам выбрать номер для отображения вместо вашего обычного телефонного номера, вы можете изменить свой голос или добавить фоновые шумы, чтобы создать впечатление, что вы находитесь в пробке или заняты в клубе. Однако вам придется заплатить за это, купив кредиты, хотя они всегда предоставят вам одно бесплатное предложение по телефону, чтобы попробовать.

Что нужно помнить

Хотя некоторые из методов анонимного вызова будут работать как обычно в большинстве обычных вызовов, есть определенные ситуации, когда сложно, если не невозможно, скрыть свой номер телефона.Большинство бесплатных номеров 900 и 800 никогда не допускают блокировку идентификатора вызывающего абонента, и ваш номер всегда будет всплывать, когда вы звоните в службу 911 или на любую другую линию государственной службы или номер службы экстренной помощи.

Есть определенные линии, которые никогда не будут принимать анонимные телефонные звонки. Всякий раз, когда вы пытаетесь позвонить кому-либо с включенной функцией, вы всегда будете получать сообщение о том, что получатель не принимает анонимные номера для звонков. В такой ситуации вы всегда можете временно активировать идентификатор вызывающего абонента, набрав * 82, если вы из Северной Америки, перед номером телефона и, следовательно, набираете анонимно с мобильного телефона.

Вы должны знать, что ни один из анонимных звонков не гарантирован на 100%, поскольку параметры и правила того, как звонить анонимно с iphone, различаются в зависимости от страны и оператора связи. Вам необходимо совершить анонимный телефонный звонок, целесообразно сначала сделать несколько тестовых звонков, чтобы убедиться, что он работает. Если процедура, которую вы использовали для того, чтобы позвонить кому-либо анонимно, не работает, вы всегда можете использовать Google Voice или таксофон в крайнем случае.

Есть также несколько незначительных юридических проблем, поскольку Закон о достоверности информации о вызывающем абоненте был подписан в 2010 году.Уместно использовать любой из методов идентификации вызывающего абонента всякий раз, когда вы проявляете осторожность или просто для безобидной шутки. Тем не менее, незаконно предоставлять ложную информацию об идентификаторе вызывающего абонента или подделывать ваш номер телефона с целью незаконного получения чего-либо, мошенничества или причинения вреда. Для получения дополнительной информации вы всегда можете посетить веб-сайт «Правда в идентификаторе вызывающего абонента».

,

Как совершать анонимные звонки с вашего iPhone «iOS и iPhone :: Взлом гаджетов

Если вы не хотите, чтобы кто-то, кому вы звоните, знал реальный номер телефона, связанный с вашим iPhone, будь то из соображений конфиденциальности, чтобы не быть перезвонили, или, чтобы предотвратить игнорирование, вы можете сделать несколько вещей, чтобы заблокировать его на их идентификаторе вызывающего абонента.

Некоторые из нижеперечисленных опций использовались еще до изобретения сотовых телефонов и все еще работают в мобильных сетях. Это бесплатные опции, которые может использовать любой, чтобы заблокировать свой номер телефона при исходящих звонках.Однако есть некоторые платные услуги, которыми вы можете воспользоваться также, если вы намерены замаскировать свой номер телефона, а не просто сделать его «неизвестным» или «частным».

В любом случае ваш получатель с меньшей вероятностью перехватит ваш телефонный звонок, если его нет в списке или номер, который он не узнает, но вы всегда можете оставить голосовое сообщение или повторить попытку позже, когда он будет осторожен. Однако это ваши самые безопасные варианты, если вы беспокоитесь о том, что кто-то злоупотребит вашим реальным номером телефона, преследуя или выдавая себя за вас во время взлома.

Не пропустите: как изменить отображаемое имя ProtonMail, которое отображается в электронных письмах

Вариант 1: заблокировать идентификатор вызывающего абонента только для одного звонка

Благодаря FCC, который обязал всех операторов США предоставлять клиенты имеют возможность заблокировать отображение своей идентифицирующей информации на экранах идентификаторов вызывающих абонентов, все, что вам нужно сделать, это ввести один простой код в номеронабиратель своего телефона, прежде чем набирать фактический номер телефона, по которому вы звоните.

Для этого просто введите * 67 перед этим, введите номер телефона с кодом города, затем нажмите кнопку вызова.Если это не сработает для вас, иногда # 31 # перед десятизначным числом сработает, поскольку некоторые операторы, такие как T-Mobile, используют это, чтобы скрыть ваши номера и , когда будут отображаться оба. Однако при тестировании использование # 31 # на других операторах связи будет просто обычным вызовом, поэтому проверьте его заранее, чтобы убедиться, что работает для вашего региона и оператора.

В случае успеха все, что они увидят на своей стороне после прохождения вызова, — это «неизвестно», «конфиденциально», «ограничено», «анонимно» или аналогичный индикатор.Это так просто, и вы даже можете сделать это у некоторых провайдеров VoIP, таких как Google Voice.

Однако, в зависимости от того, кому вы звоните, ваш звонок может не соединиться. Например, я обнаружил, что при вызове телефона с VoIP FreedomPop не набирается * 67 перед номером. Ваши получатели также могут подписаться на премиальную услугу своего оператора, которая отклоняет все анонимные вызовы.

Также обратите внимание, что вы не можете использовать * 67 при звонках в службу 911, на бесплатные номера (начиная с 800, 888 и т. Д.)) или номера с повышенным тарифом (начиная с 900). И это должно быть само собой разумеющимся, но не используйте * 67 для звонков с угрозами, потому что на этом ваше право на анонимность заканчивается. Правоохранительные органы всегда могут запросить ваш номер, и сейчас есть толчок, чтобы сделать этот процесс мгновенным в будущем.

Не пропустите: как узнать фактическую мощность сигнала на вашем iPhone в iOS 11

Вариант 2: заблокировать идентификатор вызывающего абонента для определенных контактов

Обратной стороной вышеупомянутого метода блокировки каждого вызова является то, что вы необходимо ввести * 67, а также десятизначный номер телефона, по которому вы звоните.Вы не можете набрать * 67 и затем выбрать кого-нибудь из своего списка контактов.

Тем не менее, вы можете перейти в список «Контакты», выбрать контакт, нажать «Изменить», вставить * 67 (или # 31 #, если это вам подходит) перед номером телефона, а затем нажать «Готово». сохранить. Сделайте это с каждым контактом, которому вы бы хотели позвонить анонимно, а затем позвоните им, используя список «Контакты» или вкладку «Избранное», как обычно.

Вариант 3: Блокировать идентификатор вызывающего абонента для всех