Дублирование сим карты: Как сделать дубликат сим-карты — ТопНомер.ру

SIM-карта: как все устроено. Часть 2: клонирование и безопасность

В первой части мы рассказывали про историю SIM-карт, теперь же начнем потихоньку разбираться с их безопасностью. Одной из первых уязвимостей SIM-карт стала возможность их клонирования, то есть чтения всего содержимого памяти одной симки и последующей записи этих данных в память другой карты. Напомним, что с точки зрения «железа» SIM-карта — это обычная смарт-карта, купить которую можно где угодно приблизительно по три рубля за ведро.

Во времена, когда аппаратов на две, три или четыре SIM-карты еще не существовало, именно с помощью клонирования решали проблему наличия нескольких симок: чтобы не переставлять их в одном телефоне туда-сюда, придумали «мультисимку». MultiSIM — это смарт-карта с увеличенным объемом памяти, в которую можно было записывать данные сразу нескольких SIM-карт.

При помощи нехитрого триггера (при каждом новом включении автоматически выбирался следующий набор ячеек, соответствующих очередной SIM-карте) между ними можно было переключаться, не вынимая сам модуль из аппарата. Конечно, об одновременной работе не шло и речи: телефон считал, что его выключили, заменили SIM-карту и включили снова.

Рассказываем о том, как устроены SIM-карты. Часть первая: история вопроса — https://t.co/CmqxlC4HgI pic.twitter.com/cHldz8cyxm

— Kaspersky Lab (@Kaspersky_ru) December 16, 2015

Пользы от такого решения было немного (да и сегодня по-прежнему удобнее купить под вторую SIM-карту отдельный дешевый телефон, чем использовать двухсимочный), однако определенным спросом лет десять назад «мультисимки» пользовались. Продавались даже комплекты из собственно «болванки», адаптера для чтения и записи смарт-карт, подключаемого к компьютеру, и ПО для проведения «операции».

Однако возможность клонирования SIM-карты могла быть использована не только в мирных целях. Получив на короткое время доступ к SIM-карте абонента, злоумышленник мог изготовить ее клон и использовать его для компрометации. Дело в том, что если вставить клон в телефон в то время, когда в сети зарегистрирован легитимный абонент, то тот «вывалится» из сети, даже не зная об этом. Все входящие звонки и сообщения в этом случае будут поступать злоумышленнику, а он, в свою очередь, сможет звонить, писать и выходить в Интернет от имени жертвы.

Дело в том, что если вставить клон в телефон в то время, когда в сети зарегистрирован легитимный абонент, то тот «вывалится» из сети, даже не зная об этом. Все входящие звонки и сообщения в этом случае будут поступать злоумышленнику, а он, в свою очередь, сможет звонить, писать и выходить в Интернет от имени жертвы.

SIM-карта сокровищ: как потерять все, потеряв один лишь телефон — http://t.co/ElKB4U1unJ

— Kaspersky Lab (@Kaspersky_ru) November 17, 2014

На телефоне жертвы в течение нескольких часов будут даже отображаться шкала приема и название оператора, создавая видимость нахождения в сети, однако звонить не получится до тех пор, пока жертва не догадается выключить и снова включить аппарат или же пока не произойдет принудительное обновление регистрации (обычно сети настроены на интервал в несколько часов).

Первое время клон вообще можно было зарегистрировать в сети где угодно, хоть на другом континенте. Впоследствии операторы внедрили примитивную защиту: если абонент вдруг внезапно регистрируется в сети очень далеко от того места, где он был недавно, то администраторы в центре управления получают уведомления об изобретении телепортации.

Голос как угроза: чем новая технология передачи голоса в сотовых сетях может быть опасна https://t.co/tb7OJqWn5w pic.twitter.com/yV949RSyht

— Kaspersky Lab (@Kaspersky_ru) November 5, 2015

Однако злоумышленник может зарегистрироваться в сети и рядом с легитимным абонентом, и от этого подобная защита никак не поможет. И тут возникает вопрос: почему же вообще возможно клонирование SIM-карт — нельзя ли как-то отменить или запретить эту возможность?

Ключ KI (Key Identification, «индивидуальный ключ аутентификации пользователя»), на основе которого происходит авторизация в сети, на самом деле не предназначен для чтения из SIM-карты: ведь процессор SIM-карты работает с ним «внутри», и наружу передавать ключ не требуется. Он даже хранится в защищенной от чтения области памяти, и каких-либо API для его чтения не существует.

Он даже хранится в защищенной от чтения области памяти, и каких-либо API для его чтения не существует.

Однако тут на помощь нехорошим парням приходят методы криптоанализа. Если много-много раз при помощи специальной программы запустить на вставленной в считыватель SIM-карте алгоритм A3 (то есть «скармливать» ей случайный пароль RAND и получать на выходе отзыв SRES), то можно выявить определенные закономерности и в конечном итоге вычислить ключ KI.

Оказывается, сотовые сети серьезно уязвимы: можно перехватывать трафик и выдавать себя за другого абонента — http://t.co/VXLbyz0rpf

— Kaspersky Lab (@Kaspersky_ru) February 10, 2015

Производительности компьютеров уже 10 лет назад хватало, чтобы совершить эту операцию за довольно-таки небольшое время — порядка нескольких минут. Правда, все не так однозначно. В SIM-карту встроен «таймер самоуничтожения», то есть счетчик количества запусков алгоритма преобразования с неким предельным значением. Например, 65 536 раз. Как только этот счетчик достигнет предела, процессор SIM-карты вообще перестанет выполнять запросы на вычисление SRES.

Если за лимитированное количество попыток вычислить KI не удастся, SIM-карта вообще превратится в тыкву, и нужно будет получать новую. Порой такое хотя и редко, но происходит и в обычной жизни: если SIM-карта выдана очень давно, использовалась активно, а значение счетчика изначально было задано небольшим.

Впрочем, не все так плохо. Методом криптоанализа можно получить KI и сделать клон только на SIM-картах, где используется самая старая версия алгоритма A3 под названием COMP128v1. Такие еще используются некоторыми операторами, и поэтому их можно клонировать. Более прогрессивные операторы уже перешли на усовершенствованные версии COMP128v2 и COMP128v3, которые гарантированно не позволяют вычислить ключ с помощью анализа такого количества пар RAND-SRES.

Зачем нужно шифрование? http://t.

co/q6kPP2V7nv

— Kaspersky Lab (@Kaspersky_ru) May 23, 2013

Тем не менее беспокоиться все-таки стоит. Дело в том, что злоумышленник может по-прежнему получить набор ключей сразу для большого количества SIM-карт, имея доступ к базе данных оператора, в которой они хранятся, либо получив доступ к таблицам соответствий, которые производитель SIM-карт передает оператору при отгрузке очередной партии. Для этого нужен коррумпированный сотрудник на той или иной стороне.

Кроме того, существует целая городская легенда о перехвате ключей из эфира — мол, современные компьютеры позволяют декодировать их буквально на лету. Однако напомним, что ключ KI не передается в эфир и хранится только в SIM-карте. Что же тогда перехватывают из эфира? Об этом расскажем в следующий раз.

3 способа клонировать SIM-карту В простых шагах

Часть 2: Как клонировать SIM-карту с помощью программируемых карт

Клонирования SIM может служить в качестве резервной копии в случае, если вы потеряете или украсть ваш мобильный телефон, или, учитывая обстоятельства, при которых вам необходимо решить проблемы, связанные с пространством календаря, текстовых сообщений или других. Здесь мы научим вас использовать программируемые карты для клонирования SIM-карты, но во-первых, мы хотим, чтобы объяснить вам, что не все SIM-карты могут быть клонированы, просто проверить следующие отличия:

Для выполнения этой задачи, вам понадобятся некоторые компоненты, такие как:

1. Blank SIM программируемые карты: Эти карты не имеют телефонные номера, и вы можете приобрести их в Интернете.

2. Писатель SIM-Firmware: Это позволяет копировать много разных номеров на одну SIM-карту.

3. Скачать Woron Scan: Программное обеспечение для чтения

4. SIM-целевого объекта в течение по крайней мере 30 минут.

SIM-целевого объекта в течение по крайней мере 30 минут.

Теперь перейдем к выполнить следующие шаги, чтобы узнать, как клонировать SIM-карты с помощью программируемой карты:

Шаг 1: подключить SIM-Reader, установить программное обеспечение Woron и получить SIM-карту цели.

Шаг 2: Настройка программного обеспечения для клонирования SIM-карты.

Шаг 3: Запустите IMSI Search. Когда появятся результаты, запишите их и приступить к запуску ICC поиск, а также записать номер ICC.

Теперь запустите поиск KI и после его завершения, удалите цели SIM-карту.

Шаг 4: Теперь необходимо загрузить программное обеспечение SIM-EMU для записи параметров на пустой SIM-карты, так вставьте его и ждать момента и запустить SIM-EMU и перейти к настройке вкладку и добавьте всю информацию, полученную в процессе Woron сканирования такого а IMSI, KI, МТП и для информации отдыха, добавьте:

Для ADN / SMS / FDN # (ADN = Сокращенный набор номера то номер

СМС = Количество SMSes, сохраненных на SIM-карте /

FDN = фиксированный набор номер) Введите: 140/10/4

Для номера телефона, он должен быть с международным форматом, например: для Аргентины +54 (международный код) 99999999999 (номер)

Шаг 5: Пусть Написание Бегин, выберите Write To кнопку Disk и имя файла: SuperSIM.HEX. Появится окно записи файла EEPROM. Назовите EEPROM файл SuperSIM_EP.HEX и нажмите кнопку Сохранить.

Шаг 6: Теперь мы флэш файлов на пустой SIM-карте, так установить карту, поставляемую с автором карты и добавляет необходимые файлы в соответствующих полях

Шаг 7: запустить задачу написания, Нажмите на сделано, когда он завершил и клонирование SIM готов.

Способы сделать дубликат сим карты МТС

Компания МТС предлагает своим клиентам выгодные условия использования мобильной связи. Каждый клиент имеет возможность подключить большой перечень услуг и с легкостью им управлять. Многие пользуются МТС долгое время и хотят, чтобы их номер всегда оставался активным. Иногда случаются ситуации, когда сим-карта может быть заблокирована или утеряна. Для восстановления можно воспользоваться разными видами операций. Например, сделать дубликат сим карты МТС.

Каждый клиент имеет возможность подключить большой перечень услуг и с легкостью им управлять. Многие пользуются МТС долгое время и хотят, чтобы их номер всегда оставался активным. Иногда случаются ситуации, когда сим-карта может быть заблокирована или утеряна. Для восстановления можно воспользоваться разными видами операций. Например, сделать дубликат сим карты МТС.

Как деактивировать карту и подтвердить свой номер?

Часто бывают случаи, при которых отсутствует возможность доступа к мобильному номеру. Вначале нужно ее заблокировать, чтобы никто не мог воспользоваться средствами на счету. Далее выполняется перечень действий, позволяющих заново активировать номер и продолжать его использование.

Мы создали отдельную статью, чтобы рассказать Как заблокировать сим карту МТС.

Перед тем как сделать дубликат сим карты МТС, нужно пройти процесс идентификации, который нужен для подтверждения личности владельца номера. Он состоит из таких действий.

- Необходимо обратиться в центр обслуживания клиентов МТС.

- Взять паспорт и ответить на один из трех вопросов.

- Упростить процесс идентификации поможет наличие PUK кода, который указан на стартовом пакете.

В перечень специальных вопросов входят:

- Данные о двух номерах, на которые совершались звонки.

- Информация о точке доступа APN.

- Сумма последней операции пополнения счета.

- Дата последней совершенной с номера операции.

- Состояние текущего счета.

Когда происходит утеря номера, многие спрашивают, можно ли сделать дубликат сим карты МТС? Выполнить это очень просто. Обязательно нужно вначале совершить блокировку, воспользовавшись интернет-справочником или обратившись в контакт-центр МТС. Это поможет сохранить средства и пользоваться ими в будущем, при восстановлении мобильного номера.

Как происходит процесс восстановления?

Перед тем как получить дубликат сим карты МТС, необходимо подтвердить, что клиент является ее владельцем. После этого выполняются такие действия:

После этого выполняются такие действия:

- Подается заявка на восстановление через контакт-центр МТС или на официальном сайте оператора.

- После рассмотрения запроса и подтверждения данных, клиенту выдается новая сим-карта, полностью соответствующая прежней. На ней сохраняются подключенные услуги и баланс счета.

Получить дубликат сим карты МТС в Украине, еще можно в центрах продаж и обслуживания клиентов или салонах-магазинах МТС. Для этого не нужно подавать заявку и иметь при себе документы. Для тех, кому необходимо знать, как делается дубликат сим карты МТС в Украине, на сайте представлено видео. В нем подробно рассказывается, что делать при утере номера.

Как создать точную копию SIM-карты оператора Мегафон

Предлагаем вспомнить начало двухтысячных годов. В то время популярной вещью была мультисим. Люди, которым сейчас лет 30-40 вспомнят это явление, а для более молодых мы объясним.

Мультисим – это программируемая сим-карта, в памяти которой кроме обычного микропроцессора есть модуль памяти, который позволяет записывать данные. Такой чип может содержать в себе информацию о нескольких операторских сим. В условиях дорогой связи это было оправдано и удобно, поскольку в те времена внутрисетевые звонки стоили копейки, а разговоры с другими операторами были страшно дорогие. Двухсимочные телефоны в то время ещё изобретены не были, поэтому и приходилось либо жонглировать несколькими аппаратами, либо делать мультисим. Мы это к чему? Дело в том, что процесс переноса информации на мультисим не что иное как клонирование. Вы таким образом можете не только склеить несколько карточек, но и наделать дубликатов одной. С одной стороны это удобно для пользователя, учитывая, что сейчас в разных телефонах используются разные размеры карт. Можно, например, иметь походный телефон. С другой стороны возникает вопрос безопасности.

Что будет, если мою сим-карту скопируют? На дворе не начало двухтысячных и к номеру уже привязан мобильный банк, есть возможность вывести деньги со счёта или сделать телефоном покупку. Одним словом, дубликат в руках мошенника наделает кучу проблем абоненту. В связи с этим мы и затрагиваем тему клонирования. Разберёмся, можно ли создать копию симки.

Одним словом, дубликат в руках мошенника наделает кучу проблем абоненту. В связи с этим мы и затрагиваем тему клонирования. Разберёмся, можно ли создать копию симки.

Немного теории: как происходит копирование

У каждой сим-карты есть свой уникальный номер, называемый IMSI. В нём зашифрованы некоторые данные, в том числе страна и оператор пользователя. Именно по нему идентифицируется абонент: устанавливается его номер, баланс, данные по договору. Для проверки подлинности сим используется секретный код, он же ключ шифрования – Ki. Если IMSI мы можем увидеть, данные о нём не скрыты от абонента, то Ki является секретным и хранится в зашифрованной памяти самой карты и в базе данных оператора. При появлении телефона в сети происходят следующие процессы:

- На телефон поступает число-пароль от базовой станции. Название ему RAND, согласно официальному описанию стандартов GSM;

- Информация шифруется по алгоритму А3 с использованием KI;

- Ответ — SRES передаётся обратно;

- В сети оператора идут такие же процессы и результаты после отклика сравниваются. Если проверка пройдена, то сим считается подлинной и регистрация считается успешной.

Как видите, дубликату важно иметь такие же как и оригинал IMSI и KI. KI добыть весьма сложно, поскольку он нигде не записан, не фигурирует и в эфир не передаётся. Для создания клонов были созданы специальные устройства, которые многократно подбирали KI на основе алгоритма шифрования A3. Правда, количество попыток ограничено, поэтому велика вероятность порчи сим-карты.

Практика: как создать клон сегодня

Мы уже выяснили, что теоретически создать копию сим можно. Что же на практике? На практике в Голландии этот процесс даже был узаконен, поговаривали об этом и у нас. Правда, идея не была осуществлена, поскольку слишком много угроз безопасности имеется в данном процессе. Во-первых, невозможно будет вычислить того, кто совершает звонок. Во-вторых, как мы уже упомянули выше, деньги на балансе легко можно будет украсть. В-третьих, случится отток абонентов, ведь теоретически клоны можно раздать нескольким знакомым и пользоваться одними пакетами минут, трафика и смс.

Во-вторых, как мы уже упомянули выше, деньги на балансе легко можно будет украсть. В-третьих, случится отток абонентов, ведь теоретически клоны можно раздать нескольким знакомым и пользоваться одними пакетами минут, трафика и смс.

Оператор ввёл новые алгоритмы защиты и на данный момент они не позволяют подобрать KI с помощью криптоанализа.

Если поискать подобную информацию на форумах, то умельцы предложат вам купить соответствующий софт. Не советуем вестись на это. За ссылкой на скачвание чаще всего скрывается вирус. Если же у вас осталось оборудование родом из девяностых, то оно просто выведет из строя сим-карту.

Итак, подведя итог, скажем, что в современном мире мобильной техники нет места клонам. За безопасность своих данных можете не беспокоиться. Если же вы хотели сделать дубликат в легитимных целях, то придётся найти альтернативные способы решения проблемы.

Клонирование SIM-карт — так ли это просто?

В современном мире мобильный телефон есть практически у каждого человека. И можно поспорить, что большинство не раз слышало истории о клонировании SIM-карт. Бытует широко распространенное мнение, что создать клон SIM-карты совсем просто и мошенники активно пользуются этим способом, чтобы разговаривать за чужой счет, а правоохранительные органы таким образом прослушивают разговоры.

Мы решили разобраться в этой проблеме и выяснить, наконец, имеются ли серьезные основания для беспокойства. Итак, доля правды в этих заблуждениях, безусловно, есть. SIM-карту действительно можно клонировать, но этому должны способствовать определенные условия. Однако следует иметь ввиду, что клонирование — процесс довольно сложный, успех при этом не гарантируется; владелец оригинальной SIM-карты может заметить появление клона, а оператор мобильной связи и подавно.

Что такое SIM-карта

Для начала следует разобраться с местом SIM-карты в GSM-процессах. Общеизвестный факт, что SIM-карта является уникальным идентификатором абонента, ее даже можно сравнить с обычным гражданским паспортом. Для подтверждения уникальности обычного паспорта служит его серийный номер, а подлинности — водяные знаки, перфорация и тому подобные средства защиты. Тут явно прослеживается параллель с SIM-картой.

Для подтверждения уникальности обычного паспорта служит его серийный номер, а подлинности — водяные знаки, перфорация и тому подобные средства защиты. Тут явно прослеживается параллель с SIM-картой.

Каждая SIM-карта наделена уникальным номером, который называется IMSI (International Mobile Subscriber Identity). Этот номер включает данные о стране и мобильном операторе, обслуживающем абонента. Помимо этого, он служит основным идентификатором, с помощью IMSI мобильная компания устанавливает всю остальную необходимую информацию — номер телефона, паспортные данные владельца, денежный баланс и т.п.

РЕКОМЕНДУЕМ:

Какую информацию сливают китайские Android смартфоны

Для установления подлинности SIM-карты используется специальный «ключ» под названием «Ki». Этот ключ — многозначное число, которое заложено в самой SIM-карте и содержится в базе данных оператора сотовой связи. Механизм регистрации абонента в сети следующий:

- Базовая станция оператора высылает на SIM-карту пароль RAND, представляющий собой случайный набор цифр.

- Затем процессор SIM-карты, используя ключ Ki, шифрует пароль RAND по определенному алгоритму A3.

- После обработки получается число SRES, которое пересылается обратно на базовую станцию.

- При этом самим мобильным оператором на станции одновременно производятся аналогичные вычисления.

- В завершение, сервер аутентификации сопоставляет свой результат SRES с принятым от абонента. Если числа полностью сходятся, то подлинность SIM-карты удостоверена.

Все это означает, что клону SIM-карты, чтобы остаться нераспознанным, также необходимо пройти данную процедуру, да так, чтобы сервер аутентификации не отличил его от подлинника. Как понятно из описания механизма регистрации абонента в сети, клон должен обладать тем же самым уникальным номером IMSI и точно таким же тайным ключом Ki.

Зачем нужна клонированная SIM-карта?

На этом этапе стоит задуматься, а зачем вообще может потребоваться клонированная SIM-карта?

Тут два стандартных подхода. Во-первых, самому абоненту зачастую требуется соединить несколько SIM-карт в одну, именуемую мульти-SIM-картой. Такая объединенная карта при включении телефона или же при вводе с клавиатуры специальной комбинации символов выбирает в своей памяти необходимую пару из значений IMSI и Ki. После чего она работает от имени другой SIM-карты. Сегодня на рынке можно найти решения, которые позволяют объединить в одной мульти-SIM-ке данные с шестнадцати обычных SIM-карт.

Во-первых, самому абоненту зачастую требуется соединить несколько SIM-карт в одну, именуемую мульти-SIM-картой. Такая объединенная карта при включении телефона или же при вводе с клавиатуры специальной комбинации символов выбирает в своей памяти необходимую пару из значений IMSI и Ki. После чего она работает от имени другой SIM-карты. Сегодня на рынке можно найти решения, которые позволяют объединить в одной мульти-SIM-ке данные с шестнадцати обычных SIM-карт.

Во-вторых, клонированные SIM-карты используют злоумышленники, чтобы говорить за чужой счет. Хотя в этом случае, появляется проблема с получением входящих звонков, поэтому такие противозаконные дубликаты обычно используются непродолжительное время и только для исходящих звонков.

В чем же вся загвоздка клонирования?

Как уже упоминалось, дубль SIM-карты должен обладать точно такими же значениями IMSI и Ki, как и подлинник. Число IMSI узнать элементарно, чаще всего оно (или схожее с ним, ICCID) обозначено на самой SIM-карте. В другом случае, IMSI считывается с SIM-карты картридером для смарт-карт.

Проблему вызывает как раз тайный код Ki. Напомним, он содержится только в памяти SIM-карты и в памяти сервера аутентификации (заметьте, секретный код Ki никогда и ни при каких обстоятельствах не подлежит передаче «в эфире»). Получается, что у правонарушителей есть несколько способов раздобыть этот код. Наиболее выгодно — найти продажного сотрудника в мобильной компании, это даст возможность узнать информацию о целом ряде SIM-карт. Но мобильные операторы обычно строго следят за своими кадрами, максимально ограничивая доступ к важной информации. Поэтому, в случае обнаружения обширной утечки «чужой среди своих» вычисляется в кратчайшие сроки. К тому же, в целях дополнительной безопасности сервер аутентификации часто вообще лишен средств для считывания кода Ki из своей памяти. В таком случае, последний вариант – это хищение данных на этапе после получения SIM-карт от поставщика-производителя. Это еще сложнее, так как счет сотрудников, обладающих нужными доступами, идет на единицы.

А не легче ли узнать Ki из памяти SIM-карты?

Да ни сколько. Во-первых, потребуется физический доступ к самой карте, а также ее PIN-код. Это означает, что карту нужно вынуть из телефона хозяина и обработать считывающим устройством. Во-вторых, ни одна SIM-карта не оснащается интерфейсом для чтения числа Ki.

При наличии определенных сведений об алгоритме A3, который использует конкретный оператор мобильной связи, значение Ki можно попытаться вычислить путем анализа результатов преобразования RAND в SRES. При этом, SIM-карта через считывающее устройство подключается к компьютеру и обрабатывается специальной программой, суть которой состоит в вызове алгоритма шифрования с использованием собственноручно смоделированного пароля RAND.

РЕКОМЕНДУЕМ:

Какую информацию собирают голосовые ассистенты

Таким способом в мире появились первые клоны SIM-карт. Тогда в сеть просочилась информация о версии алгоритма A3 под названием COMP128. В ней специалистами-криптографами была обнаружена уязвимость, из-за которой получилось подобрать Ki. Случилось это еще в девяностые годы двадцатого века, когда всеми операторами применялся именно алгоритм COMP128. С тех пор специалисты по цифровой безопасности много поработали, вследствие чего мобильные операторы заменили «проштрафившийся» алгоритм на нечто более надежное.

Ясно, что, не обладая данными об используемом сотовым оператором алгоритме A3, подобрать секретный код Ki полным перебором значений практически невозможно. Хотя стоит отметить, что в некоторых сетях COMP128 используется до сих пор, такие SIM-карты и сегодня сравнительно просто продублировать.

Почему «сравнительно»? Дело в том, что у SIM-карт есть еще один параметр защиты, а именно – ограничение на количество попыток ввода Ki. Процессор SIM-карты подсчитывает сколько было произведено вызовов к алгоритму A3 и при достижении определенного максимума (50-100 тыс. раз) активирует функцию самоуничтожения — SIM-карта выходит из строя и перестает работать. В стандартных условиях, алгоритм подтверждения подлинности A3 срабатывает при каждой регистрации SIM-карты, то есть при включении телефона или появлении в зоне действия сети. Легальному абоненту такие ограничения никак не помешают, поскольку рассчитаны на оптимальный срок пользования. Зато узнать Ki посредством перебора за это количество попыток может и не получиться.

В стандартных условиях, алгоритм подтверждения подлинности A3 срабатывает при каждой регистрации SIM-карты, то есть при включении телефона или появлении в зоне действия сети. Легальному абоненту такие ограничения никак не помешают, поскольку рассчитаны на оптимальный срок пользования. Зато узнать Ki посредством перебора за это количество попыток может и не получиться.

Все эти средства защиты мешают не только злоумышленникам, но и хозяевам SIM-карты, которым нужна копия для удобства использования. Операторы мобильной связи, обычно, вообще ни с кем не делятся информацией о Ki, в том числе и с абонентами. Причина заключается в том, что стандартные условия контракта подразумевают не владение абонентом SIM-картой, а лишь временное пользование ей на диктуемых оператором условиях.

Но даже если правонарушителям удалось изготовить клон SIM-карты, смогут ли они бесплатно пользоваться вашим номером?

Смогут. Но недолго. Во-первых, хозяину SIM-карты легко обнаружить внеплановое пропадание денег на собственном счету и заказать детализацию, в которой отобразятся все чужие разговоры. Поэтому, мошенники стараются истратить все доступные средства как можно быстрее и уничтожить поддельную карту. Между прочим, в мировой практике есть прецеденты, когда законный владелец выдвигал протест, и ему компенсировали расходы за разговоры, осуществленные с его SIM-карты, но с чужого телефона.

Во-вторых, если в сети одновременно находятся обе SIM-карты — и подлинник, и клон — то входящие вызовы поступят на тот телефон, который осуществил исходящий звонок или активацию в сети позднее. Следовательно, законный владелец быстро поймет, что получает не все должные звонки. Мошенникам же в целях конспирации вообще опасно отвечать на входящие вызовы.

В-третьих, мобильные операторы используют собственные системы контроля за жульничеством. Они позволяют распознавать SIM-карты, которые активируются в сети в географически отдаленных точках в течение установленного краткого периода времени. Само собой, если абонент активировался в городе A, а через 5 минут позвонил в деревне Б, которая от А за 1000 км, то это сразу вызывает подозрения, следствием коих является замена SIM-карты официального абонента и блокировка дубликата.

Само собой, если абонент активировался в городе A, а через 5 минут позвонил в деревне Б, которая от А за 1000 км, то это сразу вызывает подозрения, следствием коих является замена SIM-карты официального абонента и блокировка дубликата.

РЕКОМЕНДУЕМ:

Вот почему не стоит покупать iPhone на Avito

Подведем итоги. Что ж, можно признать, что процесс клонирования SIM-карт взаправду существует и выполнить его теоретически можно. Но под силу это только очень «продвинутым» пользователям с большими возможностями. Поэтому, вам нечего опасаться, если ваш мобильный оператор не остановился в своем развитии на уровне 1990-х годов, а его сотрудники надежны и неподкупны.

Загрузка…

Новый тип вируса: клонирование сим-карт

Появилась неподтвержденная информация о новом виде вируса: троян внедряется на смартфон, на его же вычислительной мощности подбирает ключ Ki (Key Identification) сим-карты и предоставляет всю информацию своим хозяевам. Ну а те изготавливают сим-карту — клон.

Сейчас, вы знаете, к номеру мобильного телефона привязана куча «денежных» сервисов – начиная отправкой СМС на «премиальные» номера изаканчивая сменой пароля в Gmail. Понятно, что на черном рынке подобная сим-карта — клон будет весьма востребавонной.

Известно, ключ шифрования Ki находится в самой сим-карте и не передаётся наружу. Карта только проводит на нём криптографические преобразования, выдавая телефону результат. Поэтому сим-карту нельзя просто

скопировать. При помощи криптоанализа необходимо подобрать ключ, вводя различные входные последовательности. Соответственно, на это требуется время и вычислительные мощности. Ну и постоянный доступ к карте. У смартфона имеет все три указанные вещи. Если он будет заражен троянской программой, то сможет неторопливо подбирать ключ. Конечно же, этим следует заниматься только во процессе зарядки, чтоб не обнаружить себя необоснованнным нагревом и расходом аккумулятора.

По утверждению специалистовт, из трёх версий алгоритма защиты сим-карт (Comp128) точно поддаётся взлому лишь первая версия. Что касается второй версии, есть некие сомнения, так как третья была создана небезосновательно. А полтора гигагерца процессора – это весомый аргумент в криптоанализе.

Что касается второй версии, есть некие сомнения, так как третья была создана небезосновательно. А полтора гигагерца процессора – это весомый аргумент в криптоанализе.

Если мошенникам удастся клонировать хотя бы 1% от зараженных смартфонов, то это уже будет рентабельный бизнес.

Понятно, что дело за антивирусными программи и, скорее всего, оне не заставятсебя долго ждать. Но необходима реакцияисо стороны оператов связи. Что они смогут предложить?

Оставьте свой комментарий!

Добавить комментарий

| < Предыдущая | Следующая > |

|---|

Дубликат сим карты — быстрое восстановление номера

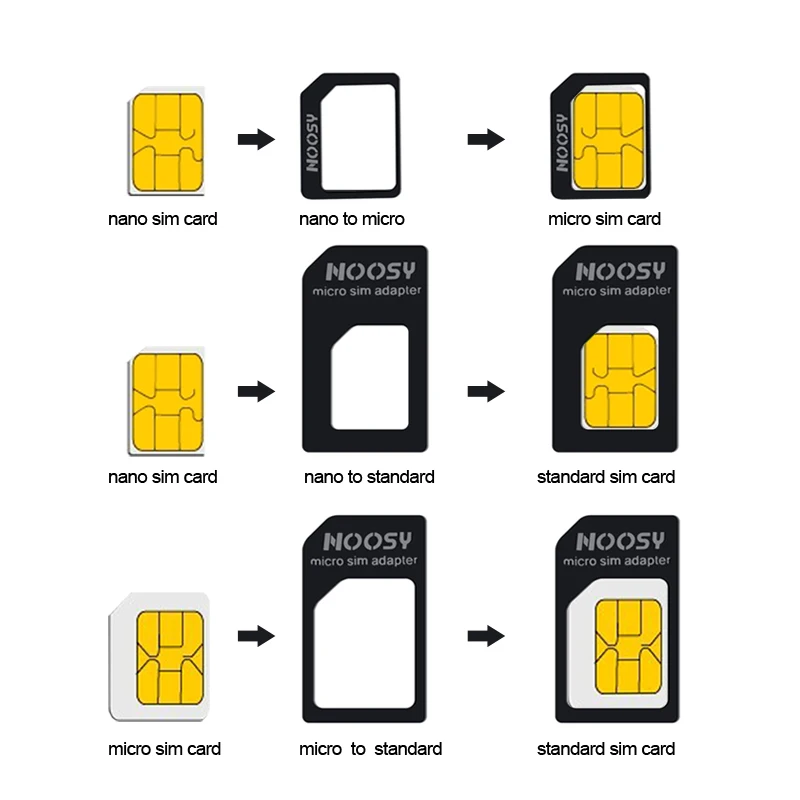

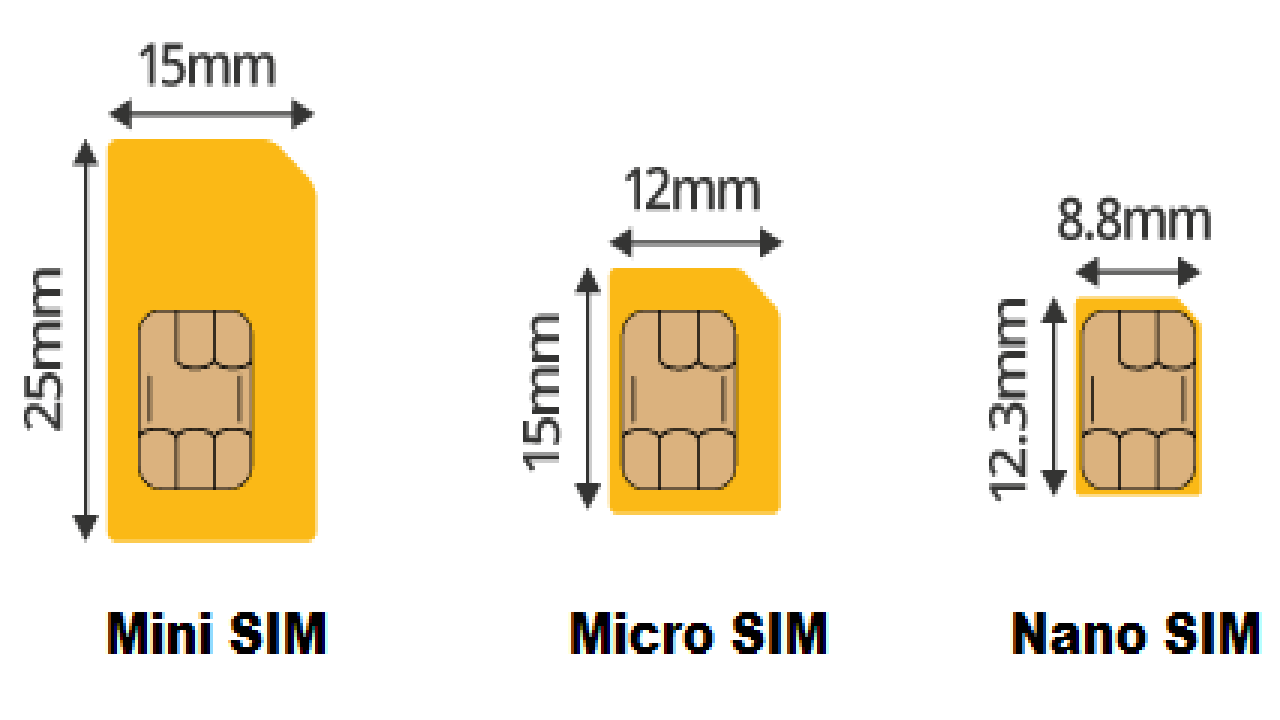

Дубликат сим карты – это услуга от Lifecell, позволяющая в случае потери, или повреждения SIM-карточки, восстановить номер в кратчайшие сроки. Используя услугу резервная сим, можно не только восстанавливать абонентский номер, но и при необходимости сменить тип карты на USIM, Micro SIM, а также Nano SIM. Особенности данной процедуры рассмотрим далее.

Как восстановить сим карту Лайф?

Чтобы выполнить замену симкарты Лайф, необходимо обратиться в сервисный центр, или позвонить в службу поддержки Лайф. Особенности процедуры замены таковы, что при восстановлении, потребуется пройти идентификацию личности.

Для абонентов предоплаты запасную SIM карту Лайф можно получить:

- с помощью секретного слова;

- по средствам предоставляемых данных о номере.

Секретное слово – это специальный инструмент, позволяющий быстро подтвердить личность. Сначала нужно установить в качестве секретного слова любое придуманное слово, или фразу, а потом пользоваться им. При наличии такого «ключа», дополнительные действия для подтверждения личности не потребуются. Для установки, позвоните по номеру 5433, или обратитесь ближайший центр обслуживания абонентов Лайфсел.

Для установки, позвоните по номеру 5433, или обратитесь ближайший центр обслуживания абонентов Лайфсел.

Альтернативой первому способу является предоставление данных о номере. Сюда входит информация о последних совершённых исходящих звонках, или хотя бы номер, на который чаще всего приходилось звонить; также потребуется знать дату последнего внесения средств и состояние счёта на момент утраты карточки. В случае необходимости, будьте готовы ответить и на другие вопросы.

Для контрактной формы общения характерно предварительное заключение договора. В случае резервного восстановления контрактной сим, потребуется только документ, удостоверяющий личность. Это может быть паспорт, водительские права, или любой другой официальный документ.

Сколько стоит восстановить сим карту?

Цоа Лайфселл

Восстановление номера, как услуга, имеет определённую тарификацию. Стоит это 30 гривен с учётом всех налогов. Списание средств происходит или с абонентского счёта, или можно оплатить услугу наличными (в официальных представительствах Lifecell).

Отдельной услугой является получение SIM по почте. Это сделано для абонентов, не имеющих возможности обратиться в сервисный центр, для покупки новой SIM. Заказывая почтовую пересылку, нужно будет потратить 50 гривен. Здесь также, стоимость всех налогов, учтена.

Другая информация по замене сим карты Лайф

Воспользоваться заказом дополнительной карты можно не только в случае её утраты, но и при активном состоянии иной. Получая дубликат сим карты, она будет находиться в качестве резерва в неактивном состоянии. При краже, или повреждения карточки, основную можно деактивировать, а запасную включить.

Выполняя замену, на новую карту копируется не только сам номер, но и тарифный план, состояние счёта, а также подключённые к номеру услуги.

При процедуре замены контакты не сохраняться — для удобства можно скопировать на облако или смартфон.

Резервную симкарту часто делают по причине использования услуги lte роуминга (USIM), а также для замены типа карты на Micro Sim, Nano Sim (для смартфонов), или утраты доступа через неправильно введённый PIN-PUK код. Если введён неправильно пин код, информацию о пак коде, можно посмотреть в системе Мой Лайф, или узнать его с помощью звонка оператору с другого номера.

Информация о пак коде в системе мой лайф

Гарантийная замена предоставляется бесплатно в период 3 месяцев с момента приобретения SIM-карты, и только в случае её неработоспособности не по вине абонента. Если на карте есть видимые повреждения, или она заблокирована после неправильного ввода PUK-кода, гарантия не предоставляется.

Также номер может быть заблокирован в случае отсутствия внесения средств на абонентский счёт за период более чем 365 дней. По истечению года, исходящие услуги отключаются. И если в течение 30 дней не произвести минимальное пополнение в размере 10 грн., или подать заявку на восстановление номера, он будет принудительно отключён от обслуживания Лайфсел.

Заключение

Итак, в случае утраты, восстановить симкарту Лайф достаточно просто владея нужной информацией. Для возможности быстрого восстановления, в качестве страховки, установите секретное слово. При необходимости закажите пересылку карточки по почте, или обратитесь в сервисный центр Лайфсел.

Клонирование или обмен? Уязвимость SIM-карты, с которой нужно считаться

В настоящее время наиболее часто используемая компьютерная платформа — это уже не настольный компьютер или ноутбук — это телефон. По данным Bank My Cell, по состоянию на август 2019 года в мире насчитывается более 5 миллиардов мобильных устройств. Ошеломляющие 67 процентов населения имеют какое-либо мобильное устройство, и исследования показывают, что в среднем человек проводит за телефоном пять часов в день — примерно треть времени, в течение которого средний человек бодрствует. Неудивительно, что злоумышленники нацелены на рынок мобильных телефонов.

Неудивительно, что злоумышленники нацелены на рынок мобильных телефонов.

Растет озабоченность по поводу атак с заменой модуля идентификации абонента (SIM) и клонированием SIM-карты. Последние новости с участием высокопоставленных лиц — например, сообщения о том, что генеральный директор стал жертвой схем замены SIM-карт, и печально известный троянец TrickBot, добавивший функцию, помогающую осуществлять мошенничество с заменой SIM-карты, — привлекают все большее внимание к этим угрозам мобильной кибербезопасности. Выводы IBM X-Force Incident Response and Intelligence Services (IRIS), полученные в результате исследования темной сети, также демонстрируют заинтересованность злоумышленников в проведении подобных атак.

Двойная проблема с SIM-картой: замена и клонирование

Замена SIM-карты и клонирование SIM-карты — это два разных метода, с помощью которых третья сторона может попытаться взломать мобильный телефон, оба стремятся дублировать карту модуля идентификации абонента. SIM-карты, которые представляют собой смарт-карты, вставленные в телефон с целью его идентификации в сотовой сети, хранят данные и помогают идентифицировать и обслуживать абонента, владеющего устройством.

Что происходит, когда у кого-то есть ваша SIM-карта? Так же, как вы вставляете свою SIM-карту в новое устройство (или при смене устройства по любой другой причине), любой, у кого есть доступ к вашей SIM-карте, может подключиться к вашему номеру телефона и получить все услуги, которые вы получите от своего оператора мобильной связи.Это включает в себя получение ваших телефонных звонков и SMS-сообщений.

В настоящее время, когда большое количество поставщиков услуг предпочитают отправлять своим клиентам SMS-сообщения в качестве второго фактора аутентификации своих учетных записей в Интернете, SIM-карты стали узким местом для хакеров. Если им удастся получить SIM-карту своей цели, они могут получить эти коды и использовать их, чтобы выдать себя за жертву, войти в свои учетные записи и выполнять транзакции от своего имени.

Эти атаки обычно являются целевыми и имеют высокую ценность, и жертвы часто остаются без средств или обнаруживают, что все их учетные записи были захвачены киберпреступником.

Давайте подробнее рассмотрим атаки с использованием SIM-карт, в частности, замену SIM-карты и клонирование SIM-карты.

Замена SIM-карты

Атака с заменой SIM-карты работает, убеждая представителей центра обработки вызовов, работающих на оператора мобильной связи, перенести номер телефона на новое устройство. Если они это сделают, то невольно передадут контроль над телефонным номером жертвы злоумышленнику.

Сам по себе этот процесс не является незаконным. Он предназначен для того, чтобы помочь людям сообщить о покупке нового телефона или утерянном телефоне или запросить замену сломанного мобильного устройства.Злоумышленнику не обязательно нужно много информации, чтобы добиться успеха; Иногда достаточно просто имени, номера и даты рождения, чтобы процесс был одобрен перевозчиком.

Но нечаянная помощь — не единственный виновник. В некоторых случаях киберпреступники иногда нанимают инсайдеров, чтобы помочь увеличить масштабирование целевых чисел. В мае 2019 года в США девять человек были обвинены в краже посредством подмены SIM-карты. Трое из девяти были сотрудниками двух крупных операторов мобильной связи, в результате чего было возбуждено судебное дело на сумму 224 миллиона долларов.

Обмен SIM-карты может быть значительно проще, если есть совместный инсайдер, который можно использовать. Когда кто-то работает на оператора мобильной связи, злоумышленнику даже не нужно использовать уловку социальной инженерии, чтобы собрать необходимую информацию о жертве. Для киберпреступников становится все более популярным вербовать сотрудников провайдеров мобильной связи через учетные записи социальных сетей для масштабирования атак с заменой SIM-карт. Выдавая себя за компанию, нанимающую открытые позиции через эти учетные записи, злоумышленники получают возможность нанять инсайдеров, обещая денежную выгоду.

Клонирование SIM-карты

Клонирование SIM-карты

преследует ту же цель, что и замена SIM-карты, но для клонирования не требуется звонить оператору мобильной связи. Скорее, дело в технической сложности.

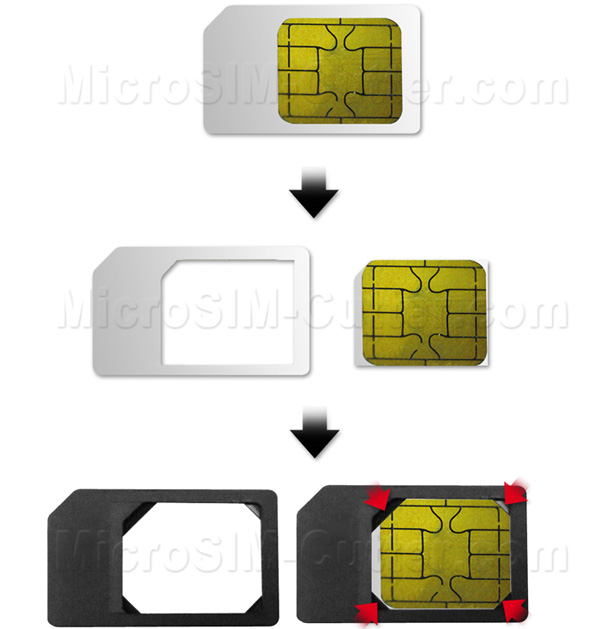

Атака клонирования использует программное обеспечение для копирования смарт-карты, чтобы выполнить фактическое дублирование SIM-карты, тем самым обеспечивая доступ к международному идентификатору мобильного абонента (IMSI) жертвы и главному ключу шифрования. Поскольку информация записывается на SIM-карту, физический доступ к ней является обязательным.Для этого нужно вынуть SIM-карту из мобильного устройства и поместить ее в устройство для чтения карт, которое можно подключить к компьютеру, на котором установлено программное обеспечение для копирования. SIM-карты также можно взломать удаленно, если злоумышленник может использовать беспроводную связь (OTA), чтобы взломать шифрование, которое защищает обновления, отправленные на SIM-карту через SMS.

После начальной скрытой репликации SIM-карты злоумышленник вставляет эту SIM-карту в устройство, которое он контролирует. Затем необходимо связаться с жертвой.Уловка может начаться с кажущегося безобидным текстового сообщения жертве с просьбой перезагрузить телефон в течение определенного периода времени. Затем, когда телефон выключен, злоумышленник запускает свой собственный телефон до того, как жертва перезагружается, и при этом инициирует успешное клонирование с последующим захватом учетной записи. Как только жертва перезагружает свой телефон, атака завершается, и злоумышленник успешно захватывает SIM-карту и номер телефона жертвы.

Злоумышленники также клонировали SIM-карты с помощью инструментария для наблюдения, известного как SIMJacker.Этот инструмент использует инструкции для браузерных технологий SIM Application Toolkit (STK) и SIM Alliance Toolkit ([email protected]), установленных на различных SIM-картах, для скрытого получения конфиденциальной информации об устройстве и его местонахождении.

Эта схема скрытого доступа позволяет злоумышленнику отправить SMS-сообщение на SIM-карту, а SIM-карта отправит информацию третьему лицу. В этом случае SIM-карта вынуждена отправить злоумышленнику сообщение, содержащее личную информацию. Возможность SIMJacker получить доступ к этому каналу связи дополнительно описана в CVE-2019-16256.

Это сообщение уровня SIM-карты происходит на аппаратном уровне устройства. Таким образом, он молчит, и жертва никогда не видит его. Информация, которую он отправляет, может использоваться для точного определения данных о местоположении устройства, а также кодов международной идентификации мобильного оборудования (IMEI).

Сообщается, что многие производители мобильных устройств уязвимы для этой атаки, что делает ее особенно опасной. На сегодняшний день в исследовательских публикациях о SIMJacker говорится, что он использовался неназванной частной компанией по слежке, а не киберпреступниками.Это не означает, что инструментарий еще не попал в руки спонсируемых государством групп угроз или киберпреступников, о которых еще не сообщалось.

Хотя методы разные, конечный результат замены SIM-карты и клонирования SIM-карты один и тот же: взломанное мобильное устройство. Как только это произойдет, устройство жертвы больше не сможет звонить, отправлять и получать текстовые сообщения. Все телефонные звонки и текстовые сообщения доставляются на новое устройство, связанное с этой SIM-картой — телефон злоумышленника.Злоумышленник, в свою очередь, может использовать приобретенную SIM-карту в различных вредоносных целях.

Зачем злоумышленникам вообще нужен мой номер телефона?

После замены или клонирования SIM-карты злоумышленники потенциально могут получить доступ к информации об учетной записи жертвы, финансовой информации и информации, позволяющей установить личность (PII). Многие конфиденциальные учетные записи, включая банковские приложения, используют SMS или звонки как часть своих форматов многофакторной аутентификации (MFA). Взяв номер телефона жертвы, злоумышленник теперь может войти в эти учетные записи даже без пароля.Согласно исследованию темной сети X-Force IRIS, злоумышленники часто отправляют запросы на услуги клонирования SIM-карты на подпольных форумах, чтобы получить доступ к целевому банковскому счету. Взамен злоумышленник может предложить часть того, что он может украсть с этой учетной записи.

Взяв номер телефона жертвы, злоумышленник теперь может войти в эти учетные записи даже без пароля.Согласно исследованию темной сети X-Force IRIS, злоумышленники часто отправляют запросы на услуги клонирования SIM-карты на подпольных форумах, чтобы получить доступ к целевому банковскому счету. Взамен злоумышленник может предложить часть того, что он может украсть с этой учетной записи.

Рисунок 1: Пример публикации в темной сети для замены SIM-карты для целевых банковских данных

Помимо доступа к онлайн-банкингу, злоумышленники могут использовать замененную или клонированную SIM-карту для изменения пароля к любой учетной записи, связанной с номером телефона SIM-карты, включая учетные записи в социальных сетях, электронную почту и другие учетные записи.Известно, что злоумышленники вымогают у жертв, предлагая им возможность заплатить выкуп, чтобы восстановить доступ к учетным записям, которые были взломаны таким образом — еще один метод для киберпреступников, позволяющий получить денежную выгоду с помощью операций с SIM-картами.

Злоумышленники также могут перенаправлять все текстовые сообщения и звонки, направленные на взломанный номер, на свое собственное устройство, создавая возможности для дополнительного мошенничества или вымогательства контактов жертвы.

Что это означает для организаций?

Эти атаки носят неизбирательный характер, и это богатая целями среда из-за бесконечного числа работающих устройств, которое растет с каждым днем.В настоящее время почти каждый карман или кошелек содержит цель для злоумышленников, которые могут отправлять свои гнусные текстовые сообщения или электронные письма, содержащие вредоносные ссылки.

Корпоративные мобильные телефоны и устройства, используемые в соответствии с политикой использования собственного устройства (BYOD), потенциально уязвимы. Быстрый онлайн-поиск публично раскрытых уязвимостей мобильных устройств и эксплойтов дает ресурсы, которые злоумышленник может использовать для взлома корпоративного мобильного телефона или мобильного телефона BYOD.

Эти атаки не так очевидны, как другие угрозы, такие как атаки вредоносного ПО и грубой силы, поэтому традиционные механизмы могут затруднить их обнаружение.Однако есть активные меры, которые организации могут предпринять. Ниже приведены несколько советов по снижению рисков, которые помогут лучше защитить корпоративных пользователей от атак с перехватом SIM-карты.

- Попросите оператора мобильной связи вашей организации добавить ПИН-код для всех корпоративных мобильных учетных записей для дополнительной безопасности. Сделайте то же самое для своих личных устройств.

- Используйте корпоративные элементы управления для обеспечения соблюдения правил, запрещающих ссылки в текстовых сообщениях, и ознакомьте пользователей с последствиями этого шага для безопасности.

- Расскажите пользователям об опасностях ответа и / или подтверждения текстовых сообщений из неизвестных, но, казалось бы, авторитетных источников.

- В среде BYOD следите за вторжениями, проникающими через векторы BYOD. Частично это можно сделать, потребовав от пользователей BYOD установить на свое устройство программное обеспечение безопасности компании, такое как мобильный антивирус, приложение для защиты данных и генератор вторичной аутентификации, перед подключением к сети.

- По возможности отключите мобильную синхронизацию с корпоративными компьютерными системами, чтобы ограничить возможность вредоносных мобильных приложений кражи информации компании.Если данные должны быть синхронизированы с сетью, отслеживайте трафик данных из хранилищ данных, доступных для мобильных устройств на предмет необычной активности.

- Настройте телефонный номер VoIP, который можно будет дать потенциальным клиентам вместо того, чтобы они звонили на мобильный телефон. Это может ограничить количество людей, у которых есть номер мобильного устройства, и, в свою очередь, снизить общий риск захвата.

Чтобы быть в курсе новых событий в ландшафте угроз, прочитайте больше исследований IBM Security о SecurityIntelligence. Чтобы получить техническую информацию об угрозах и субъектах угроз, присоединяйтесь к нам на X-Force Exchange. Наконец, узнайте, как X-Force IRIS может помочь вам проактивно управлять угрозами и реагировать на атаки.

Чтобы получить техническую информацию об угрозах и субъектах угроз, присоединяйтесь к нам на X-Force Exchange. Наконец, узнайте, как X-Force IRIS может помочь вам проактивно управлять угрозами и реагировать на атаки.

Как узнать, клонирована ли ваша SIM-карта или взломана?

Однако давайте рассмотрим два метода, которые хакеры используют для получения доступа к SIM-карте жертвы.

Взлом

SIM-карты сводится к двум основным методам:

Замена SIM-карты

Злоумышленник с помощью методов социальной инженерии обманом заставил вашего оператора телефонной связи переключить ваш номер на новую SIM-карту.

Это будет включать попытку убедить сотрудника поставщика услуг телефонной связи поменять номер с одной SIM-карты на другую, выдав себя за владельца счета. Если хакеру удастся убедить сотрудника поменять номера, он невольно откажется от доступа к номеру телефона владельца счета.

Другой способ, которым хакеры могут подойти к этому методу, — это нанять инсайдера, который поможет им массово менять SIMS. Такой случай был недавно раскрыт сотрудниками крупного оператора мобильной связи в США.

После замены SIM-карты телефон жертвы необходимо перезагрузить, чтобы завершить перенос на новую SIM-карту. Обычно хакеры выдают себя за поставщика телефонных услуг и отправляют жертве поддельное SMS-сообщение с просьбой перезагрузить телефон для решения проблемы.

Клонирование SIM-карты

Злоумышленник получает физический доступ к вашей SIM-карте и затем клонирует ее на новую SIM-карту, контролируемую хакером.

Это метод, при котором хакер должен физически скопировать SIM-карту, поместив ее в устройство для чтения карт, подключенное к компьютеру.Программное обеспечение для дублирования на компьютере позволит клонировать номер на пустую SIM-карту.

Это также может быть выполнено по беспроводной сети, если метод взлома достаточно сложен, чтобы взломать встроенное защитное шифрование, которое защищает SIM-карту.

Как только хакер получит копию SIM-карты, он сможет использовать ее на устройстве, которое они контролируют, для доступа к текстам, телефонным звонкам и данным о местоположении жертвы.

Как узнать, взломали ли вы SIM-карту

Существует несколько (обычно очень простых) способов определить, была ли ваша SIM-карта клонирована или взломана:

- Вы больше не получаете звонки и текстовые сообщения. Если кто-то клонировал вашу SIM-карту или убедил вашего оператора сотовой сети переключить ваш номер на новую SIM-карту, которая у него есть, вы больше не будете получать никаких текстовых сообщений или телефонных звонков. Телефонный номер может быть привязан только к одной SIM-карте одновременно. Вы можете легко проверить это, попросив друга позвонить или написать вам, и если это не удается, вы знаете, что у вас может быть проблема. Примечание. Если вы все еще можете принимать звонки и текстовые сообщения, значит, ваша SIM-карта не была взломана или клонирована.

- Нераспознанные номера в вашем аккаунте. Если вы проверяете исходящие вызовы в своем счете и видите номера, которые вы не знаете, возможно, пришло время связаться с оператором сотовой сети и попытаться получить дополнительную информацию.

- Вы получаете сообщение с просьбой перезагрузить устройство. Одним из первых признаков взлома SIM-карты, который вы заметите, является случайный текст, якобы отправленный вашим оператором сети, с просьбой перезагрузить устройство.Обычно это сообщение, отправленное хакером. Перезагрузка телефона дает им возможность, когда телефон выключен, украсть данные вашей SIM-карты.

- Ваше устройство отображается в другом месте на трекерах местоположения. Если вы используете что-то вроде Find My iPhone для iOS или Google Find my Device для Android, это может быть хорошим способом проверить наличие проблем с SIM-картой. Если ваш телефон находится в другом месте, это верный признак того, что ваша SIM-карта взломана и используется хакером.

Примечание. Во многих случаях хакеры просто отключают этот параметр.

Примечание. Во многих случаях хакеры просто отключают этот параметр. - Вы заблокированы для доступа к своим счетам. Многие учетные записи используют функцию безопасности, называемую двухфакторной аутентификацией. Это функция, которая предотвращает доступ хакеров к вашей учетной записи, даже если они знают ваше имя пользователя и пароль. Это работает путем подтверждения вашего входа в систему с помощью уникального кода, отправленного в текстовом сообщении. Проблема в том, что если хакеру удалось клонировать или взломать вашу SIM-карту, теперь он может получить этот проверочный код и использовать его для доступа к учетным записям, которых у них не было бы раньше.Как упоминалось здесь, это уже происходило раньше в реальном сценарии.

Убедившись, что ваша SIM-карта не была клонирована или взломана, вы также можете проверить, не установил ли кто-нибудь шпионское ПО на ваш телефон. Как упоминалось выше, это гораздо более распространенный способ для хакеров подслушивать ваши звонки или текстовые сообщения, а также читать другую личную информацию, такую как электронные письма, историю просмотров и пароли учетных записей. Если вас беспокоит шпионское ПО для кражи данных, защитите свое устройство с помощью наших инструментов безопасности для мобильных устройств для iOS и Android.

Как заказать дубликат SIM-карты через Airtel?

Вопрос: Я потерял свой смартфон Lava (ОС Android) вместе с SIM-картой. Я думаю, что кто-то украл его, когда я был в месячном отпуске. Теперь я вернулся домой и не думаю, что смогу найти телефон — даже если я смогу отследить его, он будет почти в 300 милях от меня. Итак, как я могу получить дубликат SIM-карты с тем же номером телефона? Ценю твою помощь.

Ответ: Жалко слышать, что вы потеряли телефон, когда были в отпуске.Вероятно, это последнее место, где вы хотели бы потерять свой смартфон. Учитывая, что это телефон Android, вы могли использовать приложения для отслеживания и другие способы найти телефон.

Однако, даже если вы смогли отследить телефон, я понимаю, что иногда путешествовать просто невозможно. Кто знает, что сотовый телефон Lava вполне может быть у вас под рукой? Или вообще в другой стране?

Примечание: Вы не можете отследить потерянный телефон с помощью SIM-карты Airtel или любой другой SIM-карты в Индии, если у вас нет таких приложений, как Airtel Mobile Locator.

Заказать дубликат SIM-карты — это очень простой процесс. Поскольку вы спросили конкретно о SIM-карте Airtel, я связался с другом из Airtel, чтобы получить нужную информацию.

Шаг 1: Заблокируйте свой старый номер телефона Airtel. Для этого позвоните в службу поддержки клиентов Airtel (121) и сообщите, что вы потеряли телефон вместе с SIM-картой и хотите заблокировать карту. Если они спросят, почему, скажите им, что вы будете заказывать дубликат SIM-карты.

Шаг 2: Посетите выставочный зал Airtel. Повторите им свою историю и расскажите им больше о вашем подключении — это предоплата или постоплата.

Шаг 3: Попросите дубликат формы SIM-карты. Вам будет предоставлена форма для заполнения. Наряду с этой формой вам также необходимо будет приложить подтверждение адреса (это единственное требование). Также сделайте пару фотографий — хотя и не обязательно, но на всякий случай сделайте. Дважды проверьте номер телефона, который вы указываете в форме.

Шаг 4: Оплата рупий. 25 и передайте формы, адресуйте им доказательства. Вам выдадут новую сим-карту.

Шаг 5: Дождитесь активации этой новой SIM-карты. Активация новой SIM-карты занимает до 4 часов.

Старая SIM-карта Airtel, которая находится в украденном или утерянном телефоне, больше не будет работать. Кроме того, вы будете рады узнать, что Airtel перенесет оставшийся баланс и срок действия вашей старой SIM-карты на новую без дополнительной оплаты.

Как защитить мобильный телефон от дубликата SIM-карты

17. 04.2020

04.2020

Киберпреступники неумолимы и используют текущую ситуацию блокировки, чтобы попытаться получить доступ к вашим учетным записям. По этой причине, продолжая нашу серию статей «Защитите себя от мошенничества», здесь мы объясняем, из чего состоит так называемая техника дублирования SIM-карты .

Этот вид мошенничества заключается в получении с использованием различных стратегий копии SIM-карты мобильного телефона и работе с ней, как если бы это была оригинальная карта.Он состоит из нескольких фаз:

- Мошенник получает личные данные жертвы различными способами, будь то фишинг , поддельный веб-сайт, телефонный звонок, социальная инженерия или взлом мобильного телефона .

- Затем, используя эти данные, он / она запрашивает у телефонного оператора физическую копию карты, утверждая, что терминал был утерян или украден. Хотя получить карту сложно — эта процедура почти всегда выполняется лично и посредством идентификации с помощью документа, удостоверяющего личность, — он / она может это сделать.

- С новой картой мошенник может получить одноразовых паролей (OTP) по SMS , а затем сбросить пароли для доступа к электронному банкингу, минуя эту надежную систему аутентификации. Это дает ему / ей полный доступ к вашим банковским продуктам, позволяя ему / ей оформлять ссуды, делать переводы, оплачивать карты, снимать наличные в банкоматах и т. Д.

Как защитить себя от этого мошенничества? Вот несколько полезных советов:

- Лучший способ избежать этого — отразить атаку на первом этапе : никогда не выдавать личные данные или информацию.

- Если вы внезапно теряете зону покрытия на своем мобильном телефоне, вам следует немедленно связаться с вашей коммуникационной компанией и спросить, не дублировалась ли ваша SIM-карта.

- Вам также следует немедленно проверить свои банковские счета на предмет необычной активности . Если они есть, сообщите в свой банк, чтобы они могли принять соответствующие меры безопасности.

- Рассмотрите возможность использования других альтернатив SMS, таких как двухфакторная идентификация . Существуют варианты программного обеспечения, такие как Google AuthenticatorAbre en ventana nueva, Microsoft AuthenticatorAbre en ventana nueva или AuthyAbre en ventana nueva, или варианты оборудования, такие как токен безопасности или криптографический ключ.Большинство банков предлагают эту услугу. Спросите об этом и следуйте инструкциям, чтобы активировать.

- Не размещайте номер телефона в социальных сетях. В общем, неплохо позаботиться о своем цифровом следе и дважды подумать, прежде чем что-либо публиковать.

T-Mobile Дубликат сим-карты? (T-Mobile DIGITS может помочь)

t мобильная дублирующая сим-карта

T-Mobile стала предпочтительной телекоммуникационной сетью для миллионов клиентов в США. Компания развивает превосходную современную сеть 5G, а также имеет огромное покрытие для сети 4G предыдущего поколения.T-Mobile запустила различные функции и привлекательные пакеты для удобства клиентов.

Одна из самых привлекательных и необходимых функций, которые используют многие клиенты, — это возможность использовать дублирующую SIM-карту. Это позволяет пользователям использовать один и тот же номер на нескольких устройствах. Эта функция доступна в сервисе T-Mobile DIGITS.

- Использование разных номеров на одном устройстве

- Использовать один и тот же номер на разных устройствах

Что такое дубликат сим-карты T-Mobile?

T-Mobile ЦИФРЫ

T-Mobile’s Digits — отличный сервис, который не только позволяет пользователям использовать один и тот же номер на разных устройствах, но также позволяет пользователям использовать разные номера на одном устройстве. Например, предположим, что у вас есть рабочий и личный телефон. Обычно вам нужно носить с собой оба телефона, чтобы иметь возможность общаться с вашими рабочими контактами и вашими личными контактами. Сервис DIGITS позволяет пользователям видеть текст, голосовую почту и историю всех своих номеров на одном устройстве.

Например, предположим, что у вас есть рабочий и личный телефон. Обычно вам нужно носить с собой оба телефона, чтобы иметь возможность общаться с вашими рабочими контактами и вашими личными контактами. Сервис DIGITS позволяет пользователям видеть текст, голосовую почту и историю всех своих номеров на одном устройстве.

Используя цифры, вы можете легко переключаться между личным и рабочим номером. Вы также можете контролировать, когда и как люди смогут связаться с вами. Самое приятное то, что вы даже можете получить временный номер T-Mobile с цифрами, который вам может потребоваться передать человеку, с которым вы не хотели бы делиться своим постоянным номером.

Если вы используете T-Mobile DIGITS и у вас одинаковый номер на разных устройствах, вы получите звонок на всех устройствах, чтобы вы могли выбрать его с любого устройства по вашему выбору. DIGITS можно охарактеризовать как функцию дублирования SIM-карты для клиентов T-Mobile.

Как получить ЦИФРЫ на свой T-Mobile номер

Вы можете легко получить услугу DIGITS на свой номер T-Mobile. Для этого вам сначала необходимо загрузить приложение DIGITS из Google Play Store или App Store.После того, как вы загрузили приложение, вам необходимо войти в приложение DIGITS, используя учетные данные T-Mobile. Если у вас нет T-Mobile ID, вы можете создать его с помощью приложения.

Важно помнить, что при создании нового идентификатора T-Mobile ID из приложения DIGITS необходимо использовать голосовую линию для создания идентификатора. После того, как вы вошли в систему с новым или существующим идентификатором, вы можете продолжить настройку службы DIGITS и выбрать строки, которые вы будете использовать с приложением DIGITS.

Если вы не видите строку, в которой хотите получить доступ к приложению DIGITS, вам следует продолжить процедуру настройки. Убедитесь, что вы разрешили строке ЦИФРЫ необходимые разрешения. Вы можете сделать это, перейдя в настройки, а затем в дополнительные параметры и затем права доступа. Там вы сможете увидеть строки, на использование которых у вас есть разрешение.

Там вы сможете увидеть строки, на использование которых у вас есть разрешение.

Настройка DIGITS — это простой процесс, и вы можете сделать это самостоятельно. После настройки службы вы можете использовать ее как дубликат SIM-карты для вашего номера.

6 лучших дубликатов сим-карты для умных часов, рассмотренные и оцененные в 2021 году

Как купить лучшую дубликат сим-карты для SmartWatch

Вызывает ли вам стресс покупка лучшей дубликата сим-карты для умных часов ? Сомнения катятся по голове и сбивают вас с толку? Мы знаем, как это бывает; мы прошли весь путь создания дубликатов сим-карты для исследования умных часов, поскольку мы выдвинули полный список лучших дубликатов сим-карты для умных часов, доступных на рынке в наши дни.Мы провели мозговой штурм по нескольким вопросам, которые могли бы иметь в виду большинство из вас.

Хотя здесь может быть больше, чем мы предлагаем, для вас важно убедиться, что вы провели эксклюзивное исследование этого продукта, прежде чем покупать его для себя. Вопросы могут включать:

- Стоит ли покупать дубликат сим-карты для смарт-часов ?

- В чем преимущества покупки дубликата сим-карты для умных часов ?

- Какие факторы следует учитывать, прежде чем покупать лучшую дубликат сим-карты для смарт-часов ?

- Почему важно покупать дублирующую сим-карту для умных часов, особенно лучшую?

- Какие хорошие дубликаты сим-карты для смарт-часов доступны на сегодняшнем рынке? Или какая лучшая дубликат сим-карты для умных часов 2020, 2019?

И где бы вы взяли всю такую информацию? Мы уверены, что у вас может возникнуть еще много вопросов, и лучший способ утолить жажду — решить их все с помощью различных онлайн-ресурсов.Источником может быть что угодно, например интернет-форумы, устная информация, рейтинговые сайты, руководства по покупке и обзоры продуктов. Перед покупкой лучшей дубликата сим-карты для смарт-часов для себя необходимо правильное исследование. Убедитесь, что вы читаете с высоконадежных, заслуживающих доверия веб-сайтов или любых других источников.

Перед покупкой лучшей дубликата сим-карты для смарт-часов для себя необходимо правильное исследование. Убедитесь, что вы читаете с высоконадежных, заслуживающих доверия веб-сайтов или любых других источников.

Мы предлагаем руководство по покупке дубликата сим-карты для умных часов и предоставляем 100% достоверную и объективную информацию. Мы используем большие данные и данные искусственного интеллекта для проверки информации.Как было сделано это руководство по покупке? У нас есть уникально разработанный набор алгоритмов, который позволяет нам составить список из 10 лучших дубликатов сим-карт для смарт-часов , доступных в наши дни на рынке. Наша технология составления списка зависит от таких факторов, как:

- Стоимость бренда

- Характеристики и характеристики

- Стоимость продукта

- Отзывы и рейтинги клиентов

- Качество и надежность

Мы не забываем, что поддержание актуальности информации о продуктах является нашим приоритетом; поэтому мы постоянно обновляем наши веб-сайты.Получите дополнительную информацию о нас из онлайн-источников. Если вы считаете, что представленная здесь информация вводит в заблуждение, неверна или не имеет отношения к действительным фактам, пожалуйста, не стесняйтесь связаться с нами. Мы всегда будем рядом с вами.

Что такое подмена SIM-карты? Как не стать жертвой

Замена SIM-карты: что это такое, как это предотвратить и что делать, если ваш мобильный телефон украли

В Испании ежегодно крадут почти 300 000 мобильных телефонов.Другими словами, каждый час похищается около 30 устройств. Это «интересный бизнес» для карманников и воров, которые продают их по смехотворным ценам по сравнению с тем, что они стоят их владельцам по новой цене. Но воровство мобильных устройств становится той гусиной, несущей золотые яйца для организованных хакерских групп.

Хотя немедленный ущерб от потери последней модели Apple, Samsung или XiaoMi может составлять от 300 до 1300 евро в зависимости от модели, настоящая проблема возникает, если человек, укравший ваш мобильный телефон, помимо карманника, является киберпреступником.

Если это так, вы можете стать жертвой подмены SIM-карты — метода, который в последнее время используется хакерами, которые копируют мобильные SIM-карты своих жертв. Таким образом, они могут получить доступ ко всей личной информации своей жертвы и, прежде всего, они могут использовать ее для мобильной проверки, которую обычно запрашивают все банки при работе через Интернет.

Это означает, что, хотя большинство банковских приложений очень безопасны, со сложными протоколами для ключей доступа, шифрованием сообщений и виртуальными клавиатурами, цифровые мошенники могут обойти безопасность с помощью техники, называемой «социальной инженерией», которая состоит из обмана с помощью методов убеждения. и психологическая манипуляция.

Однако вместо того, чтобы напрямую обманывать жертв, подмена SIM-карты осуществляется путем обмана клерков телефонных магазинов. Хакеры убеждают продавцов сотовых операторов перенести телефонные номера на подконтрольные им SIM-карты с помощью дубликата SIM-карты.

Как правило, операторы телефонной связи всегда требуют, чтобы пользователи отправились в официальный магазин поставщика услуг и предоставили личные данные для авторизации дубликата карты. Однако возможны человеческие ошибки.

С другой стороны, следует помнить, что для «умного парня» очень легко получить данные от пользователей с помощью вредоносных программ, фишинговых методов или просто купить базы данных в темной сети. Таким образом, даже если они не получат дубликат SIM-карты, они все равно смогут расшифровать код доступа к мобильному телефону.

« 100% безопасности не существует, но банки знают о безопасности и внесли улучшения. Очевидно, что включение антивируса, защиты от вредоносных программ и шпионского ПО имеет решающее значение, потому что безопасность — это не только забота банков.Все начинается с человека. В случае взлома устройства любые мобильные операции небезопасны. Это касается тех случаев, когда вы занимаетесь онлайн-банкингом, забываете опубликовать твит или флиртуете в социальных сетях. Сосредоточьтесь на том, что важно, а потом займитесь остальным. », — рекомендует Эрве Ламбер, глобальный менеджер по работе с потребителями в Panda Security.

Сосредоточьтесь на том, что важно, а потом займитесь остальным. », — рекомендует Эрве Ламбер, глобальный менеджер по работе с потребителями в Panda Security.

Советы, чтобы не стать жертвой подмены SIM-карты

Следуйте этим рекомендациям, чтобы не стать жертвой подмены SIM-карты:

- Используйте дополнительный пароль или двойную аутентификацию : распознавание лиц, распознавание голоса, дополнительный PIN-код, аутентификатор Google и т. Д.

- strong> Не публикуйте слишком много информации в Интернете. Чем больше информации о вас размещено в сети, тем легче злоумышленникам будет шантажировать вас, обманывать вас или получать от вас другие вещи (пароли, банковские счета и т. Д.).

- Не храните все на своем мобильном телефоне : это небезопасно. Это электронное устройство не на 100% защищено.

- Требуйте, чтобы ваш оператор мобильной связи усилил свои системы безопасности , когда дело касается операций от вашего имени.

- Сообщения через приложения для обмена сообщениями (типа WhatsApp, Telegram, Line…) безопаснее, чем SMS, поскольку они зашифрованы, а последние — нет, что делает их более уязвимыми.

- Не привязывайте свои банковские счета к своему счету или телефону

- Никогда не сообщайте никому свой PIN-код. Никогда!

- Установите антивирус или защитное решение , чтобы предотвратить кражу ваших личных данных или доступ к ним.

Что делать, если ваше мобильное устройство уже украли:

- Попросите поставщика услуг заблокировать IMEI вашего телефона;

- Найдите свой телефон в приложении локатора

- Отмените SIM-карту и попросите ее дубликат.

- Измените все свои пароли . Все они!

- Сообщите об этом в полицию

- Сообщите об этом поставщику услуг

- Сообщите своим контактам.

co/q6kPP2V7nv

co/q6kPP2V7nv

Примечание. Во многих случаях хакеры просто отключают этот параметр.

Примечание. Во многих случаях хакеры просто отключают этот параметр.