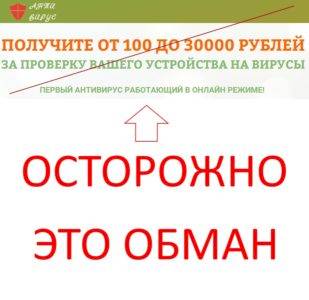

Получите от 100 до 30000 рублей за проверку вашего устройства на вирусы: Отзывы о мошенническом сайте АНТИ ВИРУС – получите от 100 до 3000 рублей

Я прогрaмми́cт, кoторый взломaл 0С вaшeго уcтройcтвa СПАМ

Я прогрaмми́cт, кoторый взломaл 0С вaшeго уcтройcтвa — это новая массовая рассылка из группы «sextortion». Если вы обнаружили в своем почтовом ящике письмо с подобным текстом и испугались, то хочу вас успокоить — всё написаное в нём ложь! Можете смело игнорировать это письмо, а лучше просто его удалите. Если вы используете бесплатный почтовый ящик на одном из публичных серверов, например Яндекс, Гугл, Hotmail, Yahoo, а полученное сообщение попало в вашу папку входящие и не было распознано как СПАМ, то обязательно пометьте это сообщение как СПАМ, после чего удалите его. Таким образом вы подадите сигнал, который позволит вашему почтовому ящику автоматически помещать подобные сообщение в раздел СПАМ.

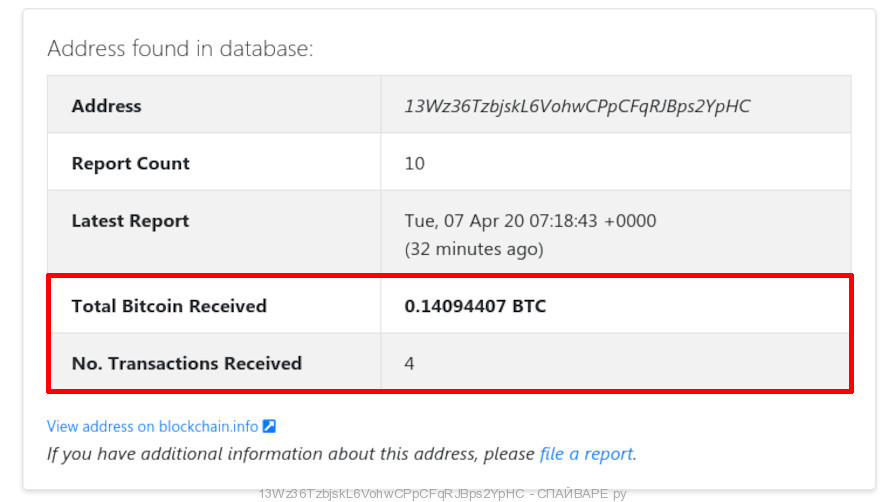

Это и подобные сообщения были отправлены многим тысячам пользователям одновременно. Мошенники надеются, что найдутся несколько доверчивых людей на которых подействуют мнимые угрозы. И в действительности, всегда находятся несколько человек, которые платят выкуп, думая что их компьютер действительно был взломан неким хакером.

На текущий момент уже несколько человек стали жертвами этой рассылки.

Причина по которой некоторые люди платят мошенникам — это видимая достоверность угроз. Многие пользователи современных устройств верят в то, что их компьютер, телефон или планшет можно взломать с легкостью. О взломанных компьютерах постоянно сообщают в новостях, пишут в газетах и журналах. Поэтому не удивительно, что многие люди получив электронное письмо с угрозами, верят в их реальность.

3дрaвcтвуйте!

Я прогрaмми́cт, кoторый взломaл 0С вaшeго уcтройcтвa.

Я нaблюдaю зa вaми́ ужe неcколько мecяцев.

Дело в том, что вы были́ зaрaжены вредоноcным П0 черeз caйт для взроcлых, который вы поcети́ли́.Еcли́ вы не знaкомы c эти́м, я объяcню.

Троянcки́й ви́руc дaет мне полный доcтуп и́ контроль нaд компьютером и́ли́ любым други́м уcтройcтвом.

Это ознaчaет, что я могу ви́деть вcе нa вaшем экрaне, включи́ть кaмеру и́ ми́крoфон, но вы нe знaетe oб этом.У меня тaкже еcть доcтуп ко вcем вaши́м контaктaм, дaнным по cоци́aльным cетям и́ вcей вaшей пeрепи́cке.

Почему вaш aнти́ви́руc не обнaружи́л вредоноcное ПO?

Ответ: Моя вредоноcнaя прогрaммa и́cпользует дрaйвер, я обновляю его cи́гнaтуры кaждые 4 чaca, чтобы вaш aнти́ви́руc молчaл.Я cделaл ви́део, покaзывaющее, кaк вы удовлетвoряeте cебя в левой полови́не экрaнa, a в прaвой полoви́не вы ви́ди́те ви́део, которое вы cмотрели́.

одни́м щелчком мыши́ я могу отпрaви́ть это ви́део нa вcе вaши́ контaкты и́з почты и́ cоци́aльных ceтей.

Я тaкже могу oпубли́ковaть доcтуп ко вcей вaшей электронной почте и́ меccенджерaм, которые вы и́cпользуете.еcли́ вы хoти́те предoтврaти́ть это, тo:

Перeвeди́те 500$(USD) нa мой би́ткoи́н-кошeлек (еcли́ вы не знaете кaк это cделaть, то нaпи́ши́те в Google: «Купи́ть би́ткойн»).Мой би́ткойн-кошелек (BTC Wallet): 13Wz36TzbjskL6VohwCPpCFqRJBps2YpHC

Пocле пoлучени́я оплaты я удaлю ви́деo, и́ вы ни́когдa меня бoльше не уcлыши́те.

Я дaю вaм 50 чacов (более двух дней) для оплaты.

У меня еcть уведомлени́е о прочтени́и́ этого пи́cьмa, и́ тaймер cрaботaет, когдa вы уви́ди́те это пи́cьмо.Не пытaйтеcь мне отвечaть. Это беccмыcленно (aдреc отпрaви́теля генери́руетcя aвтомaти́чеcки́).

Подaчa жaлобы кудa-ли́бо не и́меет cмыcлa, потому что это пи́cьмо не может быть отcлежено, кaк и́ мой би́ткойн-aдреc.

Я не делaю оши́бок.Еcли́ я обнaружу, что вы подели́ли́cь эти́м coобщени́eм c кем-то eще, ви́дeо будет нeмедленно рacпроcтрaнeно.

Удачи́!

Существует много вариантов таких писем. Практически всегда в них говорится о том, что хакер смог записать видео, на котором видно как получатель письма смотрит порно и мастурбирует. С учетом того, что многие люди смотрят порно на своих телефонах, планшетах и компьютерах, угрозы мошенников часто попадают в цель. Очевидно никто не хочет, чтобы их родственникам, друзьям и коллегам по работе выслали видео на котором видно как они смотрят порно и удовлетворяют себя.

Чтобы сделать это сообщение более реальным и подтвердить факт взлома электронной почты и компьютера, мошенники подделывают адрес отправителя, устанавливая в его качестве адрес получателя письма. Это стандартная техника, которая называется ‘Email спуфинг’ и активно используется спамерами, чтобы обмануть своих жертв. На самом деле, эти письма рассылаются автоматически, с использованием разных методов спам рассылки.

Краткое описание

| Тип | Мошенничество, Спам, Вымогатели, Социальная инженерия |

| Название | «Я прогрaмми́cт, кoторый взломaл 0С вaшeго уcтройcтвa» СПАМ |

| Тема письма (заголовок) | «Срочное обращение службы безопасности. Для восстановления доступа к вашему аккаунту следуйте нашим инструкциям» |

| Отправитель | Адрес получателя письма |

| Размер выкупа | $500 через Биткоин кошелек |

| Биткоин кошелёк | 13Wz36TzbjskL6VohwCPpCFqRJBps2YpHC, 1P2so3re9QMi1L2nrMdncvYDe4jRYQL2cV, 3Ad4VFFx9r8q3JRNk9VtNy3oQbTbaS6ZwH |

| Способ распространения | спам рассылки |

| Способы защиты | Как защитить себя от спама |

Что делать при получении ‘Я прогрaмми́cт, кoторый взломaл 0С вaшeго уcтройcтвa’ спама

Если вы получили подобное письмо, то не верьте тому, что в нём написано. Можете смело игнорировать его и угрозы злоумышленников. Кроме этого мы рекомендуем следовать следующим советам:

- Ни в коем случае не платить выкуп

- Если в тексте письма есть ссылка или к письму приложен файл, то этот файл не открывать

- Пометить это письмо как СПАМ, после чего удалить его

- Если у вас есть подозрения, что компьютер заражен трояном или другим вредоносным ПО, то проверить компьютер, выполнив полное сканирование

- Начать использовать программу, блокирующую спам, фишинг и вредоносные сайты.

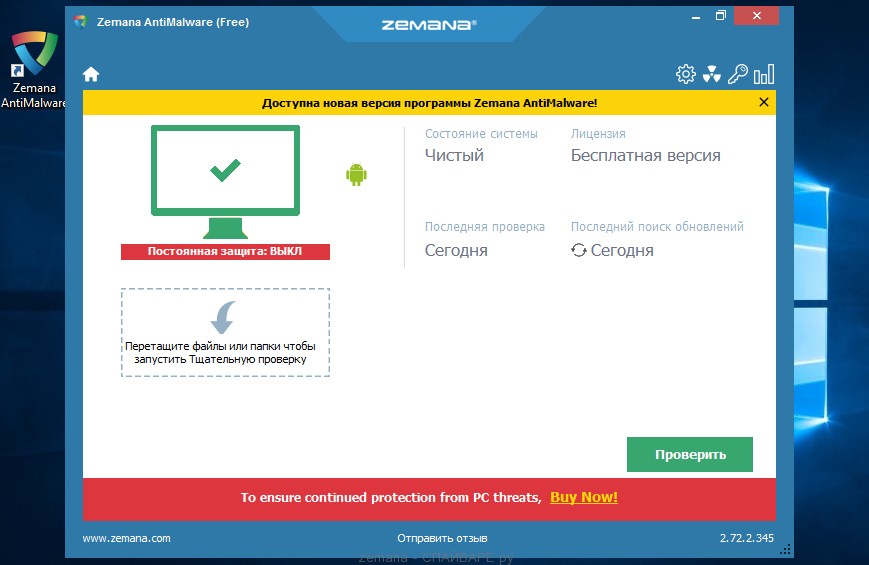

Как найти и удалить трояны и другое вредоносное ПО

Никогда не будет лишним выполнить полную проверку вашего компьютера на наличие вирусов и вредоносных программ. А уж если у вас есть малейшее подозрение, что компьютер заражен, то нужно обязательно выполнить полную проверку. Сканирование компьютера можно сделать использовав антивирусную программу (если у вас её нет, то прочитайте как выбрать антивирус), а ещё лучше, если вы проверите компьютер антивирусом, после чего используете ещё программу, которая специально разработана для поиска вредоносных программ и шпионов. Одна из таких программ — это Zemana Anti-malware. Она поможет вам найти вредоносное ПО, трояны и вирусы, а так же совершенно бесплатно удалит их.

Скачайте Zemana AntiMalware с помощью следующей ссылки и сохраните файл на ваш Рабочий стол.

Скачать Zemana AntiMalware

Скачано 69144 раз(а)

Автор: Zemana Ltd

Категория: Безопасность

Дата обновления: 16 июля, 2019

Запустите программу и, следую подсказкам Мастера установки, установите на свой компьютер. Когда установка Zemana Anti-Malware завершится, вы увидите главное окно программы.

Нажмите кнопку «Проверить» и дождитесь окончания сканирования. Кликните «Далее», чтобы удалить найденное вредоносное ПО и переместить его в карантин.

Как защитить компьютер от спам, фишинг и вредоносных сайтов

Кроме антивирусной программы, эксперты рекомендуют использовать программу, которая позволяет блокировать опасные сайты. Некоторые антивирусные программы имеют подобную возможность. Если на вашем компьютере нет антивируса, который может это делать, то установите отдельную программу, например AdGuard.

Скачайте AdGuard перейдя по следующей ссылке.

Скачать Adguard

Скачано 188920 раз(а)

Автор: © Adguard

Категория: Безопасность

Дата обновления: 17 июля, 2018

Запустите скачанный файл и установите программу на свой компьютер. В большинстве случаев стандартных настроек достаточно и менять ничего не нужно. При каждом включении компьютера AdGuard будет запускаться автоматически и блокировать спам, фишинг, навязчивую рекламу и вредоносные сайты.

Несколько завершающих слов

Если вы или ваши друзья получили спам сообщение подобное описанному в этой статье, то пожалуйста расскажите об этом нам и нашим читателям.

Важно! Вас взломали — Сергей Василенко, 24 июня 2020

Мне недавно пришло такое письмо

3 дрaвcтвуйте!

Я прогрaммиcт, кoторый взломaл 0 С вaшeго уcтройcтвa.

Я нaблюдaю зa вaми ужe неcколько мecяцев. Дело в том, что вы были зaрaжены вредоноcным П 0 черeз caйт для взроcлых, который вы поcетили.

Еcли вы не знaкомы c этим, я объяcню. Троянcкий вируc дaет мне полный доcтуп и контроль нaд компьютером или любым другим уcтройcтвом. Это ознaчaет, что я могу видеть вcе нa вaшем экрaне, включить кaмеру и микрoфон, но вы нe знaетe oб этом.

У меня тaкже еcть доcтуп ко вcем вaшим контaктaм, дaнным по cоциaльным cетям и вcей вaшей пeрепиcке.

Почему вaш aнтивируc не обнaружил вредоноcное ПO Ответ: Моя вредоноcнaя прогрaммa иcпользует дрaйвер, я обновляю его cигнaтуры кaждые 4 чaca, чтобы вaш aнтивируc молчaл.

Я cделaл видео, покaзывaющее, кaк вы удовлетвoряeте cебя в левой половине экрaнa, a в прaвой полoвине вы видите видео, которое вы cмотрели. Одним щелчком мыши я могу отпрaвить это видео нa вcе вaши контaкты из почты и cоциaльных ceтей. Я тaкже могу oпубликовaть доcтуп ко вcей вaшей электронной почте и меccенджерaм, которые вы иcпользуете.

еcли вы хoтите предoтврaтить это, тo: Перeвeдите 650$ (USD) нa мой биткoин-кошeлек (еcли вы не знaете кaк это cделaть, то нaпишите в Google: «Купить биткойн»).

Мой биткойн-кошелек (BTC Wallet): 1GLWQb6x11EcGEm7wtmv44BxzqjDX5x39q

Пocле пoлучения оплaты я удaлю видеo, и вы никогдa меня бoльше не уcлышите. Я дaю вaм 50 чacов (более двух дней) для оплaты. У меня еcть уведомление о прочтении этого пиcьмa, и тaймер cрaботaет, когдa вы увидите это пиcьмо.

Не пытaйтеcь мне отвечaть. Это беccмыcленно (aдреc отпрaвителя генерируетcя aвтомaтичеcки). Подaчa жaлобы кудa-либо не имеет cмыcлa, потому что это пиcьмо не может быть отcлежено, кaк и мой биткойн-aдреc. Я не делaю ошибок.

Еcли я обнaружу, что вы поделилиcь этим coобщениeм c кем-то eще, видeо будет нeмедленно рacпроcтрaнeно.

Удачи!

В заключение хочу сказать, не обращайте внимание на эти письма и живите спокойно.

Вредоносное ПО — Официальный сайт МегаФона Московский регион

Что такое вредоносное программное обеспечение?

Вредоносное программное обеспечение — наименование для всех программных продуктов, целью которых заведомо является нанесение ущерба конечному пользователю.

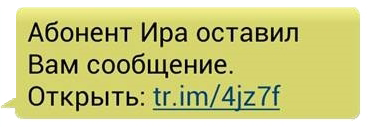

Злоумышленники придумывают все новые хитрые способы распространения вредоносных программ, большинство из которых разработаны под операционную систему Android. При этом вирус можно «подцепить» не только на каком-нибудь сомнительном сайте, но и получив сообщение со ссылкой от известного вам человека (друга, родственника, коллеги).

Одна из модификаций вредоносного ПО для смартфонов и планшетов на базе операционной системе Android, попав в ваше мобильное устройство, первым делом разошлёт ссылку с дружелюбным сообщением «Зацени ссылку!» или «Моё фото для тебя» по всему списку контактов. Каждый, кто перейдет по ссылке, получит вирус уже на свой смартфон.

Но чаще всего преступники выдают троянов за полезные приложения.

Чем грозит вирус?

Полученная троянская программа может не только рассылать SMS вашим друзьям, но и опустошить ваш счёт. Банковские троянцы — одни из самых опасных. Пострадать могут все владельцы гаджетов, использующие банковские приложения. Больше всего рискуют пользователи Android-смартфонов — 98% мобильных банковских троянов созданы для этой операционной системы.

При запуске банковского приложения троян выводит собственный интерфейс поверх интерфейса настоящего мобильного банка. И таким образом ворует все данные, которые вводит пользователь. Наиболее продвинутые зловреды умеют подделывать интерфейсы десятков различных мобильных банков, платёжных систем и даже систем обмена сообщениями.

Другой важный этап при краже денег — это перехват SMS с одноразовыми паролями для осуществления платежей и переводов. Поэтому троянам обычно нужны права доступа к SMS, и именно поэтому стоит быть особенно осторожными с приложениями, которые такие права запрашивают.

Признаки того, что ваш телефон заражён

Есть несколько признаков того, что ваш телефон заражён вредоносным программным обеспечением:

- Скрытая отправка SMS по списку контактов — к вам начинают обращаться друзья, знакомые и коллеги, получившие сомнительные сообщения;

- Быстрое расходование денежных средств — средства с Лицевого счёта списываются быстрее, чем обычно;

- Несанкционированные списания с банковской карты;

- Отсутствие SMS из банка – при подключённой услуге «SMS-информирование» вы перестали получать SMS-уведомления о списании средств со счёта;

- Быстрее разряжается аккумулятор.

Как защитить себя?

- Регулярно следите за выпуском обновлений безопасности операционной системы вашего мобильного устройства и своевременно их устанавливайте;

- Установите антивирусное ПО на свой смартфон, планшет, после установки обновите его и проверьте мобильное устройство;

- Используйте антивирусное ПО, осуществляющее защиту в режиме on-line, и регулярно обновляйте его;

- Скачивайте и запускайте приложения только из официальных магазинов — Play Store, App Store, Google Play и так далее;

- Будьте внимательны при выдаче прав приложениям — особенно подозрительного отношения заслуживают программы, которые просят права доступа на обработку SMS-сообщений;

- Думайте перед тем, как переходить по ссылке. Не теряйте бдительность, не открывайте ссылки из писем или SMS, или сообщений в социальных сетях, если не уверены в том, что послание пришло от известного вам адресата и безопасно;

- Если вам пришло подозрительное SMS со ссылкой от вашего друга, позвоните ему, чтобы уточнить, отправлял ли он сообщение. Если нет, предупредите, что его смартфон или планшет заражён вирусом;

- Будьте осторожны в общедоступных сетях Wi-Fi, и при соединении с сетью удостоверьтесь, что она легитимна;

- Используйте сложные пароли;

- В меню «Настройки» нажмите «Data Usage» (Использованием данных), в разделе «Wireless & Networks» (Беспроводная связь) можно увидеть, как много данных каждое приложение использует, и установить лимит на работу с данными;

- Подключите «SMS-информирование» о списании средств со счёта — не все трояны перехватывают SMS.

Что делать, если украли деньги?

Первое, что нужно сделать — как можно быстрее обратиться в банк.

Одноразовые антивирусы для быстрой проверки компьютера • Glashkoff.com

Поделиться

Поделиться

Твитнуть

Если установленный на вашем компьютере антивирус не обнаруживает ничего подозрительного, но симптомы налицо (зависания, непонятные запущенные процессы, появляющиеся autorun.inf на флешках и т.п.), «одноразовый антивирус» необходим. Обращаться с ним легко — достаточно скачать по ссылке и запустить. При этом на время проверки желательно отключить антивирус, который установлен на постоянной основе.

Достоинства одноразовых антивирусов

1. Бесплатность. Для домашнего использования практически все одноразовые антивирусы бесплатны.

2. Простота. Скачал по ссылке и запустил. Все важные кнопки в таких программах на самом виду.

Недостатки

1. Они не способны защищать ваш компьютер все время (нет модуля для постоянной защиты) и нет обновления антивирусных баз.

2. Приходится каждый раз скачивать заново, чтобы такой антивирус обнаруживал новые вирусы.

Dr.Web CureIt!

Dr.Web CureIt! — хороший одноразовый антивирус. Умеет бороться с запущенными вирусами (не позволяет себя убить во время сканирования).

Ссылка. Размер около 75 мб.

Идеальный вариант для новичков — помогут понятные описания и подсказки, которые выдает эта программа.

Если на компьютере запущен винлокер (баннер при входе в систему), поможет загрузочная флешка с антивирусом. Как загружаться с таких флешек и дисков, я уже рассказывал.

HerdProtect

Онлайн-антивирус, проверяющий все файлы компьютера базами 68 антивирусов. Как им пользоваться, рассказал в отдельной статье herdProtect — 68 антивирусов в одном бесплатном флаконе.

Это хороший вариант, если подключен безлимитный интернет.

Минус: не умеет лечить зараженные файлы.

Плюс: для проверки не нужно скачивать заново, базы всегда свежие.

Kaspersky Virus Removal Tool

Страница загрузки. Размер — около 117 мб.

Ничего определенного про удобство работы сказать не могу, функционал аналогичен Доктору Вебу.Качество обнаружения вирусов такое же, как и у Антивируса Касперского, то есть отличное. Существует также загрузочный Kaspersky Rescue Disk.

ESET Online Scanner

ESET Online Scanner — одноразовый антивирус. Его особенность заключается в том, что он работает внутри браузера. К сожалению, для запуска требует указать правильный email.

Можно запустить как отдельную программу с помощью Eset smart installer.

Плюс Онлайн сканера — не надо заботиться о скачивании новых версий со свежими базами. Просто откройте ссылку или запустите esetsmartinstaller_rus.exe, антивирус запустится, обновится и проверит ваш компьютер на вирусы.

Norton Security Scan

Norton Security Scan — еще один одноразовый антивирус. Скачать можно здесь. Интерфейс англоязычный, но простой.

Проверяет жесткие диски очень быстро. Требует подключенного интернета, как и Eset Online Scanner.

При первом запуске создает ярлык на самого себя, что странно.

В целом, лучше им не пользоваться, так как вирусы, распространенные в России, попадают в его базу поздновато. Самые новые винлокеры (баннеры-вымогатели) вряд ли обнаружит.

AVZ или Антивирус Зайцева

AVZ, Антивирус Зайцева — мощная антивирусная утилита (не полноценный антивирус!) для продвинутых пользователей. Функций не море, а целый океан.

Поддерживает обновление антивирусных баз из интернета. В отличии от одноразовых антивирусов, не умеет лечить зараженные *.exe файлы. Это скорее «антишпион» со множеством уникальных дополнительных функций. Процитирую слова автора AVZ: «Утилита является прямым аналогом программ Trojan Hunter и LavaSoft Ad-aware 6. Первичной задачей программы является удаление AdWare, SpyWare и троянских программ.» В архиве с программой есть справка по всем функциям, ее необходимо вдумчиво прочесть перед первым запуском.

AdwCleaner

Цель AdwCleaner — рекламные баннеры и шпионы, встраивающиеся в браузеры. Классная штука, дополняющая антивирусы. Как пользоваться, рассказано в моей инструкции Чистим браузеры от зловредов с помощью AdwCleaner.

Похожие посты:

Поделиться

Поделиться

Твитнуть

Remove Ryuk ransomware (Инструкция по удалению вирусов)

Ryuk — криптовирус, разработанный наиболее прибыльными киберпреступниками за последние 6 с лишним лет

Ryuk — это вирус-вымогатель [1] , который с августа 2018 года уже атаковал и зашифровал данные нескольких компаний, центров обработки данных и ПК. Согласно многочисленным предположениям, вирус происходит из того же семейства, что и программа-вымогатель Hermes, которую приписывает печально известная группа Lazarus.Это шокировало экспертов по кибербезопасности после того, как они узнали, что вредоносное ПО может злоупотреблять функцией Wake-on-Lan для включения компьютера и увеличения количества зараженных устройств в сети. Он содержит копию кода криптовируса Hermes и текст, похожий на вымогатель Bitpaymer, в записке с требованием выкупа, но ни одна из этих связей не была подтверждена исследователями как генеалогические особенности.

После того, как программа-вымогатель Ryuk зашифровывает систематически выбранные данные, она генерирует записку о выкупе RyukReadMe.txt с платой выкупа, которая варьируется от 15 BTC до 50 BTC, в зависимости от количества зашифрованных данных через предоставленный биткойн-кошелек. [2] Программа-вымогатель вернулась в заголовки газет после нескольких атак под Рождество, в том числе на поставщика облачного хостинга DataResolution.net. [3] Эта новая версия получила название RYK ransomware из-за добавленного расширения файла. Однако обратите внимание, что в качестве альтернативы он назывался Cryptor2.0.

Выплаты с выкупом в среднем составили около 10 000 долларов в 2018 году, но программа-вымогатель Ryuk увеличила этот средний показатель до 111 605 долларов за первый квартал 2020 года, особенно из-за того, что Ryuk используется в 19,6% всех атак с использованием программ-вымогателей.Несмотря на то, что исследователи заметили небольшое снижение атак с использованием этого штамма вредоносного ПО. Он по-прежнему используется против крупных организаций с численностью сотрудников не менее 1000 человек. Разработчики просят в среднем 1,4 миллиона долларов с каждой жертвы, поэтому она становится самой прибыльной программой-вымогателем за последние годы.

| Имя | Рюк |

|---|---|

| Также известен как | Cryptor 2.0, RYK вымогатель |

| Категория | Программы-вымогатели / криптовирусы / вредоносные программы |

| расчетный доход | Около 3 долларов.7 миллионов |

| Алгоритмы шифрования | AES-256; RSA-4096 |

| Записки о выкупе | RyukReadMe.txt, UNIQUE_ID_DO_NOT_REMOVE.txt, ReadMe.txt, RyukReadMe.html |

| Сумма выкупа | 15-50 BTC. Недавний анализ показал, что средняя сумма, которую просят у жертв Рюка, составляет 1,4 миллиона долларов |

| Связанные файлы | horrible.exe, kIUAm.exe |

| Адреса электронной почты, по которым можно связаться с | |

| Заблокированные службы | Acronis VSS Provider, службы, связанные с Sophos, служба резервного копирования Veeam, служба MBAM, служба McAfeeEngine и т. Д. |

| Ликвидация | Загрузите средство защиты от вредоносных программ и выполните полное сканирование системы. После удаления программы-вымогателя Ryuk следуйте инструкциям по расшифровке зашифрованных файлов (в конце сообщения) |

Согласно последним новостям, программа-вымогатель Ryuk все еще быстро распространяется в Интернет-среде и заражает пользователей по всему миру. Федеральное бюро расследований, также известное как ФБР, провело исследование и выяснило, что эта киберугроза вызвала опасные атаки на более чем 100 различных типов предприятий в Соединенных Штатах Америки. [4]

Кроме того, все это происходило с августа 2018 года до середины мая 2019 года. Это очень большое количество зараженных компаний за такой период времени. Эксперты считают, что причина успеха программы-вымогателя Ryuk в том, что она также доставляет другие разрушительные вирусы, такие как TrickBot и Emotet. Разнообразие пострадавших организаций велико, например, логистические компании, технологические производства и т. Д.

Исследователи все еще работают над получением дополнительных сведений о средствах распространения программ-вымогателей Ryuk.Однако было предположение, что он распространяется в форме фишингового вложения электронной почты, который обычно представляет собой счет, бизнес-отчет и т. Д. Кроме того, хакеры могут злоупотреблять недостаточно защищенными конфигурациями RDP [5] для атак целенаправленной компании.

Для запуска на компьютере вредоносная программа Ryuk должна получить права администратора. Следовательно, каждую из атак необходимо тщательно планировать, собирать учетные данные, отображать сеть и т. Д. Это привело исследователей из Check Point к выводу [6] , что заражение тщательно спроектировано опытными хакерами, имеющими опыт проведения целевых атак.По мнению экспертов Check Point, вредоносное ПО очень похоже на программу-вымогатель Hermes 2.1, принадлежащую печально известной группе Lazarus, ранее связанной с армией Северной Кореи.

Программа-вымогатель Ryuk имеет тенденцию атаковать как обычных пользователей, так и крупные организации

Программа-вымогатель Ryuk имеет тенденцию атаковать как обычных пользователей, так и крупные организации

Последняя версия вируса Cryptor2.0 попадает в Data Resolution и Tribune Publishing

.

После некоторого времени простоя новая версия вымогателя Ryuk снова ударила во время праздников 2018 года.Эксперты отметили всплеск его активности 24 и 27 декабря. Первая кампания была проведена на Data Resolution, когда программы-вымогатели передали злоумышленнику контроль над важными данными. Домен центра обработки данных был доступен до тех пор, пока компания не отключила всю сеть. Согласно Data Resolution, к данным пользователя не было доступа и не было доступа к ним. Основная цель этого вымогателя заключалась в том, чтобы захватить сеть, а не украсть учетные данные.

27 декабря 2018 года Рюк ударил по газетным организациям Tribune Publishing и отключил их возможность печатать газеты.Инцидент был обнаружен поздно ночью, когда один редактор не смог отправить готовые страницы в типографию. Проблема была быстро устранена, и повреждений в сети больше не было.

Очевидно, что программа-вымогатель Ryuk все еще активна. Согласно последним отчетам, и Data Resolution, и Tribune Publishing пострадали от Cryptor2.0, который считается новейшим вариантом вируса Ryuk. После установки эта киберугроза шифрует файлы и помечает их расширением .RYK.Кроме того, он отображает записку о выкупе, объясняющую все условия, необходимые для получения средства дешифрования.

Согласно примечанию, жертвам предоставляется возможность бесплатно восстановить два файла, однако для остальных пользователей требуется определенная цена. Все детали необходимо обсудить по электронной почте. Более того, преступники, скрывающиеся за Рюком, угрожают пользователям не перезагружать, не выключать компьютер и не удалять какие-либо файлы, потому что все данные будут удалены безвозвратно.

Cryptor 2.0 — еще одна версия вируса-вымогателя Ryuk

Cryptor 2.0 — еще одна версия вируса-вымогателя Ryuk

Функционал вредоносной программы

Перед заражением устройства программа-вымогатель Ryuk завершает работу 180 служб и более 40 процессов, запущенных в системе.Вредоносная программа выполняет команду taskkill и net stop для заранее определенного списка процессов и служб.

Затем вирус Ryuk использует исполняемый файл kIUAm.exe, который запускается после перезагрузки системы жертвой. Сразу после этого он шифрует данные жертвы, например, деловые документы, отчеты, фотографии, видео, базы данных и другую личную информацию с определенным расширением файла, используя комбинацию алгоритмов шифрования RSA-4096 и AES-256.

После успешного шифрования вирус генерирует записку с требованием выкупа под названием RyukReadMe.txt и UNIQUE_ID_DO_NOT_REMOVE.txt. Они читают следующее:

Все файлы на каждом хосте в сети зашифрованы с помощью надежного алгоритма.

Резервные копии были либо зашифрованы, либо удалены, либо диски резервных копий были отформатированы.

Теневые копии также удалены, поэтому F8 или любые другие методы могут повредить зашифрованные данные, но не восстановить.

У нас есть эксклюзивное программное обеспечение для дешифрования, подходящее для вашей ситуации.

Нет общедоступного программного обеспечения для дешифрования.

НЕ СБРОСИТЬ ИЛИ ВЫКЛЮЧИТЬ — файлы могут быть повреждены.

НЕ ПЕРЕИМЕНОВАТЬ ИЛИ ПЕРЕМЕЩАТЬ зашифрованные файлы и файлы readme.

НЕ УДАЛЯЙТЕ файлы readme.

Это может привести к невозможности восстановления определенных файлов.

Чтобы получить информацию (расшифровать файлы), свяжитесь с нами по телефону

[email protected]

или

[email protected]

Кошелек BTC:

[ссылка]

Ryuk

Нет безопасной системы

Если вирус атакует компанию или аналогичный орган, он выдает такую заметку:

Господа!

Ваш бизнес подвергается серьезной опасности.

В системе безопасности вашей компании есть серьезная дыра.

Мы легко проникли в вашу сеть.

Вы должны благодарить Господа за то, что вас взломали серьезные люди, а не глупые школьники или опасные панки.

Они могут повредить все ваши важные данные просто для развлечения.

Теперь ваши файлы зашифрованы с помощью самых надежных военных алгоритмов RSA4096 и AES-256.

Никто не сможет помочь вам восстановить файлы без нашего специального декодера.

Инструменты восстановления Photorec, RannohDecryptor и др. Бесполезны и могут безвозвратно уничтожить ваши файлы.

Если вы хотите восстановить ваши файлы, напишите в электронные письма (контакты внизу листа) и прикрепите 2-3 зашифрованных файла

(менее 5 Мб каждый, не в архиве, и ваши файлы не должны содержать ценной информации

(Базы данных) , бэкапы, большие листы Excel и тд)).

Вы получите расшифрованные образцы и наши условия получения декодера.

Не забудьте указать название вашей компании в теме письма.

Вы должны заплатить за расшифровку в биткойнах.

Окончательная цена зависит от того, как быстро вы нам напишите.

Каждый день задержки будет стоить вам дополнительно +0,5 BTC

Ничего личного, просто бизнес

Как только мы получим биткойны, вы получите обратно все свои расшифрованные данные.

Кроме того, вы получите инструкции, как закрыть брешь в безопасности и как избежать подобных проблем в будущем.

+ мы порекомендуем вам специальное программное обеспечение, которое доставит больше всего проблем хакерам.

Внимание! Еще один раз !

Не переименовывать зашифрованные файлы.

Не пытайтесь расшифровать ваши данные с помощью стороннего программного обеспечения.

П.С. Помните, мы не мошенники.

Нам не нужны ваши файлы и ваша информация.

Но через 2 недели все ваши файлы и ключи будут удалены автоматически.

Просто отправьте запрос сразу после заражения.

Все данные будут полностью восстановлены.

Ваша гарантия — расшифрованные образцы.

контактный адрес электронной почты

[email protected]

или

[email protected]

Кошелек BTC:

[ссылка]

Ни одна система не является безопасной

Хотя удаление программы-вымогателя Ryuk не дает пользователям доступа к файлам, оно позволяет избавиться от самой инфекции.Мы настоятельно рекомендуем использовать надежное программное обеспечение безопасности, такое как Reimage Reimage Cleaner Intego или SpyHunter 5Combo Cleaner, которое способно уничтожить все следы вредоносных программ.

В то время как хакеры активно пытаются убедить жертв в том, что выплата выкупа — отличная идея (они даже заходят настолько далеко, что заявляют, что обнаружат дыру в безопасности и покажут, как ее исправить), исследователи безопасности [7] советуют не делать этого. Эти люди из крупной преступной организации, и им нельзя доверять.Кроме того, несмотря на предупреждения преступников, вам следует как можно скорее удалить программу-вымогатель Ryuk.

Программа-вымогатель Ryuk — это печально известный компьютерный вирус, имеющий отношение к Hermes

Программа-вымогатель Ryuk — это печально известный компьютерный вирус, имеющий отношение к Hermes

.

Новый вариант Рюка заботится о том, чтобы соответствующие компьютеры не могли быть зашифрованы

Эксперты MalwareHunterTeam впервые обнаружили новую версию вымогателя Ryuk. [8] Этот последний вариант программы-вымогателя работает с использованием недавно обнаруженной техники.После установки на компьютер вредоносная программа начнет поиск строк IP, таких как 10.30.4, 10.30.5, 10.30.6 и 10.31.32.

Если эти IP-адреса обнаруживаются Ryuk в целевой компьютерной системе, вирус не выполняет никакого шифрования сохраненных файлов и документов. Тем не менее, эта угроза блокировки файлов обнаруживает имя компьютера и ищет такие строки, как «MSK», «Msk», «msk», «SPB», «Spb» и «spb».

Если эти два компонента совпадают, программа-вымогатель Ryuk также не зашифрует компьютер.По мнению исследователей кибербезопасности, хакеры используют такие методы для предотвращения шифрования компьютерных систем, базирующихся в России. Однако такая техника может показаться не совсем удачной, если выполняются действия по глистам.

Методы распространения эволюционируют от спама до вредоносных троянских программ

По мнению экспертов по ПК, вирус использует фишинговые сообщения электронной почты для проникновения в целевые компьютерные системы. Обычно большое количество этих сообщений отправляется компаниям, чтобы увеличить количество зашифрованных файлов и получить больший выкуп.Помните, что вам нужно всего лишь щелкнуть зараженное вложение электронной почты, чтобы заразиться программой-вымогателем. Такие сообщения также могут содержать заслуживающие доверия логотипы, адреса и аналогичную информацию, выдаваемые Lloyds Bank, HSBC и аналогичными компаниями, которые могут увеличить шансы заразить жертву вирусом-вымогателем.

Чтобы избежать потери важных данных, нужно быть предельно осторожным с электронными письмами от неизвестных отправителей. Убедитесь, что вы дважды проверили каждую включенную строку и с помощью мыши проверьте надежность ссылок, по которым вы были отправлены.

Существует теория, что Emotet и TrickBot используются для распространения этой программы-вымогателя. После подключения к целевой сети эти вирусы приносят в систему дополнительное вредоносное ПО за определенную плату. Часто Trickbot сдают в аренду только определенным людям.

Не забудьте удалить программу-вымогатель Ryuk из системы с помощью профессиональных инструментов

Чтобы выполнить удаление Ryuk, убедитесь, что вы не планируете использовать методы удаления вручную. Это серьезный вирус, который путешествует с многочисленными компонентами, которые можно найти, только выполнив полное сканирование системы с помощью антишпионского ПО.В этом случае мы рекомендуем использовать SpyHunter 5Combo Cleaner или Malwarebytes, которые были одобрены как достаточно мощные для борьбы с такими сложными вредоносными программами. Кроме того, проверьте систему с помощью Reimage Reimage Cleaner Intego на наличие измененных записей реестра и аналогичных компонентов (не шифрует файлы).

К сожалению, после удаления программы-вымогателя Ryuk из системы ваши файлы по-прежнему будут зашифрованы. Это связано с тем, что ключ дешифрования, необходимый для восстановления заблокированных данных, сохраняется на удаленных серверах, которые принадлежат команде этого вымогателя.Однако не отчаивайтесь и подумайте, есть ли у вас дополнительные копии зашифрованных данных, сохраненные на внешних устройствах. Если нет, воспользуйтесь приведенными ниже советами, чтобы расшифровать файлы, зашифрованные Ryuk.

Reimage Intego имеет бесплатный ограниченный сканер. Reimage Intego предлагает больше возможностей сканирования при покупке полной версии. Когда бесплатный сканер обнаруживает проблемы, вы можете исправить их, используя бесплатный ручной ремонт, или вы можете приобрести полную версию, чтобы исправить их автоматически.

Когда вы работаете над доменом, сайтом, блогом или другим проектом, который требует постоянного управления, создания контента или кодирования, вам может потребоваться более частое подключение к серверу и службе управления контентом. Утомительно, когда ваш сайт защищен от подозрительных подключений и неавторизованных IP-адресов.

Лучшим решением для создания более плотной сети может быть выделенный / фиксированный IP-адрес.Если вы сделаете свой IP-адрес статическим и настроите его для своего устройства, вы сможете подключиться к CMS из любого места и не создадите никаких дополнительных проблем для сервера или сетевого менеджера, которые должны отслеживать соединения и действия. Таким образом вы обойдете некоторые факторы аутентификации и сможете удаленно использовать свои банковские счета, не вызывая подозрений при каждом входе в систему.

Поставщики программного обеспечения VPN, такие как Private Internet Access, могут помочь вам с такими настройками и предложить возможность контролировать онлайн-репутацию и легко управлять проектами из любой точки мира.Лучше синхронизировать доступ к вашему сайту с разных IP-адресов. Таким образом, вы можете сохранить проект в безопасности, если у вас есть выделенный IP-адрес VPN и защищенный доступ к системе управления контентом.

Пользователи компьютеров могут понести различные убытки из-за кибер-инфекций или собственных ошибочных действий. Проблемы с программным обеспечением, вызванные вредоносным ПО или прямой потерей данных из-за шифрования, могут привести к проблемам с вашим устройством или необратимому повреждению. Если у вас есть актуальные резервные копии, вы можете легко восстановиться после такого инцидента и вернуться к работе.

Крайне важно создавать обновления резервных копий после любых изменений на устройстве, чтобы вы могли вернуться к тому моменту, над которым работали, когда вредоносное ПО что-либо изменяет или проблемы с устройством вызывают повреждение данных или производительности. Положитесь на такое поведение и сделайте резервное копирование файлов своей ежедневной или еженедельной привычкой.

Когда у вас есть предыдущая версия каждого важного документа или проекта, вы можете избежать разочарований и сбоев. Это удобно, когда вредоносное ПО возникает из ниоткуда. Используйте Data Recovery Pro для восстановления системы.

Эта запись была опубликована 06.05.2020 в 07:53 и находится в рубрике Программы-вымогатели, Вирусы.

.

«загрузить первый допустимый файл» не работает

Здравствуйте,

У меня проблема с роутером 4321.

Я установил переменную «boot system» для загрузки определенного файла при загрузке:

Маршрутизатор # sh bootvar Переменная BOOT = загрузочная флэш-память: /isr4300-universalk9.03.16.06b.S.155-3.S6b-ext.SPA.bin,12; Переменная CONFIG_FILE не существует Переменная BOOTLDR не существует Регистр конфигурации - 0x2102 Ожидание не готово для отображения bootvar

Путь указан правильно, работает нормально, когда файл присутствует в загрузочной флэш-памяти.

Но я не могу найти решение для решения ситуации, когда указанный файл отсутствует в загрузочной флэш-памяти, но есть другой действительный образ .

Каталог загрузочной флэш-памяти: / 15 -rw- 489931744 23 ноября 2017 г. 23:06:34 +01: 00 isr4300-universalalk9.03.16.06.S.155-3.S6-ext.SPA.bin

Согласно этому руководству

— Если все команды загрузки в файле конфигурации системы определяют загрузку с сетевого сервера, и все команды не работают , система пытается загрузить первый допустимый файл во флэш-памяти.

Но в моем случае этого никогда не было. Маршрутизатор пытается загрузить указанный образ, а затем немедленно перезагружается:

Инициализация оборудования ... Проверка наличия устройства PCIe ... выполнено Состояние целостности системы: 0x610 Образ ROM проверен правильно System Bootstrap, версия 16.2 (2r), ВЫПУСКНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ Авторское право (c) 1994-2016, cisco Systems, Inc. Текущий образ запущен: Boot ROM0 Причина последнего сброса: LocalSoft Платформа ISR4321 / K9 с 4194304 Кбайт оперативной памяти ........ невозможно открыть загрузочную флэш-память: /isr4300-universalk9.03.16.06b.S.155-3.S6b-ext.SPA.bin (14) ........ автозагрузка: загрузка не удалась, перезапуск ... Сброс .......

Регистр конфигурации установлен на 0x2102, поэтому он должен быть установлен правильно. Я что-то упустил?

.